Aprenda a rastrear LINE y evitar que LINE sea rastreado

Last updated:7월 11, 2024

Tabla de contenido

El seguimiento de LINE, una aplicación de chat que utiliza mucha gente, es muy peligroso porque puede exponer información privada y poner en riesgo a los usuarios.

Hay varias formas en que los rastreadores podrían intentar ingresar a las cuentas de LINE, sin importar cuán popular sea la aplicación.

Este artículo trata sobre cómo evitar que rastreen su cuenta de LINE. Analiza métodos populares para rastrear LINE, como el crack de SpyX y el crack de navegador indetectable.

Parte 1. ¿Qué es la pista LINE?

Un "seguimiento de LINE" es cuando alguien cambia o se apropia de tu cuenta de LINE sin tu permiso. La mayoría de las veces, infringen la ley para hacerlo.

Hay varias formas en las que los rastreadores pueden ingresar a las cuentas de LINE: aplicaciones espía como SpyX, ataques de fuerza bruta, esquemas de phishing o malware para ingresar.

Una vez que alguien ingresa a tu cuenta LINE, puede leer tus mensajes de texto, robar tu información privada y hacer otras cosas malas.

Parte 2. Cómo funcionan los rastreadores LINE: tomando como ejemplo SpyX

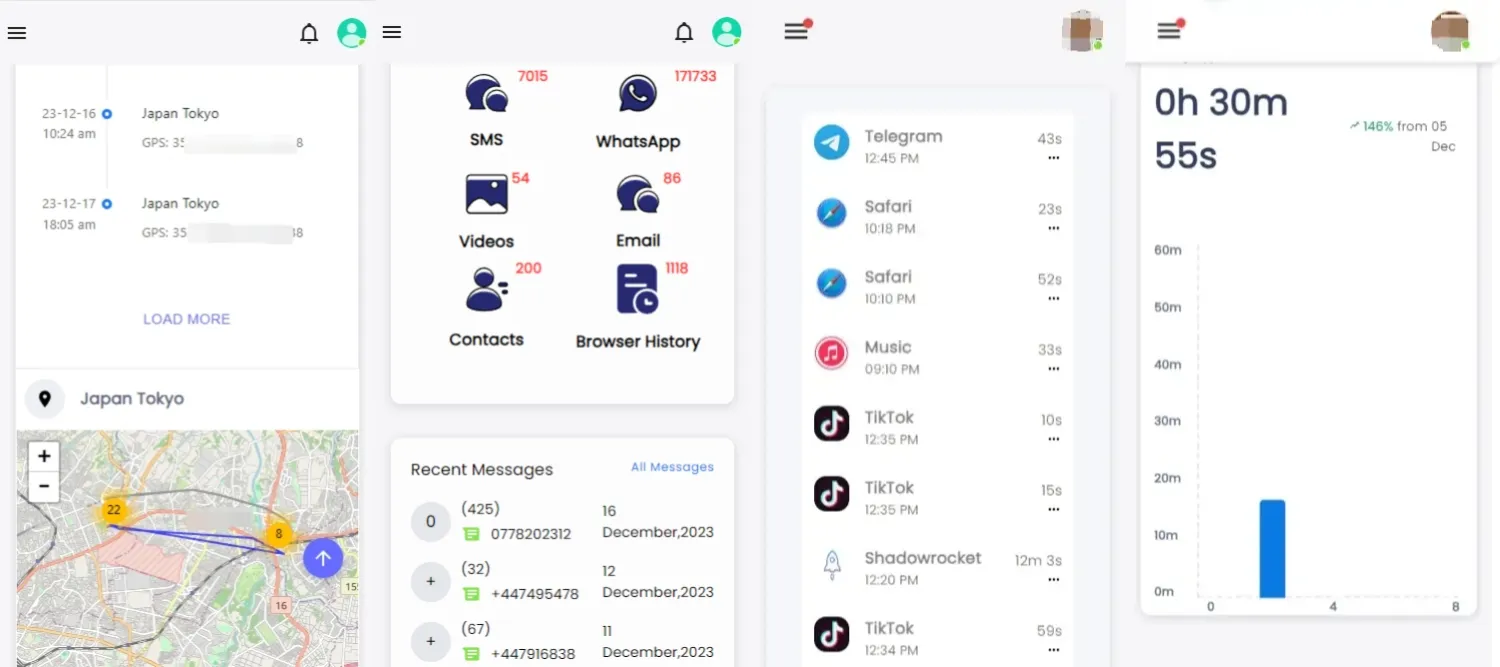

SpyX es una aplicación espía para teléfonos que te permite escuchar y grabar conversaciones telefónicas. SpyX permite realizar algunas tareas útiles, como vigilar a los trabajadores o a los niños.

Pero también se ha utilizado para rastrear cuentas de LINE y otros lugares. Funciona sin ser visto, por lo que el usuario puede acceder a diferentes tipos de información sin que el objetivo lo sepa.

La función LINE de SpyX

SpyX ofrece funciones específicas diseñadas para monitorear la actividad de LINE. Puede rastrear mensajes de LINE, registros de llamadas, contactos y archivos multimedia compartidos dentro de la aplicación.

Esta funcionalidad convierte a SpyX en una herramienta eficaz para quienes buscan piratear LINE o realizar un seguimiento de las comunicaciones de alguien en la plataforma.

Cómo rastrear el LINE de alguien usando SpyX

Para usar SpyX para atacar a LINE, no es necesario descargar e instalar la aplicación. SpyX es un programa que no requiere jailbreak, por lo que es más fácil rastrear LINE con él.

Sus pasos son los siguientes:

Paso 1. Para usar SpyX para rastrear el LINE de alguien, primero debes registrar una cuenta en su sitio web.

Paso 2. Vincula el teléfono móvil que deseas rastrear con LINE. Puedes elegir vincularlo a través de una cuenta en la nube, lo que elimina la necesidad de instalar una aplicación en el teléfono de otra persona.

No aparecerá en la pantalla de inicio ni en la lista de aplicaciones, por lo que la persona monitoreada no se dará cuenta.

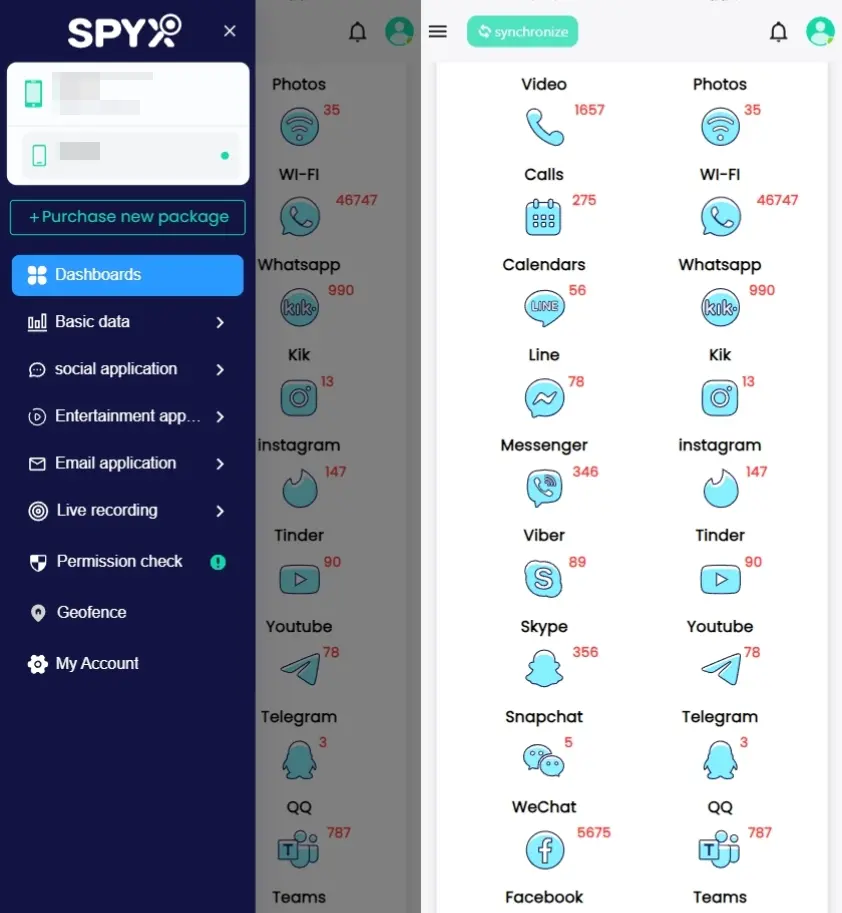

Paso 3. Una vez que SpyX esté configurado, comenzará a sincronizar información desde el dispositivo. Los chats de LINE, los registros de llamadas, la información de contacto y los medios que compartes son parte de esto. Luego, los datos se transfieren a su teléfono mediante cifrado.

Otras funciones de SpyX

La mayoría de las veces, SpyX se utiliza para piratear LINE, ¡pero también se puede utilizar para espiar otros datos! Los siguientes son algunos de estos beneficios adicionales:

Las mayores ventajas de utilizar el hacker SpyX LINE

Monitoreo remoto: siempre que haya una conexión a Internet, puede usar SpyX para ver los datos del teléfono de alguien en cualquier momento y en cualquier lugar.

No detectado: el objetivo no puede encontrar SpyX. Debido a que no requiere descarga ni instalación, no deja mensajes ni íconos de aplicaciones, por lo que es poco probable que lo encuentren y no lo detecte el software de detección.

No es necesario hacer Jailbreak o Root: algunas otras aplicaciones espía necesitan que el dispositivo esté pirateado o rooteado para funcionar. SpyX, sin embargo, no lo hace. Si hace jailbreak o rootea un iPhone, a menudo lo expone a otros riesgos de seguridad y puede cancelar su garantía.

Parte 3. Otras formas en que los rastreadores pueden descifrar LINE

Existen múltiples métodos para que los rastreadores ingresen a las cuentas de LINE. Los ataques de fuerza bruta a las contraseñas son un ejemplo de un método sencillo.

Los planes de ingeniería social son un ejemplo de un método difícil. Debe conocer estas formas de detener a los rastreadores y los riesgos que conllevan.

Esto es lo que suelen hacer los rastreadores para entrar en LINE. Explicaré rápidamente cada uno de ellos. Recuerda que solo debes utilizar estos métodos para aprender más sobre seguridad o para que la gente esté más al tanto de algo.

Intentar adivinar o forzar la contraseña de un usuario

Los rastreadores a menudo intentan adivinar las contraseñas de los usuarios de LINE porque les resulta fácil entrar. Para ello, una forma de hacerlo es utilizar la fuerza bruta.

En este tipo de rastreos, los ordenadores prueban hasta un millón o mil contraseñas distintas hasta encontrar la correcta. Los diccionarios de contraseñas contienen listas de contraseñas comunes que los rastreadores podrían utilizar.

También podrían utilizar algoritmos para analizar información sobre los usuarios y adivinar posibles contraseñas. Puede que lleve un tiempo, pero los intentos de fuerza bruta pueden funcionar si la contraseña del usuario es débil o se basa en patrones que son fáciles de descifrar.

Las contraseñas inseguras, como "123456" o "contraseña", facilitan el acceso a las cuentas a los rastreadores. Las personas que quieran protegerse de ataques de fuerza bruta deberían crear contraseñas seguras que incluyan letras mayúsculas y minúsculas, símbolos y letras mayúsculas y minúsculas.

Suplantación de identidad

Las personas suelen utilizar cuentas que han sido rastreadas para acceder a las cuentas de LINE. Parte de este plan consiste en enviar correos electrónicos, mensajes de texto o publicaciones en redes sociales falsos que parecen reales.

La persona que está detrás del ataque quiere que la gente revele su información de inicio de sesión o haga clic en enlaces peligrosos. Los delincuentes quieren que la gente les diga algo secreto que les permita acceder a su cuenta de LINE.

Las personas deben tener cuidado de no dar información personal en mensajes que no solicitaron ni hacer clic en enlaces de fuentes en las que no confían.

Software malicioso

Los rastreadores pueden utilizar virus, troyanos y otro software dañino que los dispositivos de los usuarios pueden usar para ingresar a su cuenta de LINE.

El malware puede ingresar a su dispositivo e iniciar sesión, registrar lo que escribe o acceder a información privada que haya guardado en él. La persona que haga esto podría ver la cuenta de LINE del usuario y su información privada.

El malware se puede propagar a través de muchos medios, como archivos de correo electrónico infectados, sitios web peligrosos y aplicaciones que han sido rastreadas.

Puede recopilar datos en segundo plano y enviárselos al ladrón una vez que se haya configurado. Siga estos consejos de seguridad y utilice también herramientas de seguridad.

Ataques de ingeniería social

Se utilizan trucos o amenazas para obtener información privada de las personas. Esto se conoce como "ingeniería social".

Los rastreadores podrían hacerse pasar por personas reales, como representantes de atención al cliente, administradores de LINE o personal técnico, para que las personas les brinden su información de inicio de sesión u otros datos personales.

Al afirmar ser otra persona, los ingenieros sociales intentan que las personas revelen detalles privados.

Explotación de vulnerabilidades del sistema

Los rastreadores también pueden entrar en las cuentas de LINE a través de errores conocidos en la aplicación o el sistema operativo. Para hacerlo de esta manera, es necesario encontrar errores en la herramienta que permitan a las personas cambiar datos o ingresar sin permiso.

Los rastreadores a veces utilizan herramientas difíciles de entender para encontrar estos agujeros y entrar en los sistemas LINE o en los teléfonos de los usuarios. Hay que ser hábil y tener ciertas herramientas para utilizar los fallos de un sistema en contra de otra persona.

Los usuarios siempre deben asegurarse de que sus aplicaciones y sistemas operativos estén actualizados para protegerse de este tipo de ataques.

Parte 4. Cómo saber si tu LINE ha sido rastreado

Cuando la gente accede a LINE, pueden ocurrir cosas malas, como robo de datos e identidad. En cuanto alguien entra sin permiso, hay que detener los daños de inmediato.

Estas son las señales más probables de que alguien ha accedido a tu cuenta de LINE. Puedes proteger tu cuenta más rápido con estas señales y es menos probable que sucedan cosas malas.

Actividad inusual

Muchas veces, la primera señal de un problema es un comportamiento extraño en tu cuenta de LINE. Esto puede incluir mensajes enviados a tus amigos de repente, cambios en tu perfil o un comportamiento extraño en los chats grupales.

Si ves conversaciones o acciones que no iniciaste, es una clara señal de que otra persona podría ingresar a tu cuenta.

Acceso no autorizado y dispositivos no reconocidos

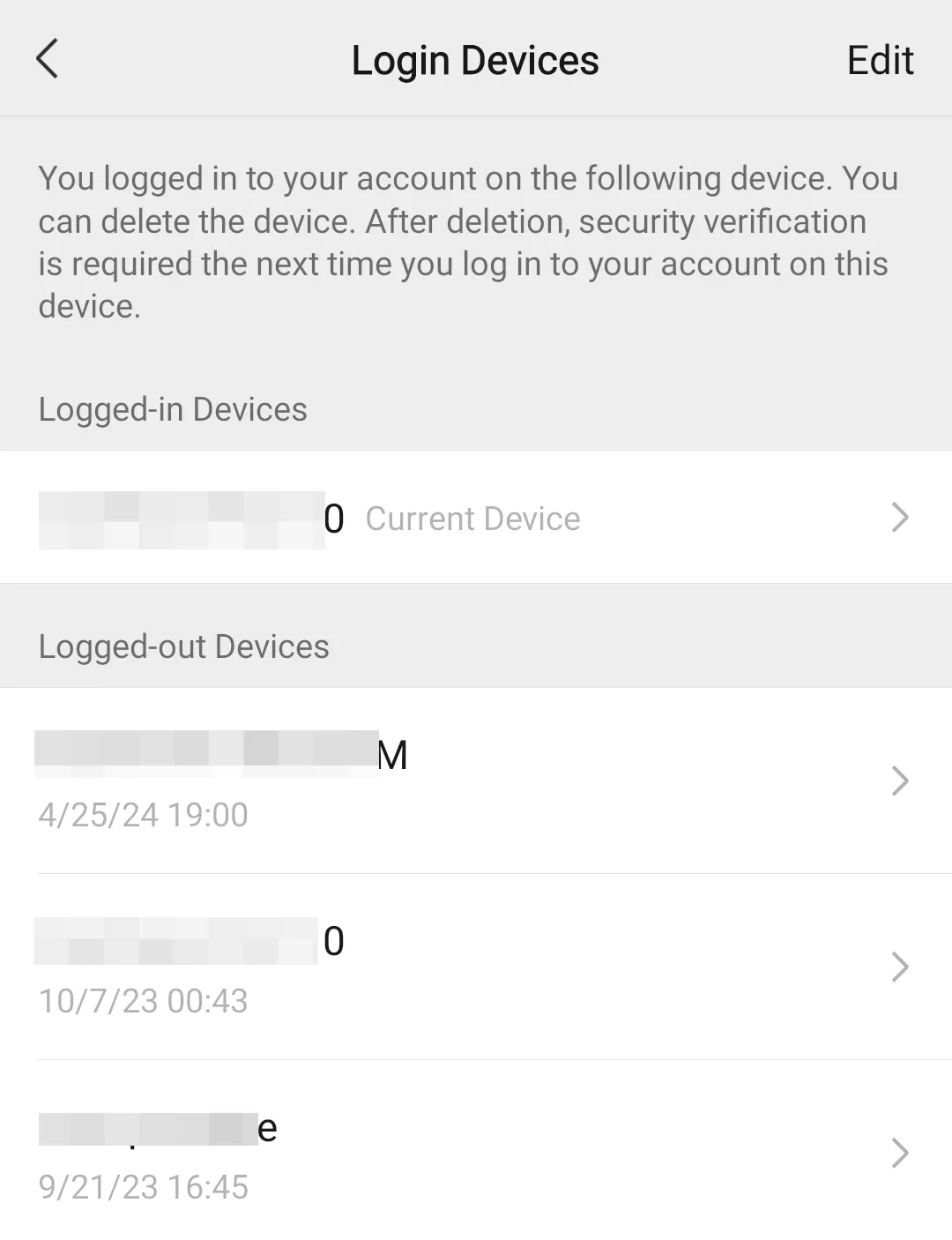

Mientras usas LINE, puedes ver qué dispositivos están vinculados a tu cuenta. Alguien podría estar entrando sin permiso si encuentras dispositivos que no son reconocidos o si puedes acceder desde lugares a los que no estás acostumbrado.

Los rastreadores suelen leer las cuentas de esta manera, sin que los usuarios lo sepan. Estar atento a los dispositivos conectados puede ayudarle a detectar cualquier comportamiento extraño.

Cambio de contraseña

Es probable que alguien haya rastreado tu cuenta si recibes un mensaje que dice que tu contraseña de LINE fue cambiada sin tu permiso.

Esto podría suceder si alguien obtuvo tu información de inicio de sesión y la modificó para que no puedas ingresar a tu cuenta. Es un gran problema que hayan cambiado tu contraseña sin tu permiso. Debe solucionarse de inmediato.

Mensajes o llamadas extrañas, correos electrónicos sospechosos

Si recibe un mensaje que dice que su contraseña de LINE fue cambiada sin su permiso, es probable que alguien haya rastreado su cuenta.

Esto podría suceder si alguien obtuvo tu información de inicio de sesión y la modificó para que no puedas ingresar a tu cuenta. Es muy grave que alguien haya cambiado tu contraseña sin tu permiso. Esto debería solucionarse de inmediato.

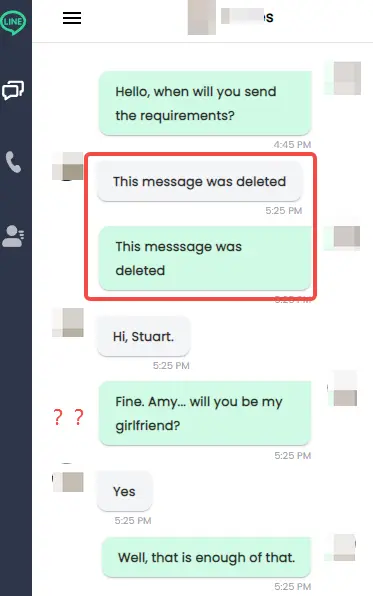

Datos faltantes o eliminados

Si pierde chats, amigos o archivos multimedia de su cuenta LINE, es posible que alguien haya cambiado algunas cosas en ella.

Por razones de privacidad, los rastreadores suelen eliminar pruebas de sus acciones, lo que puede provocar la pérdida de datos. Vale la pena investigar más si descubre que se han perdido archivos o cartas importantes.

Señales adicionales de seguimiento

Además de los puntos anteriores, existen otros indicadores que pueden sugerir una trayectoria LINEAL:

Comportamiento inusual de la aplicación: es posible que la aplicación LINE haya sido rastreada o tenga malware si actúa de manera extraña, se ralentiza o se detiene mucho.

Aumento del uso de datos: un aumento abrupto en el uso de datos podría significar que hay un software espía o una aplicación de rastreo activa y enviando datos a un rastreador.

Cierres de sesión inesperados: si su cuenta de LINE cierra su sesión sin previo aviso, podría significar que otra persona está intentando tomar el control.

Parte 5. Cómo proteger su cuenta LINE para que no sea rastreada

Debes mantener tu cuenta LINE segura para que nadie pueda acceder a tu información personal ni escuchar tus chats.

Pueden acceder a tu cuenta de LINE de varias formas, pero puedes protegerla y hacer que sea menos probable que alguien la rastree. Para mantener tu cuenta de LINE segura, sigue estos pasos clave.

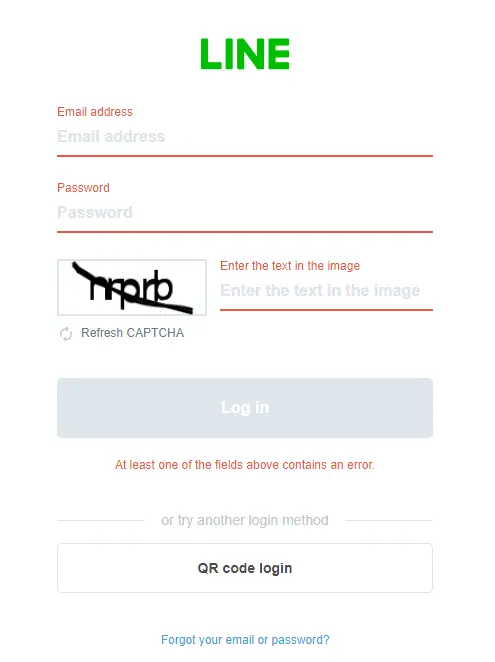

Utilice una contraseña segura

Las personas que quieran rastrearte lo intentarán, pero una contraseña segura los detendrá primero. Asegúrate de que tu contraseña sea grande, difícil de adivinar y única.

Debe tener letras grandes, números, símbolos, letras (mayúsculas y minúsculas) y números. No utilices elementos que sean fáciles de descifrar, como fechas de nacimiento, palabras conocidas o cadenas cortas de números como "12345".

Quizás quieras utilizar un generador de contraseñas para crear contraseñas largas y mantenerlas seguras.

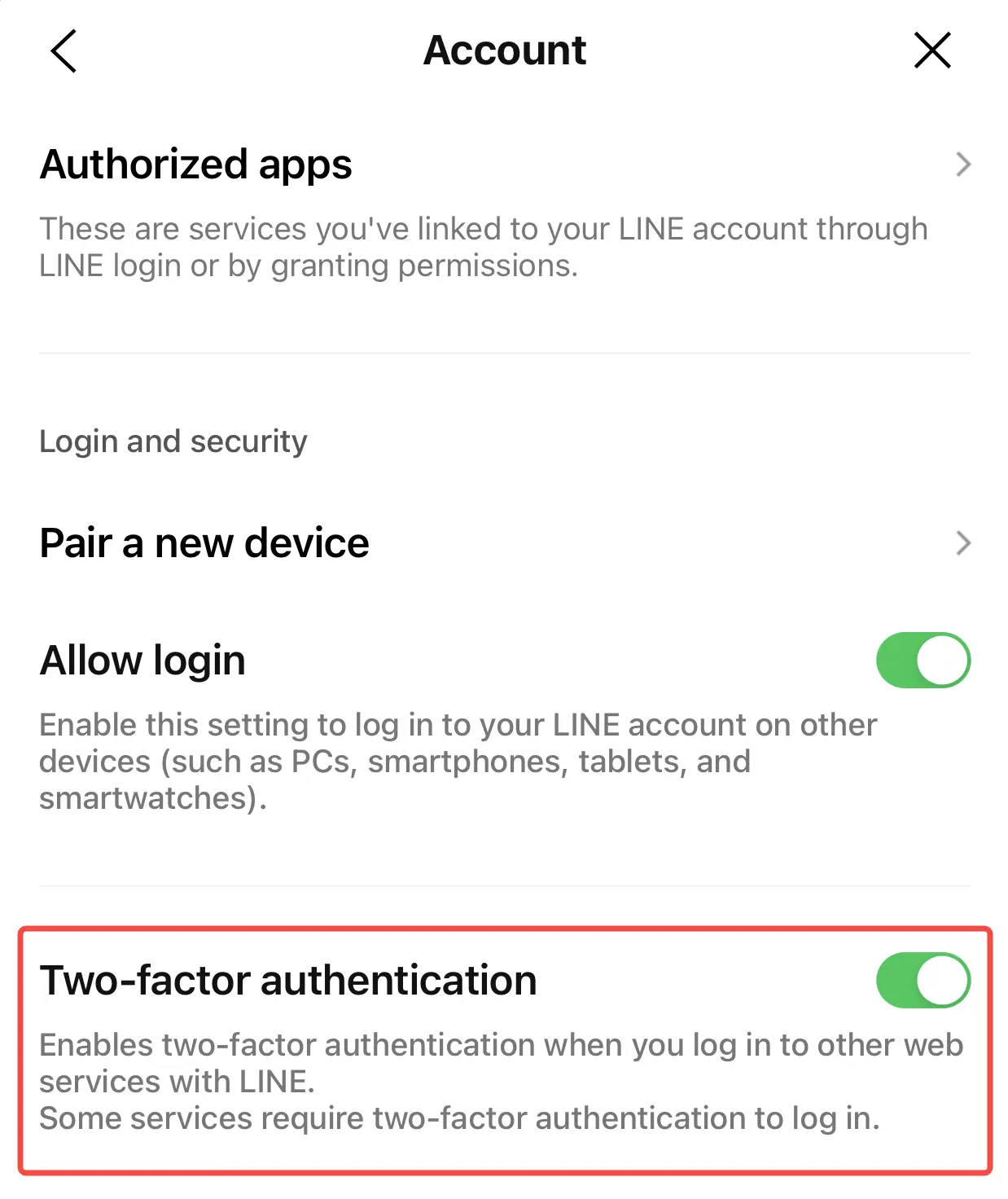

Habilitar la verificación en dos pasos

Añadir la verificación en dos pasos a tu cuenta de LINE la hace aún más segura. En este caso, deberás ingresar tanto tu contraseña como un código de verificación que se envió a tu teléfono o correo electrónico para ingresar a tu cuenta.

Después de este paso, será mucho más difícil que las personas que conocen tu contraseña puedan ingresar. Luego, ve a la configuración de seguridad de LINE y sigue los pasos que allí se indican.

Mantenga el software actualizado

Para mantenerse seguro, es mejor mantener sus herramientas actualizadas. Los rastreadores podrían aprovechar los agujeros de seguridad y los errores que los usuarios pueden solucionar.

Asegúrate siempre de que tanto la aplicación LINE como el sistema de tu dispositivo tengan las versiones más recientes. Mantente atento a los cambios y aplícalos de inmediato. Esto es lo que mantendrá tu negocio seguro.

Tenga cuidado con los intentos de phishing

Las personas que quieren acceder a tu cuenta de LINE suelen recurrir a trucos. Desconfía de los correos electrónicos, mensajes de texto o enlaces que parezcan sospechosos o que te pidan información personal.

Las personas suelen proporcionar a los rastreadores su información de inicio de sesión o hacer clic en enlaces que no son adecuados para ellas cuando intentan suplantar su identidad. No haga clic en enlaces que le envíen en mensajes de texto personas que no conoce o en las que no confía.

Descargue la aplicación LINE y todas las actualizaciones de fuentes oficiales

Las personas que quieren acceder a tu cuenta de LINE suelen utilizar las pistas. Ten cuidado con los correos electrónicos, mensajes de texto o enlaces que parezcan sospechosos o que te pidan información personal.

Los rastreadores pueden engañar fácilmente a las personas para que les proporcionen su información de inicio de sesión o hagan clic en enlaces que podrían ser perjudiciales. No haga clic en enlaces de personas que no conoce o en las que no confía.

Revise periódicamente la actividad de su cuenta LINE

Revisar periódicamente la actividad de su cuenta de LINE puede ayudarle a encontrar inicios de sesión que no realizó o que no tienen sentido. Revise la lista de dispositivos vinculados para ver si alguno de ellos es nuevo para usted.

Saque de la habitación todo lo que no debería estar allí y cambie su contraseña de inmediato. Ser cuidadoso de esta manera puede ayudarlo a detectar posibles fallas de seguridad con anticipación.

Cerrar sesión en dispositivos no utilizados

LINE se puede utilizar en más de un dispositivo, pero asegúrate de cerrar sesión en los que no estés usando. Nadie más debería poder ingresar si dejas tu cuenta abierta en computadoras que no estén en uso.

LINE debería estar desactivado en todos ellos, excepto en el que estás usando ahora. Es menos probable que alguien use tu teléfono para acceder a tu cuenta sin tu permiso cuando no lo estés usando.

Consejos adicionales para proteger su cuenta LINE

Antes de seguir los pasos principales anteriores, es posible que también quieras considerar estas otras ideas para que tu cuenta de LINE sea más segura:

Evite compartir información personal: antes de publicar algo en línea, piense en lo que quiere decir. Esto es especialmente importante si se trata de un lugar público, como una página web o un grupo. Los ladrones pueden utilizarlos para intentar averiguar sus contraseñas o preguntas de seguridad.

Utilice software de seguridad: instale software de seguridad o antivirus en sus dispositivos para detectar software espía y deshacerse de cualquier malware o error que pueda intentar ingresar a su cuenta de LINE.

Protege tus dispositivos: mantener tus dispositivos electrónicos seguros evitará que otros accedan a ellos sin tu permiso. Los intrusos no pueden acceder a tu teléfono si utilizas bloqueos de pantalla, lectores de huellas dactilares o reconocimiento facial.

Parte 6. Preguntas frecuentes sobre el seguimiento de LINE

P1: ¿Cómo rastrean los rastreadores una cuenta LINE?

Las pistas pueden ingresar a una cuenta de LINE de varias maneras. Pueden usar SpyX u otro programa que se debe colocar físicamente en el dispositivo que se desea espiar.

Una vez instalado, el software puede realizar un seguimiento de mensajes de texto, registros de llamadas y otra información privada en modo oculto. También utilizan tácticas de fuerza bruta y phishing para lograr que las personas proporcionen su información de inicio de sesión.

El phishing es el acto de enviar correos electrónicos falsos a personas para que proporcionen su información de inicio de sesión. Los rastreadores suelen acceder a las cuentas de LINE mediante malware y engañando a las personas para que les proporcionen información.

P2: ¿Cómo puedo saber si mi cuenta LINE ha sido rastreada?

Hay algunas pistas que indican que alguien ha accedido a tu cuenta de LINE. Es posible que hayan rastreado tu cuenta si notas alguna actividad extraña, como mensajes que se envían desde tu cuenta y que no has enviado tú.

Otras señales son cambios en tu contraseña que no esperabas, dispositivos que no están mencionados en tu historial de inicio de sesión, datos que desaparecen o se eliminan y llamadas o mensajes de texto de amigos que no tienen sentido.

P3: ¿Qué debo hacer si mi cuenta LINE ha sido rastreada?

Es importante cambiar su contraseña de LINE inmediatamente a una segura y única si cree que su cuenta ha sido rastreada.

Para que todo sea aún más seguro, activa la verificación en dos pasos. Consulta los inicios de sesión anteriores en tu cuenta y deshazte de los dispositivos que no sean reconocidos.

Revise la información de su cuenta para ver si hay cambios que no haya realizado usted, como información de perfil o amigos modificados.

No haga clic en enlaces que parezcan sospechosos o que proporcionen información personal si cree que puede tratarse de phishing.

Parte 7. Conclusión

Hay muchas formas en las que los rastreadores pueden ingresar a las cuentas de LINE, como usar el rastreador SpyX LINE, mediante fuerza bruta, phishing, malware, ingeniería social o fallas del sistema.

En la vida diaria, preste atención a verificar periódicamente el uso de su software para garantizar la seguridad de los datos.

Más artículos como este

Deja de preocuparte y empieza con SpyX