Cómo hackear un mensaje de línea

¿Está tratando de obtener acceso a su cuenta de línea y parece que no puede iniciar sesión? ¿O querías revisar los mensajes personales de alguien a través de la aplicación llamada Line? Básicamente, Line es la aplicación de mensajería más utilizada del mundo que te acerca a tus seres queridos, amigos, trabajo y familia. Line se introdujo alrededor de 2011. Line ahora tiene más de 199 millones de usuarios en todo el mundo. Las funciones de la aplicación son similares a WhatsApp , Messenger, Viber, etc., permite a los usuarios compartir fotos, videos, mensajes gratuitos, videollamadas gratuitas y llamadas de voz. Además de la cantidad de usuarios registrados que usan activamente la aplicación, Line se ha hecho cargo de muchas aplicaciones como Skype. En este artículo, analicemos cómo hackear los mensajes de texto y Line de alguien.

Parte 1. Qué es la piratería y sus tipos

En general, la piratería es una operación ilegal que tiene acceso a los datos personales de otra persona sin su consentimiento y, a menudo, los utiliza con fines dañinos y maliciosos. Hay tipos de hackers como los siguientes:

1. Hackers de sombrero blanco

Estos generalmente se conocen como piratería ética. Estos se hacen para el bien. Lo que hacen es realizar pruebas de penetración y riesgo. Realizan tareas para encontrar amenazas futuras y brechas de seguridad del sistema solamente. El hacking ético es legal. Encuentran deliberadamente los puntos débiles de un sistema de software creado para evitar riesgos futuros con la aprobación del propietario. Básicamente, para proteger los documentos internos de una organización.

2. Hackers de sombrero negro

Este es un proceso de piratería ilegal que no es ético. Si un pirata informático encuentra una laguna, la usará a su favor para obtener un rescate o robará información importante o incluso dinero a través de cuentas en línea, redes sociales y también violará la privacidad.

3. Hackers de sombrero gris

Esta es una combinación de hackers blancos y negros. Tienen la intención de encontrar fallas o errores en cualquier dispositivo sin la aprobación del propietario. También pueden acceder a otros dispositivos y usarlos para sus fines de investigación. Lo primero que hacen los piratas informáticos es encontrar el error o falla y luego informarlo al propietario. Por lo general, prefieren piratearlos primero antes de pedir permiso. Su objetivo principal es llamar la atención del propietario sobre la inseguridad y ganar su gratitud.

4. ¿Es legal piratear?

Si no hay consentimiento del propietario del dispositivo, entonces se considera ilegal o no se procesa adecuadamente las actividades legales.

Parte 2. Cómo hackear los mensajes de LINE de alguien

La mejor manera de verificar los mensajes de Line de alguien es a través de una aplicación de terceros. El uso de estas aplicaciones puede ayudarlo a ingresar a sus cuentas fácilmente y sin necesidad de hacer jailbreak o rootear el dispositivo.

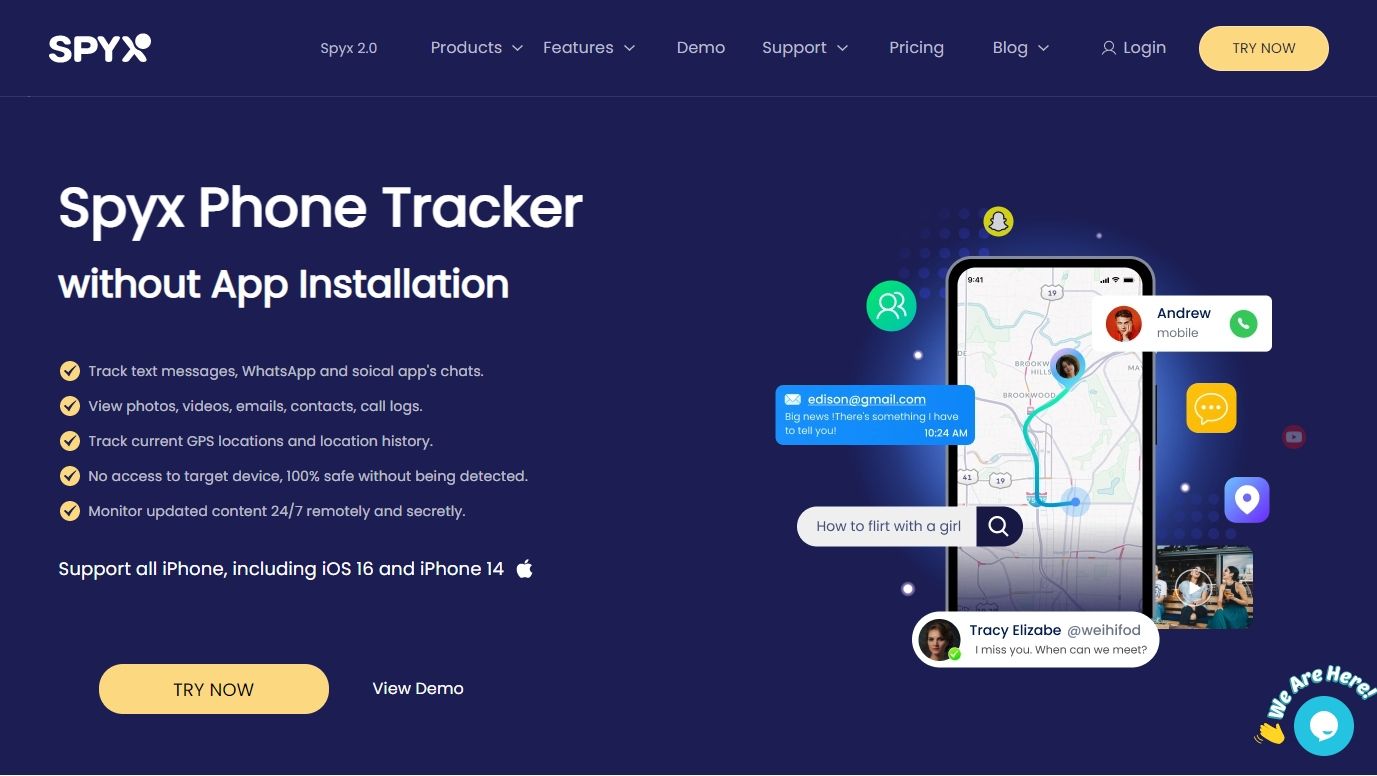

1. SpyX

Una aplicación de terceros que es la más común y utilizada por los usuarios, ya que puede ayudarlo a monitorear a sus hijos, cónyuges e incluso en el lugar de trabajo. ¡Una de las características de esto es que puedes acceder a todas las aplicaciones y mensajes de texto sin que te atrapen! Otras características de esto es que puede obtener todos los registros de llamadas, contactos, historial del navegador web, aplicación de redes sociales instalada , redes y mucho más. Tiene un panel que es muy fácil de usar y con precios asequibles para disfrutar de la función premium de la aplicación.

2. FlexiEspía

Otro software de monitoreo para ayudarlo a rastrear todos los contactos, actividades en línea e incluso mensajes. Tiene una función para acceder a la cuenta LINE de otra persona. También tiene el poder de escuchar sus conversaciones cuando alguien más está llamando al objetivo.

3. Clevguard

Esto está diseñado para cuidar a sus hijos. Esta aplicación puede controlar cualquier forma de datos, incluido el GPS. Le ayuda a obtener la ubicación en tiempo real y también los mensajes.

Parte 3. Cómo proteger los mensajes de línea contra la piratería

1. Cifrado de extremo a extremo: esto significa que solo ustedes dos pueden leer su dispositivo y la otra parte con la que está hablando. Si alguien intenta acceder a su cuenta, no podrá revisar su mensaje ya que Line solicita insertar un código cifrado de recuperación. Una forma de evitar ser hackeado.

2. Autenticación de dos factores: este es un método de seguridad de autenticación de dos factores en el que no solo ingresa su contraseña, sino que también solicitará un código de su correo electrónico o SMS. Esto es para asegurar cuidadosamente su cuenta sin ser pirateada.

3. Actualizaciones de la aplicación: actualizar sus aplicaciones es muy importante ya que han actualizado su seguridad y errores para evitar ser pirateados y mantener su información actualizada.

4. Mantenga su información de registro actualizada: si su cuenta se bloquea, recuerde siempre actualizar su cuenta para que sea fácil recuperar la cuenta perdida.

5. Establezca una cuenta segura y tenga cuidado con la piratería: asegúrese de tener una contraseña que no sea fácil de abrir y, a menudo, sugieren escribir mayúsculas, minúsculas y algunos caracteres especiales para dificultar el inicio de sesión. Recuerde tener cuidado con correos electrónicos y mensajes falsos.

Parte 4. Conclusión

Tener problemas para acceder a su cuenta con la ayuda de aplicaciones de terceros es muy conveniente y también disfruta de sus funciones. La piratería es ilegal, especialmente si está pirateando a alguien o a la empresa sin su consentimiento o violando el lado de la actividad legal.

Más artículos como este

Espía telefónico

Deje de preocuparse iniciando SpyX

El SOFTWARE DE SPYX está destinado únicamente para uso legal. Usted está obligado a notificar a los usuarios del dispositivo que están siendo monitoreados. No hacerlo probablemente resultará en una violación de la ley aplicable y puede resultar en severas ...

Descargo de responsabilidad: En la mayoría de los casos, tenga en cuenta que la instalación de software de vigilancia, como el software SpyX, en un teléfono móvil u otro dispositivo sin ayuda se considera una violación de las leyes federales y/o estatales de los Estados Unidos.