Come verificare se il telefono è clonato

Last updated:févr. 28, 2024

Sommarios

Ciao amici dello smartphone! Immagina di occuparti dei tuoi affari, di inviare via email video di adorabili gatti agli amici o di pianificare il tuo prossimo viaggio sul tuo telefono. Ma poi iniziano a succedere cose strane: chiamate da sconosciuti, addebiti imprevisti sulla bolletta o il tuo telefono si comporta in modo un po' strano. Nella vita reale, il tuo telefono potrebbe essere il personaggio principale di questa situazione da film misterioso.

La clonazione del telefono è una minaccia. Non aver paura della frase. Clonare il tuo telefono è come se qualcuno subdolo spiasse i tuoi dati personali a tua insaputa.

Cosa sai fare? Considera questo blog la tua guida alla sicurezza del telefono da supereroe. La clonazione del telefono verrà discussa utilizzando semplici trucchi. Risolviamo il mistero!

Parte 1. Come funziona la clonazione del telefono

La clonazione del telefono è il trasferimento di dati da un dispositivo all'altro. Esistono molti metodi di clonazione. Le persone molto spesso hanno bisogno di clonare i dati del vecchio telefono sul nuovo telefono quando cambiano telefono. Al momento, è più sicuro per gli utenti scegliere di utilizzare il metodo ufficiale.

Tuttavia, quando qualcuno vuole clonare il tuo telefono e non vuole che tu lo sappia, di solito sceglie di utilizzare uno strumento di clonazione di terze parti. Quindi, con così tanti software di clonazione sul mercato, come funzionano?

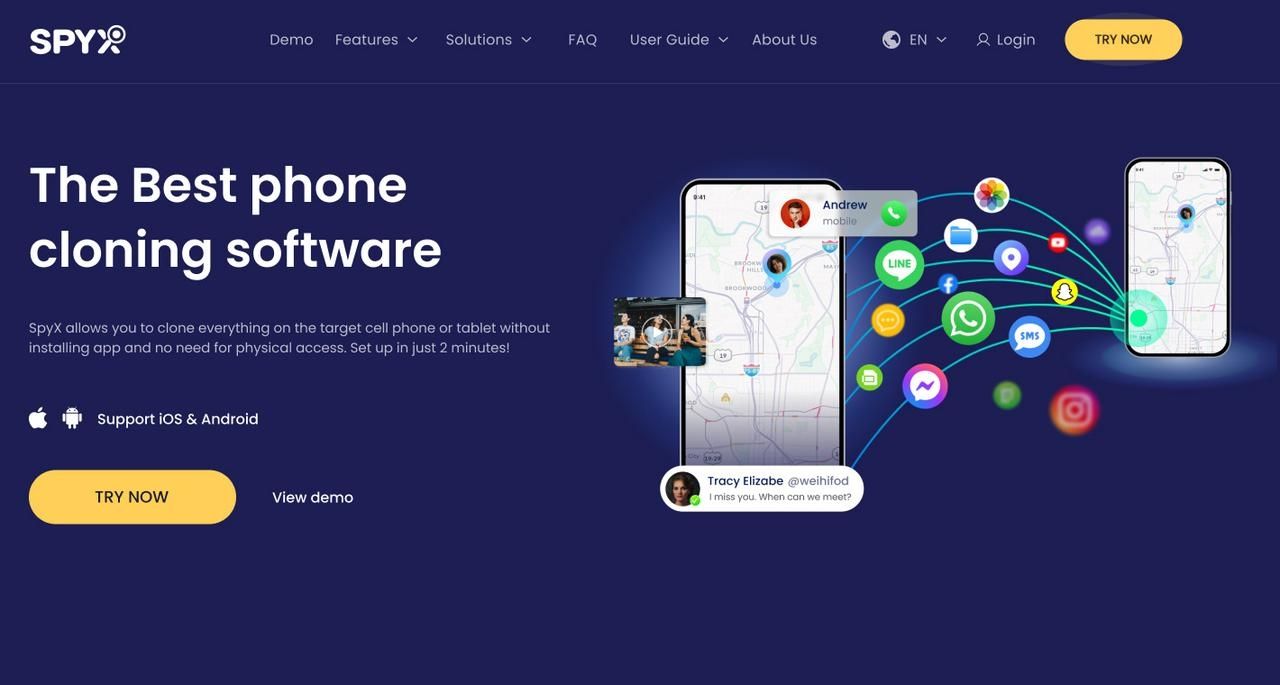

Successivamente, prenderemo come esempio SpyX, uno dei software di clonazione più popolari sul mercato, per vedere come funziona e quali dati può clonare.

Lettura correlata: Come eseguire il mirroring del telefono di qualcuno

1.1. Prendi SpyX come esempio

SpyX è un software clone di telefono cellulare tutto in uno. Utilizza una varietà di soluzioni di connettività per rendere la clonazione più conveniente per gli utenti. Per gli utenti iOS, è sufficiente associare l'account iCloud del dispositivo di destinazione per ottenere la clonazione. Gli utenti Android possono scegliere di associare un account Google per clonare i dati oppure di scaricare un APK.

Non importa che tipo di utente sei, finché usi SpyX, i dati verranno sincronizzati in tempo reale. Non è necessario ricollegare il dispositivo per clonare i dati e i dati possono essere sincronizzati ogni giorno.

Inoltre, funziona in modalità completamente invisibile, ovvero sul dispositivo di destinazione non apparirà alcuna icona, il che significa che se usi SpyX per clonare il telefono di qualcun altro, lui non lo saprà affatto. SpyX crittografa i dati trasferiti sul telefono, rendendoli difficili da rilevare.

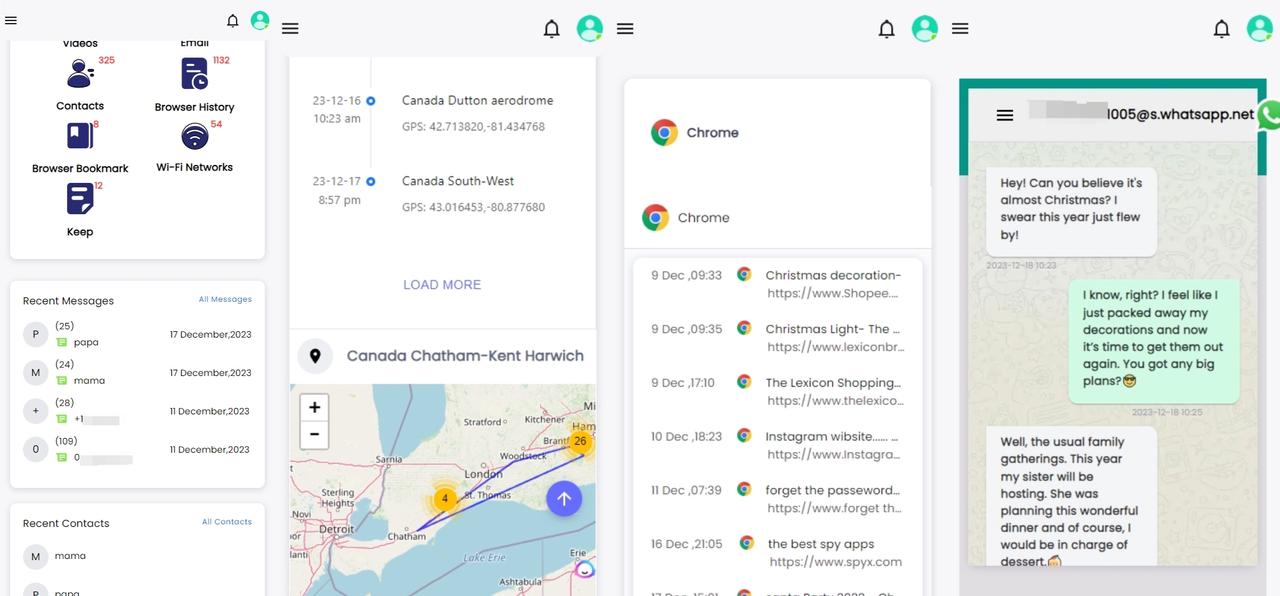

1.2. Quali dati puoi clonare utilizzando SpyX

SpyX è molto potente, in grado di clonare oltre 30 software e può clonare quasi tutti i contenuti software. Lo divido in diverse categorie:

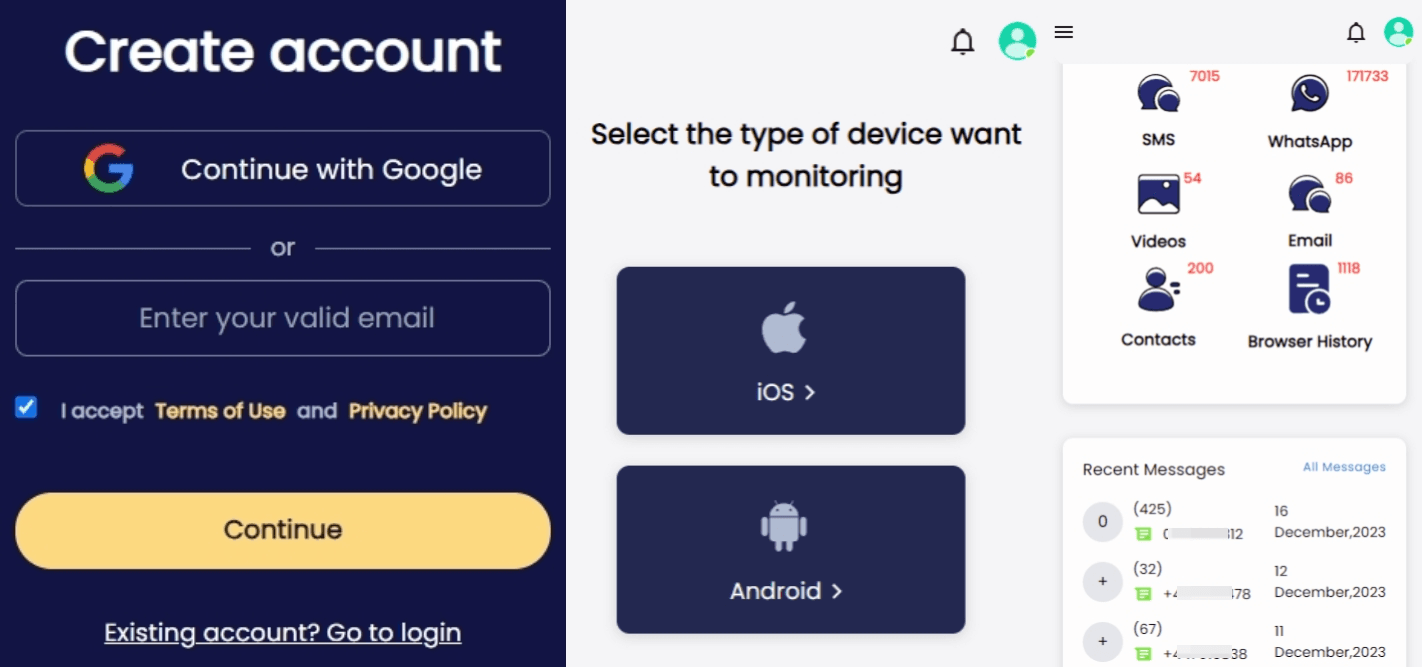

1.3. Come usare SpyX per clonare un telefono

Anche i passaggi operativi di SpyX sono molto semplici. Sono necessari solo 3 passaggi per ottenere la clonazione remota.

Passaggio 1. Crea un account gratuito.

Passaggio 2. Scegli un dispositivo iOS/Android che desideri clonare.

Passaggio 3. Inizia la clonazione.

Ulteriori letture: Come clonare un telefono senza toccarlo

Parte 2. Come sapere se il tuo telefono è clonato

Hai mai avuto la sensazione che qualcuno stesse leggendo il tuo diario digitale? La tua ipotesi potrebbe essere giusta. Risolviamo il mistero nella nostra serie di detective digitali: come si può individuare un telefono clonato?

- La batteria misteriosa si scarica

Immagina che la batteria del tuo telefono si rompa e si scarichi più velocemente di un "problema tecnico". Questa è una grande bandiera rossa. Se la tua batteria sembra correre contro il tempo, il tuo telefono potrebbe essere clonato. La clonazione fa sì che il tuo telefono esegua doppi turni, scaricando la batteria.

- Maggiore utilizzo dei dati

Il monitoraggio dell’utilizzo dei dati è importante online. Immagina che il tuo piano dati si comporti come un supereroe ma corri una maratona mentre cammini. Un improvviso aumento dell'utilizzo dei dati potrebbe indicare un clone sul tuo telefono. Controlla il tuo dispositivo se i tuoi dati stanno scomparendo più velocemente del solito.

- Chiamate o messaggi misteriosi

Ti è mai capitato che un amico ti abbia menzionato una chiamata o un messaggio, ma non ce l'hai fatta? Nella cronologia delle chiamate compaiono spesso numeri di telefono sconosciuti? I cloni possono far parlare e inviare messaggi al tuo telefono senza che tu te ne accorga. Guarda la cronologia delle chiamate e dei messaggi, potrebbe mostrare un clonatore digitale.

- Surriscaldamento

Controlla la temperatura del tuo telefono, soprattutto se fa più caldo del solito. Immagina che il tuo telefono abbia la febbre senza preavviso. Il surriscaldamento generalmente indica la clonazione. I cloni lavorano silenziosamente in background, generando calore mentre commettono crimini.

- Ritardi e guasti dei messaggi di testo

La comunicazione è fondamentale, ma cosa succede se i tuoi testi scompaiono? Immagina di inviare un messaggio anticipando una risposta rapida, ma il tuo amico risponde ore dopo. La clonazione del telefono potrebbe causare questa scomparsa. I cloni possono ritardare o far scomparire i messaggi, rendendo le conversazioni confuse.

- Bollette telefoniche più alte

Le bollette telefoniche sono diari finanziari, ma se diventassero romanzi di finzione con colpi di scena sorprendenti? Se i costi del tuo telefono aumentano inaspettatamente, il clone del telefono potrebbe essere responsabile. Esamina quelle fatture: potrebbero rivelare se il telefono è stato clonato.

Parte 3. Quali sono i pericoli se il tuo telefono viene clonato

La clonazione del telefono da parte di un "estraneo" potrebbe mettere le tue informazioni private e la tua proprietà in uno stato non sicuro e potrebbe persino danneggiare gli interessi degli altri.

- Perdita di informazioni personali

Se il tuo telefono viene clonato, le tue informazioni personali potrebbero essere rubate, comprese informazioni sensibili come contatti, registri delle chiamate, messaggi di testo e account di social media.

- Perdite immobiliari

Clonando un numero di telefono, i criminali possono ottenere informazioni personali sensibili, come informazioni sul conto bancario, numeri di identificazione, ecc., causando perdite di proprietà.

- Furto d'identità

Utilizzare un numero di telefono clonato per impersonare la propria identità, eseguire false autenticazioni di identità o commettere frodi, danneggiando gli interessi altrui e causando gravi perdite alla vittima.

- Vulnerabilità della sicurezza

La clonazione del telefono potrebbe anche esporre il tuo dispositivo a ulteriori vulnerabilità di sicurezza, rendendoti più vulnerabile a malware o attacchi informatici.

Parte 4. Come impedire a qualcuno di clonare il tuo telefono

4.1. Interrompi la clonazione del telefono su iPhone

Ciao utenti iPhone! Uno sconosciuto che entra nel nostro spazio personale ma come possiamo saperlo? Se sospetti che il tuo iPhone sia sorvegliato da spyware a causa della clonazione, ti aiuteremo a trovarlo e fermarlo.

- Verifica il numero IMEI del tuo telefono

Il numero IMEI del tuo telefono è come un'impronta digitale nel mondo digitale. Confronta il numero IMEI sul tuo iPhone con quello registrato presso il tuo gestore di rete per verificare la clonazione. Per trovare l'IMEI del tuo iPhone, vai su Impostazioni > Generali > Informazioni o componi *#06#. Questi numeri non corrispondono, suggerendo la clonazione.

- Comprendere il comportamento del telefono: segnali d'allarme

Una strana attività del dispositivo potrebbe indicare un problema. Fai attenzione ai messaggi strani o alle chiamate da numeri sconosciuti, che potrebbero indicare la clonazione del telefono. Il rilevamento di questi segnali minori richiede vigilanza.

- Inaccessibilità del telefono

L’incapacità inaspettata di effettuare o ricevere chiamate o messaggi, esclusi i numeri di emergenza, può essere preoccupante. Se cloni e attivi la tua scheda SIM su un altro dispositivo, la rete potrebbe assegnare il tuo numero a quel dispositivo, rendendo inutilizzabili i tuoi servizi telefonici.

- Richieste di riavvio del dispositivo impreviste

Gli aggressori potrebbero inviare messaggi non richiesti chiedendoti di riavviare il telefono per acquisire un maggiore controllo sul telefono o sulla scheda SIM clonati.

- Attività insolita sulla bolletta telefonica

I numeri sconosciuti chiamati o gli addebiti sul conto telefonico sono motivo di preoccupazione. Gli aggressori potrebbero utilizzare il tuo numero per frode o furto d'identità, causando addebiti irregolari.

- Sospetta clonazione

4.2. Interrompi la clonazione del telefono su Android

Clonare un dispositivo Android non è facile, ma lascia tracce. Gli indicatori chiave che indicano che il tuo Android potrebbe essere stato clonato sono elencati di seguito.

- Interruzioni nella ricezione di chiamate e messaggi

Gli androidi clonati diventano marionette ai comandi di qualcun altro, interrompendo la comunicazione. Un rapido calo delle chiamate e dei messaggi potrebbe indicare una clonazione non autorizzata.

Come controllare

Chiedi ad amici e familiari di chiamarti per eseguire il test.

L'aumento delle chiamate e degli SMS provenienti da numeri sconosciuti potrebbe indicare la clonazione.

- La posizione del telefono duplica lo smascheramento

Un semplice trucco per clonare l'IMEI potrebbe far apparire il tuo telefono in due posti. Utilizza Trova il mio telefono (Android) per esaminare questo fenomeno.

Come controllare

Utilizza app di localizzazione come Trova il mio telefono (Android).

La mappa potrebbe mostrare diversi ping, che indicano un dispositivo clonato.

- Addebiti imprevisti sulla bolletta telefonica

Controlla l'estratto conto del tuo telefono per spese insolite come roaming internazionale o abbonamenti. Le irregolarità nella fatturazione possono indicare la clonazione.

Come controllare

Controlla la bolletta telefonica per eventuali addebiti non autorizzati.

Verifica gli addebiti insoliti con il tuo operatore.

- Gli attacchi ricorrenti agli account mostrano un'intrusione

Gmail, conti bancari o altre intrusioni negli account potrebbero indicare un telefono clonato. La clonazione del telefono può consentire intrusioni ricorrenti, anche se hai rafforzato i tuoi account con nuove password e 2FA.

Come controllare

Nonostante gli aggiornamenti di sicurezza, controlla gli account per eventuali accessi non autorizzati.

Tieni presente la clonazione di Android se i tuoi account sono compromessi.

- Messaggi di aggiornamento SIM: avviso imprevisto

La presenza di un avviso "SIM aggiornata" senza modifiche al telefono o all'account è sospetta. Alcuni metodi di clonazione potrebbero restituire questo messaggio, indicando un'attività non autorizzata del dispositivo.

Come controllare

Fai attenzione ai messaggi imprevisti "SIM aggiornata".

La clonazione può avvenire se non sono state apportate modifiche recenti.

- Richieste di riavvio via testo: un'attivazione segreta

SMS inaspettati che ti chiedono di riavviare il tuo Android potrebbero essere un trucco dei criminali per attivare una scheda SIM clonata. Potresti attivarti involontariamente rispondendo.

Come controllare

Attenzione ai riavvii imprevisti.

Se hai risposto a tali domande, contatta il tuo operatore telefonico per la sostituzione della carta SIM.

Parte 5. Come puoi proteggerti dalla clonazione

In un’era digitale in cui i telefoni sono essenziali, proteggerli dalla clonazione è fondamentale. Ecco sei passaggi per proteggere il tuo telefono da accessi non autorizzati.

- Utilizza password complesse

Utilizza password complesse e riconoscimento delle impronte digitali o del volto per sbloccare. Ciò impedisce agli aggressori e migliora la protezione per impedire l'accesso non autorizzato.

- Abilita 2FA: doppia difesa

L'autenticazione a due fattori è essenziale per account come ID Apple ed e-mail. Questo passaggio aggiuntivo garantisce che, anche se qualcuno ha la tua password, avrà bisogno di una verifica supplementare, aumentando la sicurezza.

- Controllare regolarmente le bollette telefoniche: Vigilanza finanziaria

Controlla le bollette telefoniche per spese o attività strane. Il rilevamento precoce delle discrepanze può impedire lo sfruttamento finanziario del dispositivo clonato.

- Evita di fare clic su collegamenti sospetti: Digital Firewall

Sii cauto in linea. Evita di fare clic su collegamenti poco affidabili e di scaricare programmi da fonti sconosciute. Questi potrebbero consentire attacchi di clonazione del telefono.

- Aggiorna il software del telefono per prevenire le vulnerabilità

Aggiorna regolarmente il sistema operativo del tuo telefono. Questi aggiornamenti solitamente includono patch di sicurezza per proteggere il tuo dispositivo dalla clonazione.

- Crittografare i dati sensibili

Crittografa i dati cruciali del telefono. I dati crittografati rendono difficile l’accesso non autorizzato o la clonazione, aggiungendo un livello di difesa.

- Attenzione ai messaggi imprevisti o alle richieste di riavvio

Ricevi messaggi inaspettati o richieste di riavvio del telefono con cautela. Gli aggressori possono utilizzare tali metodi per clonare. Prima di agire verificare la veridicità di tali messaggi.

- Controlla regolarmente le posizioni duplicate

Controlla regolarmente le impostazioni di posizione del tuo telefono e Trova il mio telefono per individuare posizioni duplicate. Ciò potrebbe indicare tentativi di clonazione, consentendoti di intervenire rapidamente.

Parte 6. Conclusione

Il potenziale della clonazione del telefono diventa una delle maggiori preoccupazioni mentre gestiamo gli smartphone e le nostre vite personali e digitali. Comprendere gli aspetti sottili della potenziale clonazione è fondamentale in un’epoca in cui i nostri dispositivi conservano i nostri dati più privati.

Questa esaustiva guida al detective digitale comprende i complessi segnali che potrebbero suggerire la clonazione del telefono, dall'improvviso esaurimento della batteria che indica il carico di lavoro segreto di un dispositivo ai misteriosi ritardi dei messaggi di testo che fanno dubitare gli utenti della loro comunicazione digitale. La guida va oltre il rilevamento, offrendo agli utenti iPhone e Android misure complete di prevenzione della clonazione.

In questo articolo chiariamo i potenziali danni causati dalla clonazione di telefoni e numeri di telefono e proponiamo misure di protezione contro la clonazione dei telefoni. Per questo, si consiglia di utilizzare password complesse, autenticazione a due fattori e un attento monitoraggio della bolletta telefonica per individuare eventuali segnali di accesso non autorizzato.

Svolgendo il ruolo di investigatori digitali con conoscenze e azioni preventive, puoi proteggere con fermezza la tua identità digitale e mantenere i tuoi cellulari al sicuro da minacce e misteri nascosti.

Parte 7. Domande frequenti

Perché qualcuno dovrebbe clonare un telefono?

La clonazione del telefono viene spesso eseguita per motivi dannosi, consentendo l'accesso non autorizzato a dati personali, messaggi e cronologia delle chiamate. I clonatori possono rubare identità, sfruttare dati finanziari o perpetrare frodi. Può essere fatto per spionaggio o per monitorare segretamente le conversazioni del bersaglio.

Il clone del telefono trasferisce tutti i dati?

Sì, la clonazione del telefono include la copia del telefono di destinazione e il trasferimento di tutti i dati su di esso. Ciò include cronologia chiamate, messaggi di testo, numeri di telefono, fotografie, app e altri dati del dispositivo. Copia il contenuto di ogni telefono.

Il telefono clone ha bisogno del Wi-Fi?

La maggior parte della clonazione del telefono non richiede il Wi-Fi. La clonazione della scheda SIM o l'accesso fisico possono clonare un dispositivo. Tuttavia, i metodi di clonazione complessi potrebbero richiedere una connessione Internet per scaricare e installare il software.

Quanto tempo impiega la clonazione del telefono?

Il tempo di clonazione del telefono dipende dal metodo e dalla complessità. Le soluzioni basate su software più complesse potrebbero richiedere più tempo rispetto alla clonazione della scheda SIM. La clonazione richiede da pochi minuti a diverse ore, a seconda della quantità di dati inviati.

Qual è il codice per verificare se il telefono è clonato?

Non esiste un codice universale per rilevare i telefoni clonati. Gli utenti possono verificare la presenza di attività strane come un consumo eccessivo della batteria, messaggi di testo inaspettati o chiamate sconosciute per rilevare la clonazione. Monitora la tua bolletta telefonica per addebiti o irregolarità non autorizzati per scoprire indirettamente tentativi di clonazione. Contatta il tuo gestore di telefonia mobile se viene rilevata un'attività insolita.

More Articles Like This

Smetti di preoccuparti iniziando con SpyX