Todo el blog

Cómo clonar un teléfono sin tocarlo (Guía más completa)

Publicaciones más populares

Control parental

Leer todoAprenda a proteger mejor a sus hijos del contenido para mayores de 18 años, el acoso, las relaciones no saludables y más.

Aprende cómo bloquear correos en Yahoo de manera efectiva. Protege tu bandeja de entrada de spam y amenazas con nuestras guías paso a paso y consejos útiles.

by Emilie Burke in Control parental

Aprende cómo entrar en el Instagram de tu hijo(a) y administrarlo. Descubre métodos comprobados para controlar el Instagram de tu hijo(a) para su seguridad en línea.

by Emilie Burke in Control parental

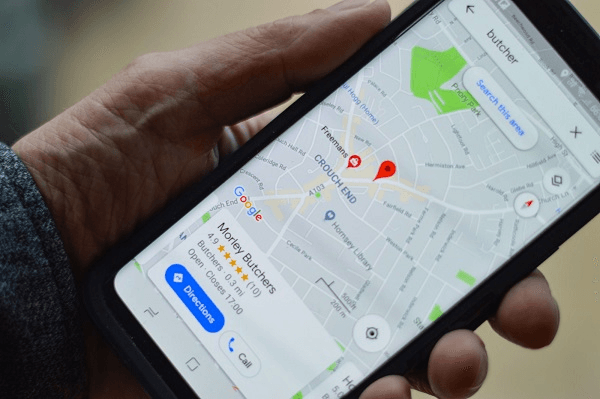

¿Cómo rastrear el teléfono de su hijo sin que lo sepa? Hemos enumerado formas detalladas y prácticas de rastrear Android y iPhone. Pasos específicos del método como Buscar mi dispositivo y aplicaciones de seguimiento.

by Jerry Wiggins in Control parental

Rastrear Android

Leer todoConsejos para rastrear Android.

Descubre cómo localizar un celular con Google Maps. Seguridad y precisión en un solo clic.

by Emilie Burke in Guía paso a paso

Aprende cómo descubrir a quién pertenece este número de teléfono con herramientas y métodos seguros

by Emilie Burke in Guía paso a paso

¿Cómo acceder a un celular por wifi? Este artículo te muestra métodos sencillos y efectivos para entrar en dispositivos conectados a mi wifi.

by Eric Watts in Guía paso a paso

Rastrear iPhone

Leer todoConsejos para rastrear iPhone.

¿Buscas un gran experto en tecnología iPhone? Consulta esta guía para saber todo lo que necesitas saber sobre la contratación de un experto en tecnología iPhone.

by Emilie Burke in Rastrear iPhone

Explora 3 métodos fáciles y gratuitos para desbloquear un iPhone sin Face ID, que te ayudarán a rastrear mensajes de texto, registros de llamadas, ubicación GPS, WhatsApp, etc de forma remota.

by Emilie Burke in Rastrear iPhone

¿Cómo puedo espiar el iPhone de alguien a distancia? ¿Puede alguien vigilar mi iPhone en secreto? En este artículo vamos a tratar el tema de la vigilancia del iPhone.

by Emilie Burke in Rastrear iPhone

Guía paso a paso

Leer todoTe ayudamos a configurar y rastrear el teléfono de destino con SpyX.

Recupera mensajes borrados de Messenger con estos métodos efectivos, incluyendo copias de seguridad, descargas de datos y herramientas externas.

by Eric Watts in Rastrear Android

Aprende cómo clonar WhatsApp en Android de forma remota y discreta con estas aplicaciones seguras y confiables.

by Emilie Burke in Rastrear Android

Descubre las mejores herramientas y métodos para rastrear la ubicación de un celular Android de forma gratuita, sin complicaciones ni costos adicionales.

by Emilie Burke in Rastrear Android

Reseña

Leer todoHemos probado la solución de espionaje más importante del mercado para ti. ¡Lee antes de realizar una compra!

Descubre 5 aplicaciones para saber cuándo alguien se conecta a WhatsApp y recibe notificaciones en tiempo real. Monitorea el estado en línea de tus contactos fácilmente.

by Emilie Burke in Reseña

Descubre cómo seleccionar el bloqueador de porno adecuado para mantener a tus hijos seguros en línea. Nuestra guía te ofrece consejos y recomendaciones actualizadas para encontrar el bloqueador de porno más efectivo en 2025.

by Jerry Wiggins in Reseña

Una revisión en profundidad de uMobix, qué tipo de software de monitoreo es, qué características tiene, cuáles son sus ventajas y desventajas y cuánto cuesta, etc. Vamos a averiguar.

by Sydney Camacho in Reseña

Deja de preocuparte y empieza con SpyX