Las 12 Mejores Aplicaciones para Espiar Messenger sin Necesidad del Teléfono Objetivo

Last updated:mar 17, 2025

Tabla de contenido

En el mundo digital actual, donde la privacidad y la seguridad en línea son de suma importancia, contar con herramientas efectivas para monitorear las actividades de los seres queridos se ha vuelto una necesidad para muchos. Las aplicaciones espía de Facebook Messenger se han convertido en una solución clave para padres preocupados y personas que desean proteger su entorno digital.

En este artículo, presentamos una lista de las 12 mejores aplicaciones espía de Facebook Messenger que no requieren acceso físico al teléfono objetivo, brindando una solución eficiente y discreta para mantener la tranquilidad y seguridad en el ámbito digital.

Resumen rápido de las 12 mejores aplicaciones espía de Facebook Messenger

Profundicemos en las 12 mejores aplicaciones para monitorear Facebook Messenger, destacando sus características principales:

🥇1. SpyX: SpyX es una aplicación espía líder en el mercado que puedes configurar remotamente sin necesidad de acceder físicamente al dispositivo objetivo. Compatible con Android y iOS, utiliza de manera innovadora las soluciones de iCloud y cuenta de Google para ofrecer una experiencia de monitoreo completa.

🥈2. Msafely: Configuración remota sin acceso físico al dispositivo. Aplicación de control parental profesional para padres.

🥉3. mSpy: Monitoreo completo de mensajes y llamadas, fácil de usar y opera en modo sigiloso.

4. FlexiSPY: Ofrece funciones avanzadas como grabación de llamadas y acceso a la cámara, ideal para usuarios avanzados.

5. Spyzie: Instalación sencilla con monitoreo de múltiples aplicaciones y actividades del dispositivo.

6. Hoverwatch: Funciona en segundo plano sin ser detectado y captura pantallas de la actividad del usuario.

7. Cocospy: No requiere root o jailbreak y proporciona seguimiento detallado de mensajes y ubicación.

8. Highster Mobile: Configuración rápida y soporte para monitoreo de fotos, videos y ubicaciones.

9. XNSPY: Alertas en tiempo real y monitoreo exhaustivo de mensajes y redes sociales.

10. Spyera: Operación en modo sigiloso con acceso a cámara y micrófono para una vigilancia completa.

11. iKeyMonitor: Fácil de instalar y ofrece capturas de pantalla junto con monitoreo de mensajes y llamadas.

12. Spyic: No necesita root o jailbreak, proporcionando una interfaz amigable para el usuario.

Las 12 mejores aplicaciones espía de Facebook Messenger sin teléfono objetivo

En esta sección, vamos a explorar detalladamente cada producto. Analizaremos sus características principales, ventajas, desventajas y usos recomendados.

1. SpyX

SpyX es una aplicación espía líder en el mercado que permite espiar Facebook Messenger y otras redes sociales sin necesidad de acceder físicamente al dispositivo objetivo. Compatible con Android y iOS, utiliza soluciones innovadoras basadas en iCloud y cuentas de Google para ofrecer un monitoreo completo y seguro.

Con SpyX, puedes:

✔️ Monitorear Chats: Accede a todos los mensajes enviados y recibidos en Facebook Messenger.

✔️ Visualizar Medios: Consulta fotos, vídeos, audios y otros archivos intercambiados a través de Messenger.

✔️ Gestionar Contactos: Visualiza la lista de amigos con nombres, correos electrónicos y otros detalles importantes.

SpyX ofrece una solución integral y discreta para mantenerte informado sobre las actividades en Facebook Messenger, asegurando una supervisión completa y segura.

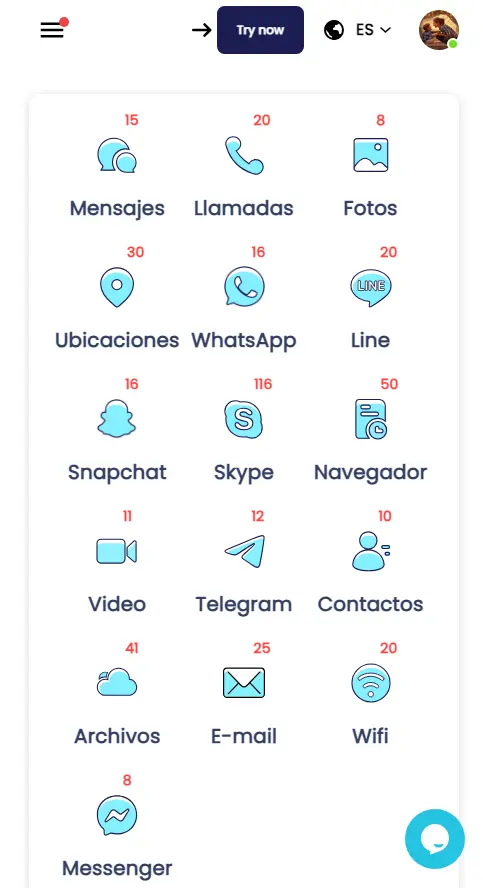

¿Qué otros datos puede rastrear SpyX?

SpyX funciona tanto en Android como en iPhone, pero los tipos de datos que puede monitorear varían ligeramente entre los dos. ¡Consulta la siguiente tabla para obtener más detalles!

【Desliza hacia la izquierda o hacia la derecha para ver más información】

| Dispositivo | Características generales | Medios sociales |

| iPhone | Mensaje de texto Contactos llamadas Fotos Video Ubicaciones GPS Historial del navegador Marcador del navegador Mensaje de voz Facetime Aplicaciones instaladas Notas Recordatorios Calendarios Redes wifi iCloud Drive | WhatsApp Negocios Snapchat LINE Messenger Telegram kik Skype Teams |

| Android | Mensaje de texto Ubicaciones GPS Fotos Vídeos Registros de llamadas Contactos Aplicaciones instaladas Redes wifi Historial del navegador Marcador del navegador Video en vivo Audio en vivo Captura de pantalla en vivo Gmail EasilyDo Mail Calendario | Messenger Snapchat Tik Tok LINE Telegram Discordia YouTube Viber Tinder kik Teams Skype |

¿Cómo usar SpyX para espiar el Messenger de otra persona?

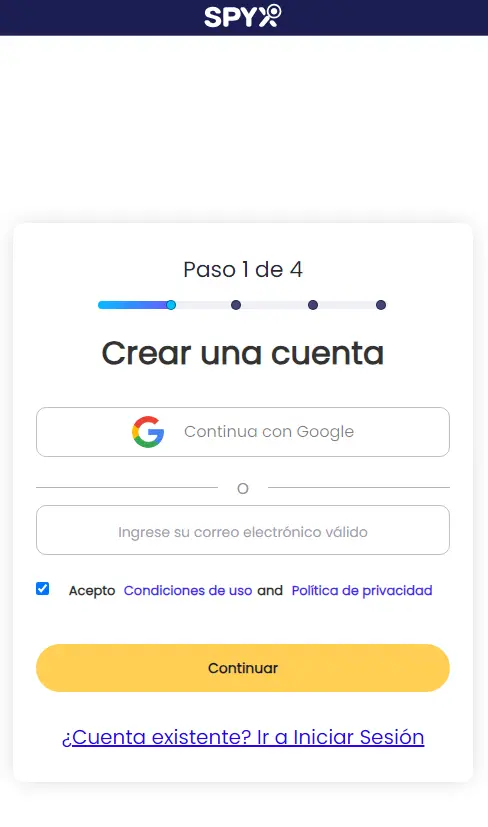

Paso 1. Crea una cuenta de SpyX.

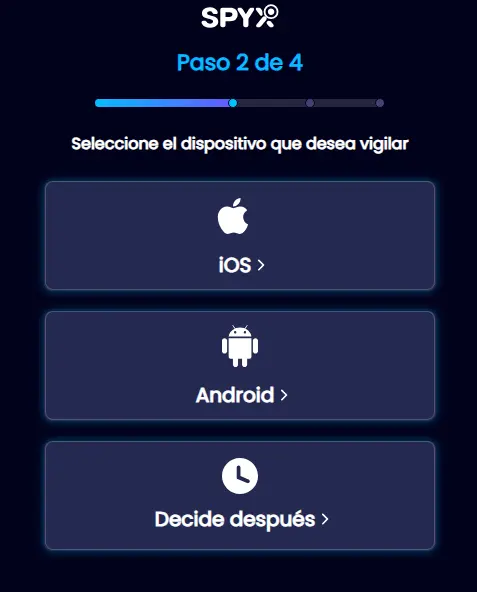

Paso 2. Selecciona el dispositivo.

Paso 3. Conéctate con el dispositivo objetivo y empieza a revisar todas sus actividades en Messenger.

2. Msafely

Msafely es una potente herramienta diseñada para proteger y monitorear la actividad digital de tus seres queridos. Con mSafely, puedes monitorear chats, redes sociales, ubicación en tiempo real y recibir alertas de actividades sospechosas de manera sencilla y discreta. Ideal para padres y empleadores, esta solución te brinda la tranquilidad de saber que tus hijos o empleados están seguros en el mundo digital. Fácil de usar y compatible con múltiples dispositivos, mSafely es tu aliado en la seguridad digital. Lamentablemente, Msafely aún no soporta el idioma español.

Funciones clave para espiar Facebook Messenger de Msafely

✔️ Descubre con quién están chateando

mSafely te permite acceder a todos los chats de Facebook, tanto enviados como recibidos. Podrás averiguar con quién están conversando.

✔️ Ver fotos y vídeos compartidos en Facebook

Mantén un ojo en las fotos y vídeos que comparten en Facebook para estar alerta ante cualquier contenido inapropiado.

3. mSpy

mSpy te ofrece una poderosa herramienta para monitorear Facebook Messenger de manera efectiva. Con mSpy, puedes acceder a todos los chats enviados y recibidos, descubriendo con quién conversan tus seres queridos. Además, te permite ver todas las fotos y videos compartidos, manteniéndote alerta ante cualquier contenido inapropiado.

Sin embargo, una gran desventaja es que para teléfonos Android, ya no es posible ocultar la aplicación mSpy. Aunque mSpy ha cambiado el nombre de la aplicación, su aparición repentina sigue siendo sospechosa para la persona monitoreada.

4. FlexiSPY

FlexiSPY es una potente aplicación espía que te permite monitorear diversas actividades en dispositivos móviles y computadoras de manera discreta. Con FlexiSPY, puedes grabar llamadas, interceptar mensajes, acceder a la cámara y al micrófono del dispositivo objetivo, y monitorear aplicaciones de redes sociales como Facebook Messenger, WhatsApp, y más. FlexiSPY es ideal para padres preocupados por la seguridad de sus hijos y para empleadores que necesitan supervisar las actividades de sus empleados.

5. Spyzie

Spyzie te permite espiar Facebook de manera eficiente y discreta, accediendo a todos los mensajes enviados y recibidos en Facebook Messenger. Con Spyzie, puedes monitorear las conversaciones, ver fotos y videos compartidos, y revisar la lista de amigos del usuario. Esto te proporciona una visión completa de las interacciones en Facebook Messenger, ayudándote a mantener la seguridad y el bienestar de tus seres queridos o empleados.

6. Hoverwatch

Hoverwatch te permite espiar Facebook Messenger de manera discreta y eficaz. Con Hoverwatch, puedes monitorear todos los mensajes enviados y recibidos, ver fotos y videos compartidos, y rastrear las interacciones de los usuarios. Además, Hoverwatch captura capturas de pantalla periódicas del dispositivo objetivo, proporcionando una visión más completa de sus actividades en Facebook. Esta herramienta es ideal para padres que desean proteger a sus hijos y para empleadores que necesitan supervisar las comunicaciones de sus empleados.

7. Cocospy

Cocospy te permite espiar Facebook Messenger de manera discreta y sin necesidad de rootear el dispositivo objetivo. Con Cocospy, puedes acceder a todos los mensajes enviados y recibidos, ver fotos y videos compartidos, y monitorear la lista de amigos del usuario. Esta herramienta es ideal para padres que desean proteger a sus hijos y para empleadores que necesitan supervisar las comunicaciones de sus empleados, asegurando un monitoreo completo y seguro.

8. Highster Mobile

Highster Mobile te permite espiar Facebook Messenger de forma efectiva y discreta. Con esta herramienta, puedes acceder a todos los mensajes enviados y recibidos, así como a las fotos y videos compartidos. Además, Highster Mobile proporciona detalles sobre las interacciones de los usuarios en Facebook, lo que resulta ideal para padres preocupados por la seguridad de sus hijos y para empleadores que necesitan monitorear las actividades de sus empleados en las redes sociales.

9. XNSPY

XNSPY ofrece una solución robusta para espiar Facebook Messenger, permitiendo un monitoreo completo y discreto de las actividades en esta popular red social. Con XNSPY, puedes acceder a todos los mensajes enviados y recibidos en Facebook Messenger, ver fotos y videos compartidos, y revisar la lista de contactos. Esta funcionalidad es ideal para padres que desean supervisar las comunicaciones de sus hijos o para empleadores que necesitan controlar las actividades en redes sociales de sus empleados. XNSPY garantiza un monitoreo seguro y detallado, proporcionando informes y alertas en tiempo real para mantenerte informado sobre cualquier actividad sospechosa.

10. Spyera

Spyera es una aplicación espía avanzada que te permite monitorear Facebook Messenger de manera efectiva y discreta. Spyera te permite acceder a todos los mensajes enviados y recibidos en Facebook Messenger, permitiéndote conocer las conversaciones que tienen lugar en tiempo real. Además, la aplicación te permite ver fotos y videos compartidos a través de la plataforma, proporcionando una visión completa de las interacciones del usuario. Esta herramienta es ideal para padres que desean proteger a sus hijos y para empleadores que necesitan supervisar las actividades en redes sociales de sus empleados, garantizando una vigilancia completa sin ser detectado.

11. iKeyMonitor

iKeyMonitor ofrece una solución integral para espiar Facebook Messenger, permitiéndote monitorear todas las actividades en esta plataforma de manera discreta y eficiente. Con iKeyMonitor, puedes:

Acceder a Mensajes: Ver todos los mensajes enviados y recibidos en Facebook Messenger, lo que te permite conocer las conversaciones completas que tienen lugar.

Visualizar Multimedia: Revisar fotos, videos y otros archivos multimedia compartidos a través de Facebook Messenger.

Capturas de Pantalla: Realizar capturas de pantalla periódicas para obtener una visión detallada y visual de las actividades en el dispositivo.

Esta herramienta es especialmente útil para padres que desean proteger a sus hijos y para empleadores que necesitan supervisar las comunicaciones de sus empleados.

12. Spyic

Spyic es una aplicación espía que facilita el monitoreo de Facebook Messenger de forma segura y discreta. Con Spyic, puedes:

Acceder a Mensajes: Ver todos los mensajes enviados y recibidos en Facebook Messenger, permitiéndote supervisar las conversaciones en tiempo real.

Visualizar Multimedia: Revisar fotos, videos y otros archivos multimedia compartidos a través de la plataforma.

Información de Contactos: Ver la lista de amigos y los detalles de contacto del usuario objetivo.

Spyic es ideal para padres que buscan proteger a sus hijos y para empleadores que necesitan supervisar las actividades en redes sociales de sus empleados, ofreciendo una solución de monitoreo completa sin necesidad de rootear o hacer jailbreak al dispositivo.

Preguntas frecuentes sobre aplicaciones espía de Messenger

1. ¿Qué es una aplicación espía de Facebook Messenger?

Una aplicación espía de Facebook Messenger es una herramienta de software diseñada para monitorear y registrar actividades en Facebook Messenger de un dispositivo objetivo. Estas aplicaciones pueden acceder a mensajes enviados y recibidos, fotos y videos compartidos, y detalles de contacto, entre otras cosas.

2. ¿Es legal usar aplicaciones espía de Facebook Messenger?

La legalidad del uso de aplicaciones espía varía según la jurisdicción y el propósito del uso. Generalmente, es legal usarlas para monitorear a menores de edad bajo tu tutela o empleados en dispositivos de la empresa con su consentimiento. Sin embargo, es ilegal espiar a adultos sin su consentimiento expreso.

3. ¿Necesito acceso físico al dispositivo para instalar la aplicación espía?

Depende de la aplicación. Algunas aplicaciones espía requieren acceso físico al dispositivo para la instalación inicial, mientras que otras, como Spyic o mSpy, pueden configurarse remotamente utilizando credenciales de iCloud o Google.

4. ¿La persona objetivo sabrá que está siendo espiada?

No, la mayoría de las aplicaciones espía están diseñadas para operar en modo sigiloso, lo que significa que funcionan en segundo plano sin alertar al usuario objetivo. No muestran iconos ni generan notificaciones.

5. ¿Qué información puedo obtener de Facebook Messenger con una aplicación espía?

Con una aplicación espía, puedes acceder a:

Mensajes enviados y recibidos

Fotos y videos compartidos

Información de contactos

Detalles de la lista de amigos

Timestamps de cada mensaje

6. ¿Puedo usar aplicaciones espía en cualquier dispositivo?

La mayoría de las aplicaciones espía son compatibles tanto con dispositivos Android como iOS. Sin embargo, algunas funciones avanzadas pueden requerir rootear un dispositivo Android o hacer jailbreak a un dispositivo iOS.

7. ¿Qué tan seguras son estas aplicaciones?

Las aplicaciones espía de renombre, como mSpy, SpyX, y Spyic, emplean medidas de seguridad avanzadas para proteger los datos del usuario y garantizar la privacidad. Es crucial elegir aplicaciones de proveedores confiables para evitar riesgos de seguridad.

8. ¿Necesito conocimientos técnicos para usar una aplicación espía?

No necesariamente. La mayoría de las aplicaciones espía están diseñadas para ser fáciles de usar, con guías de instalación paso a paso y soporte al cliente disponible para ayudar en el proceso.

9. ¿Puedo monitorear múltiples dispositivos con una sola cuenta?

Esto depende del plan de suscripción que elijas. Algunas aplicaciones ofrecen planes que permiten monitorear múltiples dispositivos desde una sola cuenta, mientras que otras requieren una suscripción por dispositivo.

10. ¿Puedo ver la actividad en tiempo real?

Sí, muchas aplicaciones espía ofrecen monitoreo en tiempo real, lo que te permite ver las actividades a medida que ocurren. También puedes recibir alertas en tiempo real sobre actividades específicas.

Más artículos como este

Deje de preocuparse iniciando SpyX

El SOFTWARE DE SPYX está destinado únicamente para uso legal. Usted está obligado a notificar a los usuarios del dispositivo que están siendo monitoreados. No hacerlo probablemente resultará en una violación de la ley aplicable y puede resultar en severas ...

Pago seguro en línea:

Aprobado por:

Descargo de responsabilidad: En la mayoría de los casos, tenga en cuenta que la instalación de software de vigilancia, como el software SpyX, en un teléfono móvil u otro dispositivo sin ayuda se considera una violación de las leyes federales y/o estatales de los Estados Unidos.

.webp)