Come proteggere il tuo cellulare dai software spia

Last updated:mag 29, 2023

Spiare il telefono è fatto per tenere traccia di chiamate, e-mail e altre attività. Aiuta a capire se il tuo partner ha una relazione. Trovare la posizione di un telefono è solo una delle caratteristiche uniche che possiamo utilizzare per spiare le persone. Anche se le applicazioni spia non sono tecnicamente "virus", la maggior parte dei programmi antivirus le troverà comunque e ti avviserà della loro presenza. Possono aiutarti a sbarazzarti dell'app spia mobile, quindi puoi riprendere a utilizzare il telefono con sicurezza.

Qualsiasi gadget, sia esso un PC o laptop, tablet, iPhone o smartphone Android, può essere impiantato con spyware. Sebbene lo spyware sia stato inizialmente creato pensando ai computer, ora si trova anche su telefoni Android, iPhone e tablet , sfruttando falle di sicurezza. Nel peggiore dei casi, lo spyware tiene traccia di password, cronologie di navigazione Web e altri dati sensibili come indirizzi e-mail, numeri di carte di credito, PIN o informazioni finanziarie. Questi dati possono essere raccolti, venduti a terzi o utilizzati per commettere frodi d'identità.

Parte 1. Perché qualcuno installa l'app spia

Il software spia per telefoni cellulari non è stato ben accolto. La maggior parte degli intervistati pensava che il software di sorveglianza avesse invaso la privacy delle persone, sostenendo che fosse illegale. Il software spia può essere molto utile in varie circostanze se utilizzato in modo appropriato. I principali vantaggi dell'utilizzo di software spia per telefoni cellulari sono quelli sopra menzionati. Se usato correttamente e nei limiti della legge, potrebbe essere molto utile. Non dovrai preoccuparti che il tuo ragazzo ti tradisca o che i tuoi figli visitino siti Web sporchi. Dal momento che sarai costantemente al corrente di dove si trovano il tuo coniuge, i tuoi figli e i tuoi dipendenti, proverai anche la massima tranquillità.

Parte 2. Come sapere se il tuo telefono viene spiato

1. Lo schermo del telefono si riattiva automaticamente

Quando il tuo telefono si illumina anche in standby, è un altro segno che viene spiato. La maggior parte delle persone ignora questo segno, cosa che non dovresti mai fare.

2. La batteria continua a scaricarsi in standby

Quando ti impegni in attività ad alta intensità di risorse come lo streaming, i giochi o la navigazione online, la batteria del telefono si scarica più rapidamente. Quando è attivo, il software spyware in genere consuma molta batteria. Pertanto, se scopri che la tua batteria si sta esaurendo più rapidamente mentre non sei impegnato in tali attività, potrebbe essere un segno che sei stato attaccato.

3. Aumentare il consumo di dati

Lo spyware utilizza molti dati perché utilizza il telefono per trasferire informazioni al sito dell'hacker. Quindi, se pensi troppo ai dati che vengono consumati, potrebbe essere un segno che qualcuno sta intercettando il tuo telefono. Assicurati di monitorare regolarmente il consumo di rete del tuo telefono.

4. Suoni strani durante una chiamata

Durante una chiamata, lo spyware installato sul telefono per intercettare le conversazioni in genere emette strani rumori. Pertanto, se senti rumori di sottofondo come crepitii, segnali acustici, echi o rumore bianco, non ignorarli. Questi rumori possono occasionalmente derivare da una scarsa ricezione, ma è nel tuo interesse non rischiare mai. Pertanto, fai attenzione a cercare attività strane o programmi indesiderati.

5. L'arresto richiede tempo

Il tuo cellulare interromperà tutti i processi in esecuzione quando lo spegni, proprio come fa un computer. Di conseguenza, il software spyware impiega più tempo del previsto per interrompere la trasmissione dei dati se il telefono cellulare si spegne più lentamente del solito. Ad esempio, se hai provato a spegnere il telefono subito dopo aver terminato una chiamata o una serie di connessioni e ci è voluto un po' di tempo, potrebbe essere perché il programma stava tentando di registrare i dati appena generati.

Parte 3. Come proteggere il tuo cellulare dai software spia

1. Utilizzare password e verifiche in due passaggi

Questo non vuol dire che le password della schermata di blocco siano impenetrabili; dato abbastanza tempo, anche il mago della tecnologia con il livello medio di competenza può capire come decifrare il tuo segreto. Un semplice codice di blocco dello schermo è più che sufficiente per impedire all'individuo tipico di accedere al tuo telefono. L'accordo generale tra i professionisti del computer è che l'utilizzo di una password o di un PIN è il miglior meccanismo di blocco dello schermo da utilizzare in generale. D'altra parte, i modelli di blocco dello schermo sono stati storicamente molto vulnerabili all'hacking.

2. Non eseguire il root o il jailbreak del telefono

Prima che qualsiasi lettore esperto di tecnologia si arrabbi e affermi che il loro telefono jailbroken o rooted è privo di virus, non sto dicendo che non dovresti farlo neanche tu. Dirò per assicurarti di comprendere appieno cosa stai facendo e in cosa ti stai cacciando se decidi di eseguire il jailbreak o il root del tuo smartphone. Non contestando che i dispositivi Android con root e gli iPhone con jailbreak offrano ai consumatori molte più opzioni e possibilità, ma ciò aumenta anche le minacce alla sicurezza.

3. Installare il software antispyware

Il tuo smartphone è un minuscolo computer palmare, come è stato detto in precedenza. È quindi vulnerabile a molti degli stessi rischi e attacchi di virus e malware. Tuttavia, anche coloro che si considerano "esperti di tecnologia" aggiornano regolarmente il software antivirus del proprio computer, mentre il proprio smartphone non riceve alcuna protezione antivirus.

4. Non utilizzare il Wi-Fi pubblico

Sebbene l'utilizzo di una rete Wi-Fi pubblica possa essere molto conveniente, può anche essere pericoloso. Quasi tutte le informazioni trasmesse su una rete Wi-Fi pubblica sono apertamente accessibili a chiunque abbia accesso a quella rete. I potenziali hacker ora possono accedere da remoto a qualsiasi dato sul tuo smartphone perché farlo non è affatto impegnativo. Puoi connetterti in modo sicuro ai dispositivi tramite una rete pubblica utilizzando una VPN (Virtual Private Network); se tutto il resto fallisce, dovrà farlo la tua rete dati mobile. Sii prudente e astieniti dall'utilizzare le tue informazioni sensibili o le password critiche quando utilizzi il Wi-Fi pubblico.

5. Non fare mai clic su collegamenti casuali e scaricare file

Numerosi studi hanno rivelato che è molto più probabile che le persone facciano clic su collegamenti pericolosi quando utilizzano i loro smartphone (rispetto a quando sono sui loro computer). Di conseguenza, è molto più probabile che gli attacchi di phishing prendano di mira i telefoni. Ciò ha senso perché, oltre al fatto che le persone si preoccupano meno della sicurezza dei propri dispositivi mobili, gli URL sono spesso abbreviati per l'utilizzo da dispositivi mobili, rendendo più difficile l'identificazione di siti Web illegali. In poche parole, dovresti esitare prima di fare clic sui collegamenti inviati tramite SMS o messaggio istantaneo.

6. Continua ad aggiornare la tua versione del software

I produttori di dispositivi e gli sviluppatori di app rilasciano costantemente aggiornamenti software. Questi aggiornamenti software sono fondamentali poiché aumentano il grado di sicurezza generale del dispositivo e ne migliorano la funzionalità complessiva. Realisticamente, sarebbe utile se accettassi gli aggiornamenti non appena li ricevi, purché provengano da una fonte attendibile. Questo vale per gli aggiornamenti del sistema operativo (sistema operativo) dell'app e del telefono.

7. Ricordati di uscire

Avere il tuo dispositivo sempre connesso a eBay, Amazon, PayPal, al tuo conto bancario o a qualsiasi altro sito di acquisto online può sembrare molto conveniente, ma questa è un'abitudine pericolosa in cui entrare. È come lasciare il portafoglio sul bancone del tuo ristorante preferito quando lo fai. Non lasciare mai il telefono connesso a un sito Web direttamente correlato alle tue finanze. Se il tuo gadget viene rubato, potresti ritrovarti a dover coprire tutti gli acquisti colpevoli effettuati dalla persona che se l'è cavata, oltre a perdere il telefono o il tablet. Deseleziona tutti gli elementi che ti chiedono di ricordare la password, il nome utente o le informazioni di accesso per evitare che ciò accada.

8. Non condividere la tua posizione, il microfono o la videocamera

Non condividere mai la tua posizione, il microfono o la videocamera con dispositivi diversi di cui non ti puoi fidare. Alcuni potrebbero usarlo per accedere alle informazioni dal tuo dispositivo e portare a spiarlo. La condivisione di informazioni generali deve essere pensata due volte per la tua sicurezza, che sono informazioni private che puoi comunicare solo a persone fidate.

9. Se possibile, non conservare informazioni o dati sensibili sul tuo smartphone

Non conservare mai informazioni importanti sul tuo dispositivo mobile, inclusi il numero di previdenza sociale, il PIN della carta di credito e le password bancarie. Considera cosa significherà quel numero di 4 cifre, che potresti aver salvato come contatto o promemoria, per qualcuno che ruba il tuo telefono e inizia a cercarlo. Una volta che si renderanno conto che si tratta del tuo PIN, saranno più motivati a cercare l'account corrispondente.

Parte 4. Migliore app di controllo parentale per bambini

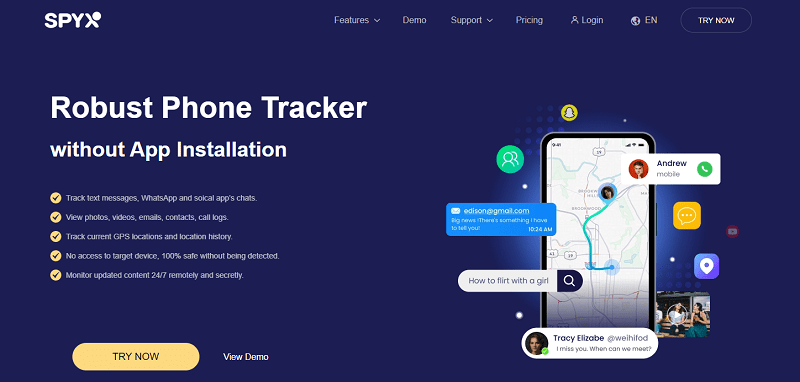

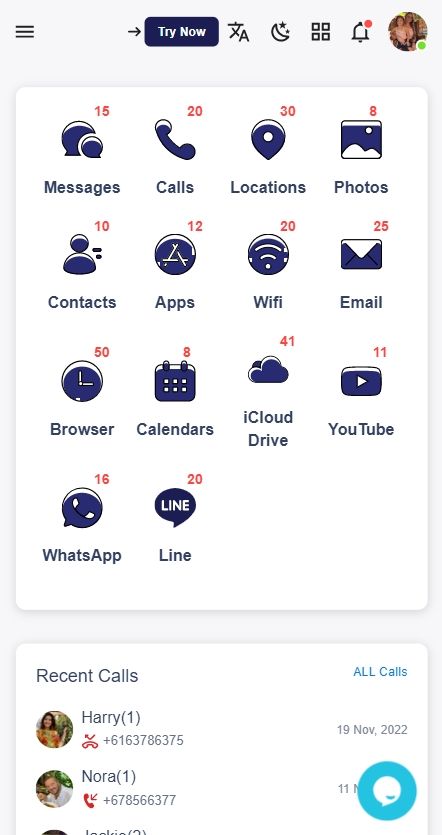

Se stai pensando di scegliere un'app di controllo parentale professionale per i tuoi figli, SpyX è la scelta migliore. Può rintracciare il telefono dei bambini da remoto a loro insaputa. Con un funzionamento semplice e potenti funzionalità di tracciamento, puoi essere chiaro su cosa fanno i tuoi figli con il loro telefono. Puoi tenere traccia di messaggi di testo, foto, e-mail, app di social media (WhatsApp, Instagram, Facebook , Kik, WeChat, ecc.), posizioni GPS.

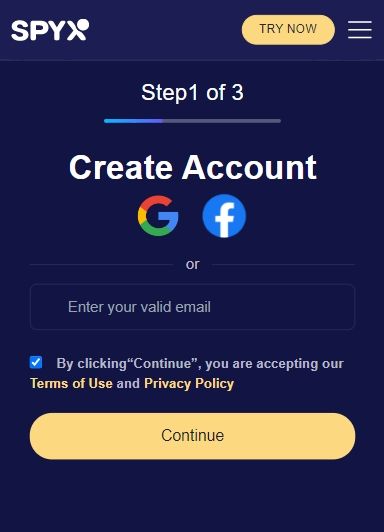

Passaggio 1. Iscriviti gratuitamente con un'e-mail valida

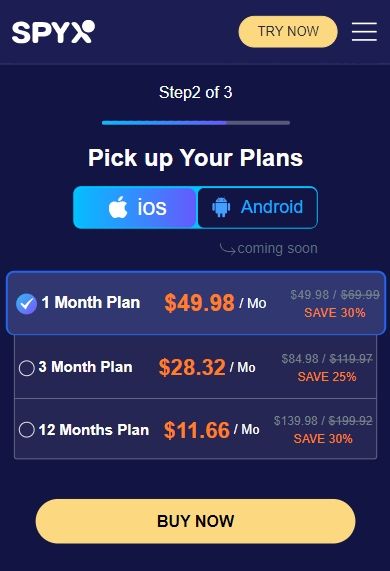

Passaggio 2. Acquista un piano adatto

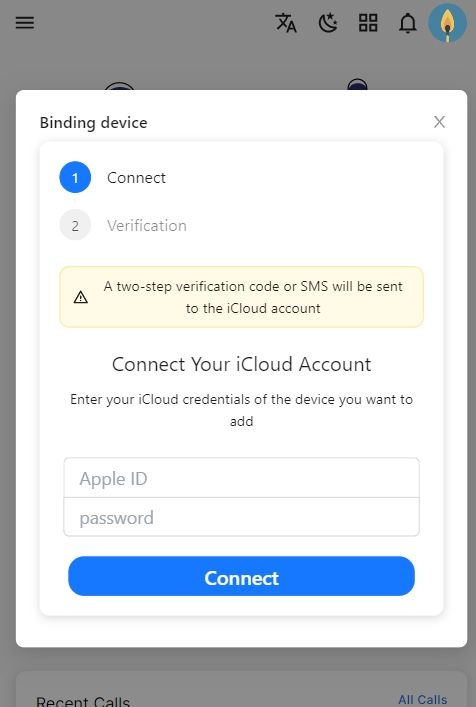

Passo 3. Inserisci le credenziali iCloud

Passaggio 4. Traccia il telefono dei bambini da remoto

Parte 5. Conclusione

Ci sono due aspetti chiave che riguardano la sicurezza dei dispositivi a cui pensare. Il dispositivo viene smarrito o rubato, così come il pericolo di essere violato, compromesso o bersaglio di software spia. Anche se entrambi possono avere gravi ripercussioni, è possibile evitare la maggior parte delle minacce adottando alcune semplici misure di sicurezza. La verità è che a chiunque potrebbe essere rubato il cellulare, anche se tutti vorremmo credere di essere troppo vigili o cauti perché accada a noi. Il tuo dispositivo potrebbe essere perso per sempre con solo pochi secondi di distrazione o un piccolo errore di giudizio.

More Articles Like This

Smetti di preoccuparti iniziando con SpyX