Wie Sie Ihr LINE 2025-Konto überwachen können

Last updated:May 28, 2025

Inhaltsverzeichnis

Das Verfolgen von LINE, einer von vielen Menschen genutzten Chat-App, ist sehr gefährlich, da dadurch private Informationen preisgegeben und Benutzer gefährdet werden können.

Es gibt mehrere Möglichkeiten, wie Tracker versuchen könnten, in LINE-Konten einzudringen, unabhängig davon, wie beliebt die App ist.

In diesem Artikel erfahren Sie, wie Sie Ihr LINE-Konto vor der Verfolgung schützen können. Er befasst sich mit gängigen Methoden zur Verfolgung von LINE, wie SpyX-Cracks und nicht erkennbare Browser-Cracks.

Teil 1. Was ist LINE Track

Ein „LINE-Track“ liegt vor, wenn jemand Ihr LINE-Konto ohne Ihre Erlaubnis ändert oder übernimmt. In den meisten Fällen verstößt er dabei gegen das Gesetz.

Für Tracker gibt es mehrere Möglichkeiten, sich Zugang zu LINE-Konten zu verschaffen: Spionage-Apps wie SpyX Crack, Brute-Force-Angriffe, Phishing-Angriffe oder Malware.

Sobald sich jemand Zugriff auf Ihr LINE-Konto verschafft, kann er Ihre Texte lesen, Ihre privaten Daten stehlen und andere schlimme Dinge tun.

Teil 2. Wie LINE-Tracker funktionieren – am Beispiel von SpyX

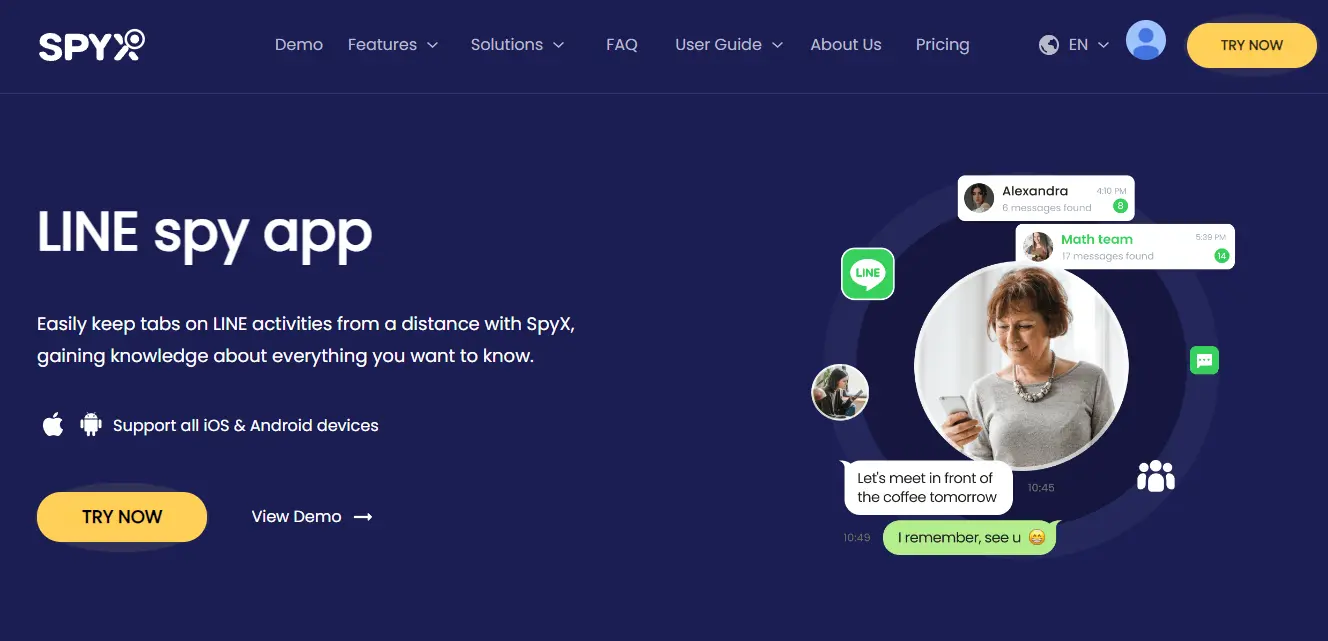

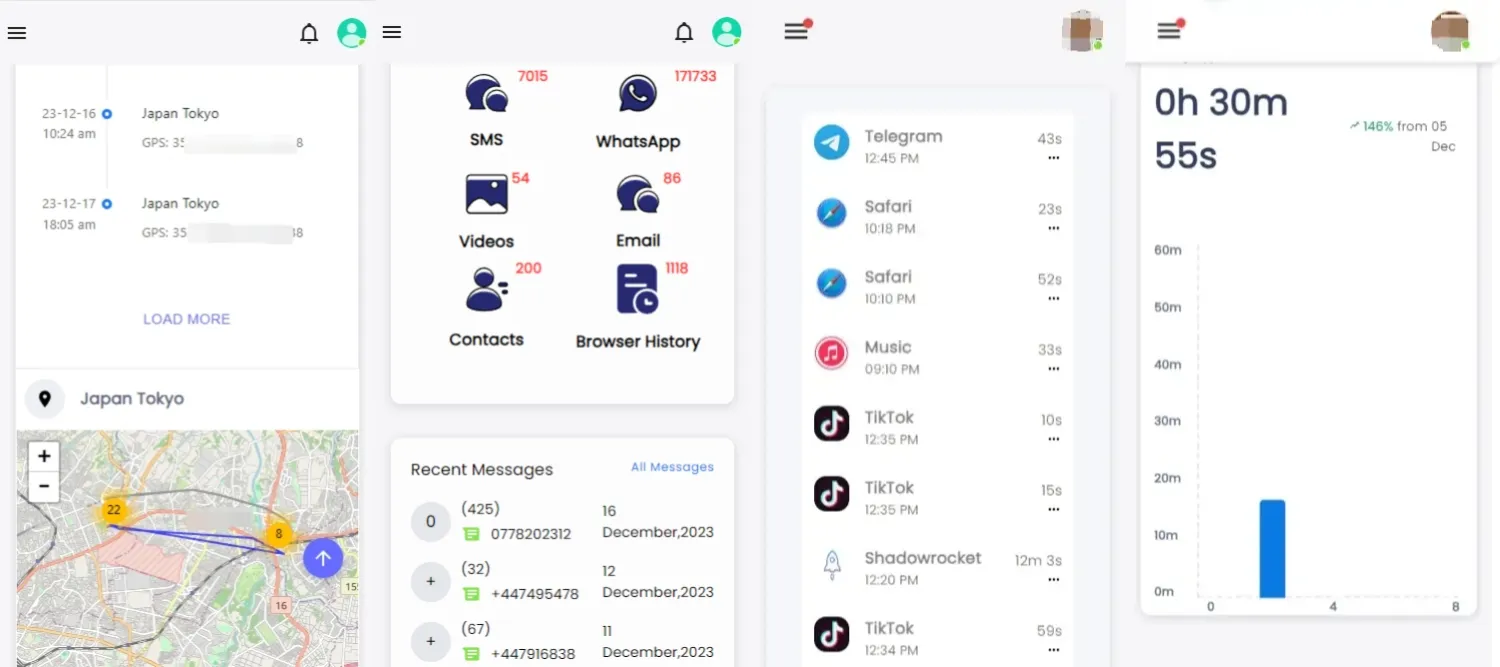

SpyX ist eine Telefon-Spionage-App, mit der Sie Telefongespräche abhören und aufzeichnen können. Mit SpyX können Sie viele nützliche Dinge tun, zum Beispiel ein Auge auf Mitarbeiter oder Kinder haben.

Es wurde aber auch verwendet, um LINE-Konten und andere Orte aufzuspüren. Es funktioniert unsichtbar, sodass der Benutzer an verschiedene Arten von Informationen gelangen kann, ohne dass das Ziel davon etwas mitbekommt.

Die LINE-Funktion von SpyX

SpyX bietet spezielle Funktionen zur Überwachung der LINE-Aktivität. Sie können LINE-Nachrichten, Anrufprotokolle, Kontakte und in der App freigegebene Mediendateien verfolgen .

Diese Funktionalität macht SpyX zu einem effektiven Tool für alle, die LINE verfolgen oder die Kommunikation einer Person auf der Plattform im Auge behalten möchten.

So verfolgen Sie die LINE einer Person mit SpyX

Um SpyX zum Angreifen von LINE zu verwenden, müssen Sie die App nicht herunterladen und installieren. SpyX ist ein Programm, das kein Jailbreaking erfordert, sodass es damit einfacher wird, LINE zu verfolgen.

Die Schritte sind wie folgt:

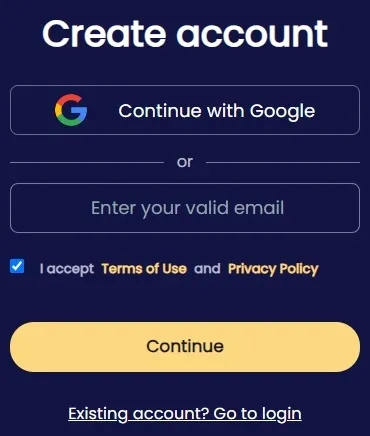

Schritt 1. Um mit SpyX die LINE einer Person zu verfolgen, müssen Sie zunächst ein Konto auf der Website registrieren.

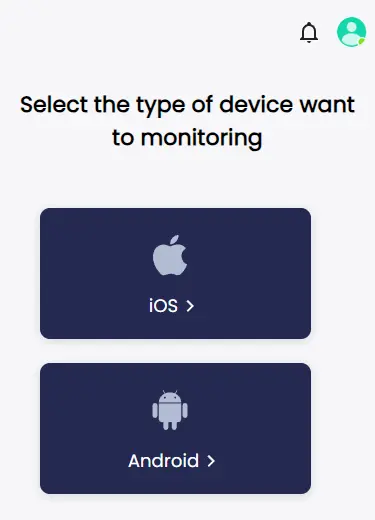

Schritt 2. Binden Sie das Mobiltelefon, das Sie hacken möchten, an LINE. Sie können es über ein Cloud-Konto binden, wodurch die Installation einer App auf dem Telefon einer anderen Person entfällt.

Es wird weder auf dem Startbildschirm noch in der App-Liste angezeigt, sodass die überwachte Person es nicht bemerkt.

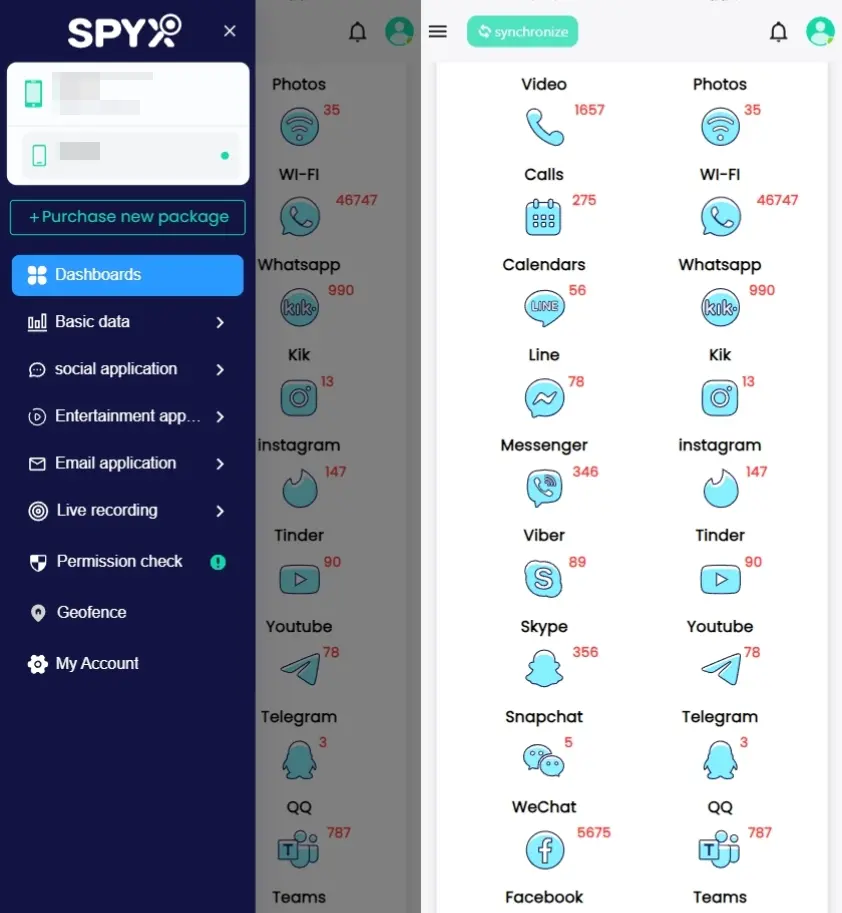

Schritt 3. Sobald SpyX eingerichtet ist, beginnt es mit der Synchronisierung von Informationen vom Gerät. Dazu gehören LINE-Chats, Anrufprotokolle, Kontaktinformationen und von Ihnen geteilte Medien. Die Daten werden dann verschlüsselt auf Ihr Telefon übertragen.

Weitere Funktionen von SpyX

Meistens wird SpyX verwendet, um LINE zu verfolgen, aber es kann auch zum Ausspionieren anderer Daten verwendet werden! Im Folgenden sind einige dieser zusätzlichen Vorteile aufgeführt:

Die größten Vorteile der Verwendung des SpyX LINE-Trackers

Fernüberwachung : Solange eine Internetverbindung besteht, können Sie mit SpyX jederzeit und überall die Telefondaten einer Person einsehen.

Unentdeckt: Das Ziel kann SpyX nicht finden. Da es nicht heruntergeladen und installiert werden muss, hinterlässt es keine Nachrichten oder App-Symbole. Es ist also unwahrscheinlich, dass es gefunden wird und von Erkennungssoftware nicht erkannt wird.

Kein Jailbreak oder Rooten nötig: Manche Spionage-Apps erfordern, dass das Gerät verfolgt oder gerootet wird, damit sie funktionieren. SpyX hingegen nicht. Wenn Sie ein iPhone jailbreaken oder rooten, setzt dies es oft anderen Sicherheitsrisiken aus und kann zum Erlöschen Ihrer Garantie führen.

Teil 3. Andere Möglichkeiten für Tracker, LINE zu knacken

Es gibt mehrere Methoden, mit denen Tracker in LINE-Konten eindringen können. Brute-Force-Angriffe auf Passwörter sind ein Beispiel für eine einfache Methode.

Social-Engineering-Pläne sind ein Beispiel für eine harte Methode. Sie müssen diese Möglichkeiten kennen, um Tracker zu stoppen und die damit verbundenen Risiken zu kennen.

Dies ist, was Tracker normalerweise tun, um in LINE einzudringen. Ich werde jeden einzelnen kurz erklären. Denken Sie daran, dass Sie diese Methoden nur verwenden sollten, um mehr über Sicherheit zu erfahren oder Menschen für etwas zu sensibilisieren.

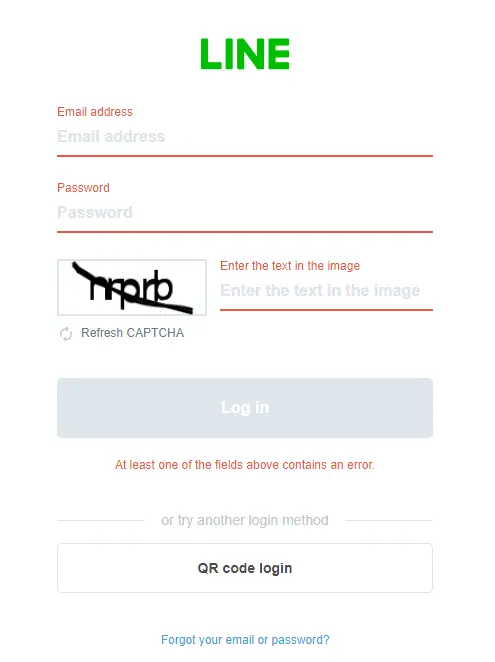

Versuch, das Passwort eines Benutzers zu erraten oder mit Brute-Force-Methoden zu entschlüsseln

Tracker versuchen häufig, die Passwörter von LINE-Benutzern zu erraten, da sie sich so leicht Zugang verschaffen können. Eine Möglichkeit hierfür besteht in der Anwendung von Brute-Force.

Bei solchen Verfolgungen probieren Computer Millionen oder Tausende verschiedener Passwörter aus, bis sie das richtige finden. Passwortwörterbücher enthalten Listen mit häufigen Passwörtern, die Tracker verwenden könnten.

Sie könnten auch Algorithmen verwenden, um Informationen über Benutzer zu untersuchen und mögliche Passwörter zu erraten. Es könnte eine Weile dauern, aber Brute-Force-Versuche können erfolgreich sein, wenn das Passwort des Benutzers schwach ist oder auf Mustern basiert, die einfach herauszufinden sind.

Unsichere Passwörter wie „123456“ oder „Passwort“ machen es Trackern leichter, sich Zugang zu Konten zu verschaffen. Wer sich vor Brute-Force-Angriffen schützen möchte, sollte sichere Passwörter erstellen, die Groß- und Kleinbuchstaben, Sonderzeichen sowie Groß- und Kleinbuchstaben enthalten.

Phishing

Benutzer verwenden häufig Konten, die verfolgt wurden, um sich Zugang zu LINE-Konten zu verschaffen. Teil dieses Plans ist es, gefälschte E-Mails, Texte oder Social-Media-Beiträge zu senden, die wie die echten aussehen.

Die Person hinter dem Angriff möchte, dass Menschen ihre Anmeldeinformationen preisgeben oder auf gefährliche Links klicken.

Bösewichte möchten, dass ihnen jemand etwas Geheimnisvolles verrät, das ihnen Zugang zu Ihrem LINE-Konto verschafft.

Menschen sollten darauf achten, in Nachrichten, nach denen sie nicht gefragt haben, keine persönlichen Informationen preiszugeben oder auf Links von Quellen zu klicken, denen sie nicht vertrauen.

Malware

Tracker können Viren, Trojaner und andere schädliche Software verwenden, die auf den Geräten der Benutzer installiert sind, um auf deren LINE-Konto zuzugreifen.

Malware kann in Ihr Gerät eindringen und Sie anmelden, Ihre Eingaben aufzeichnen oder private Informationen abrufen, die Sie darauf gespeichert haben.

Die Person, die dies tut, könnte das LINE-Konto und die privaten Informationen des Benutzers sehen.

Malware kann durch viele Dinge verbreitet werden, etwa durch infizierte E-Mail-Dateien, gefährliche Websites und gehackte Apps.

Es kann im Hintergrund Daten sammeln und diese nach der Einrichtung an den Dieb senden. Befolgen Sie diese Sicherheitstipps und verwenden Sie auch Sicherheitstools.

Social-Engineering-Angriffe

Dabei werden Tricks oder Drohungen eingesetzt, um an private Informationen von Personen zu gelangen. Dies wird als „Social Engineering“ bezeichnet.

Tracker könnten sich als echte Menschen ausgeben, etwa als Kundendienstmitarbeiter, LINE-Administratoren oder technisches Personal, um die Leute dazu zu bringen, ihnen ihre Anmeldeinformationen oder andere persönliche Daten zu geben.

Indem sie sich für eine andere Person ausgeben, versuchen Social Engineers, Menschen dazu zu bringen, private Informationen preiszugeben.

Ausnutzen von Systemschwachstellen

Tracker können sich auch über bekannte Fehler in der App oder im Betriebssystem Zugang zu LINE-Konten verschaffen. Dazu müssen Sie Fehler im Tool finden, die es Benutzern ermöglichen, Daten zu ändern oder sich unbefugt Zugang zu verschaffen.

Tracker verwenden manchmal schwer verständliche Tools, um diese Lücken zu finden und in LINE-Systeme oder die Telefone der Benutzer einzudringen. Man muss über Fachkenntnisse und bestimmte Tools verfügen, um Schwachstellen in einem System gegen jemand anderen auszunutzen.

Um sich vor Angriffen dieser Art zu schützen, sollten Benutzer stets darauf achten, dass ihre Apps und Betriebssysteme auf dem neuesten Stand sind.

Teil 4. So erkennen Sie, ob Ihr LINE verfolgt wird

Wenn Leute in LINE eindringen, können schlimme Dinge passieren, wie Daten- und Identitätsdiebstahl. Sobald jemand ohne Erlaubnis eindringt, müssen Sie weiteren Schaden sofort verhindern.

Dies sind die wahrscheinlichsten Anzeichen dafür, dass jemand auf Ihr LINE-Konto zugegriffen hat. Mit diesen Anzeichen können Sie Ihr Konto schneller schützen und es ist weniger wahrscheinlich, dass etwas Schlimmes passiert.

Ungewöhnliche Aktivität

Das erste Anzeichen für einen Track ist häufig ein seltsames Verhalten Ihres LINE-Kontos. Dazu können unerwartete Nachrichten an Ihre Freunde, Änderungen an Ihrem Profil oder seltsames Verhalten in Gruppenchats gehören.

Wenn Sie Konversationen oder Aktionen sehen, die Sie nicht gestartet haben, ist das ein klares Zeichen dafür, dass möglicherweise jemand anderes auf Ihr Konto zugreifen kann.

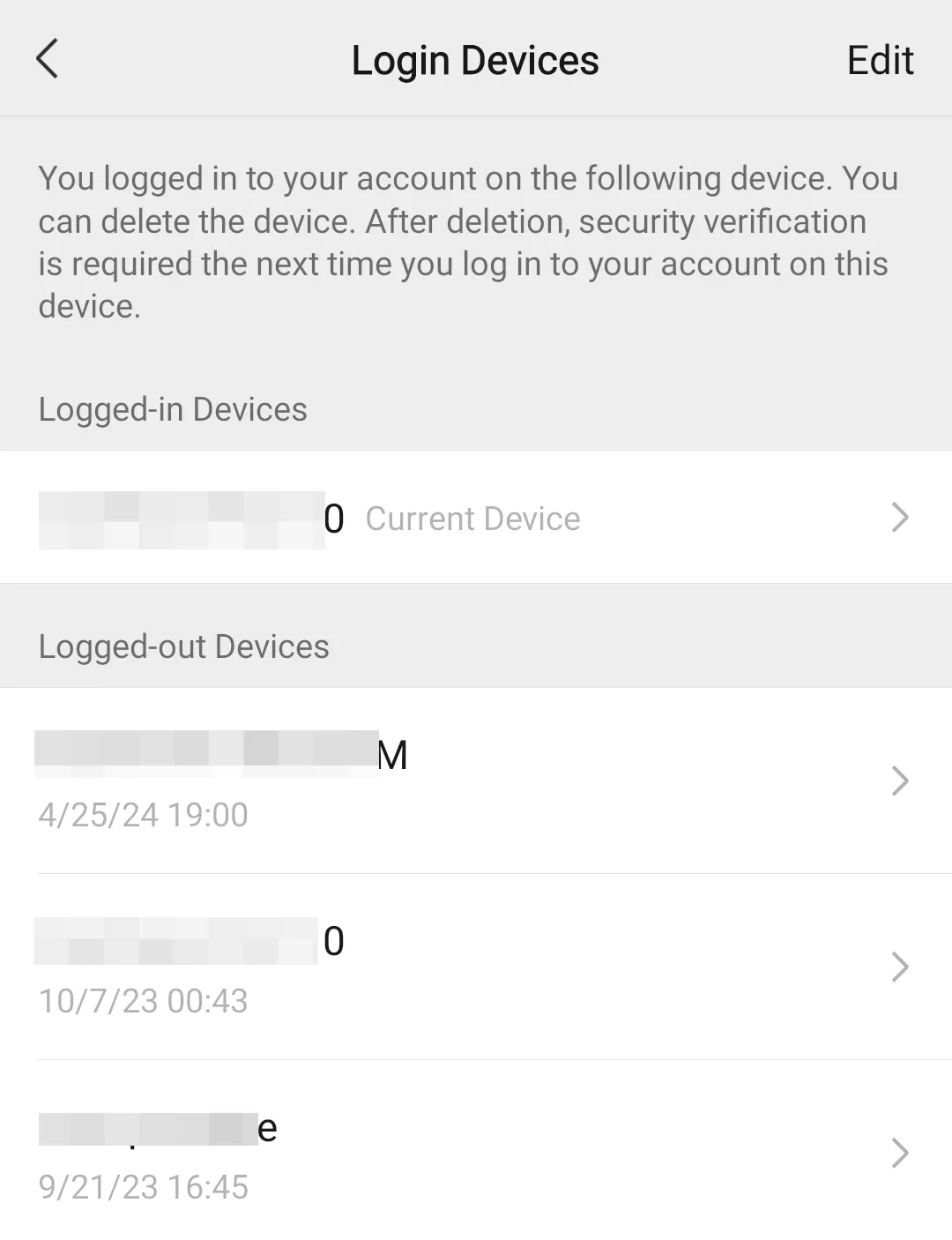

Unbefugter Zugriff und nicht erkannte Geräte

Während Sie LINE verwenden, können Sie sehen, welche Geräte mit Ihrem Konto verknüpft sind. Möglicherweise bricht jemand ein, wenn Sie Geräte finden, die nicht erkannt werden, oder wenn Sie von Orten aus eindringen können, an die Sie nicht gewöhnt sind.

Tracker lesen Konten oft auf diese Weise, ohne dass die Benutzer davon etwas wissen. Wenn Sie Ihre verbundenen Geräte im Auge behalten, können Sie ungewöhnliches Verhalten erkennen.

Passwortänderung

Wenn Sie eine Nachricht erhalten, dass Ihr LINE-Passwort ohne Ihre Erlaubnis geändert wurde, hat wahrscheinlich jemand Ihr Konto verfolgt.

Dies kann passieren, wenn jemand Ihre Anmeldeinformationen erhält und sie ändert, sodass Sie nicht auf Ihr Konto zugreifen können. Es ist ein großes Problem, dass Ihr Passwort ohne Ihre Erlaubnis geändert wurde. Es muss sofort behoben werden.

Seltsame Nachrichten oder Anrufe, verdächtige E-Mails

Wenn Sie eine Nachricht erhalten, dass Ihr LINE-Passwort ohne Ihre Erlaubnis geändert wurde, besteht die Möglichkeit, dass jemand Ihr Konto verfolgt hat.

Dies kann passieren, wenn jemand Ihre Anmeldeinformationen erhält und diese ändert, sodass Sie nicht auf Ihr Konto zugreifen können. Es ist sehr schlimm, dass jemand Ihr Passwort ohne Ihre Erlaubnis geändert hat. Dies sollte sofort behoben werden.

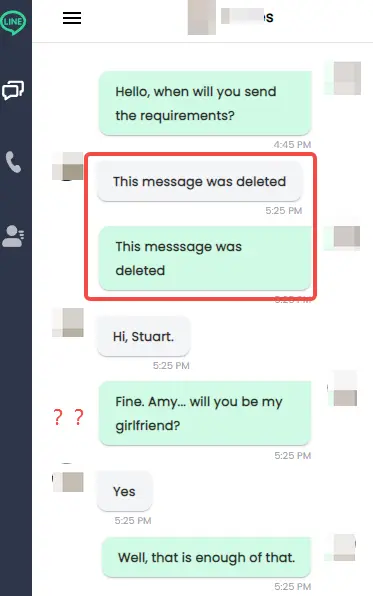

Fehlende oder gelöschte Daten

Wenn Sie Chats, Freunde oder Mediendateien von Ihrem LINE-Konto verlieren, hat möglicherweise jemand ein paar Dinge darin geändert.

Aus Datenschutzgründen löschen Tracker häufig Beweise für ihre Aktionen, was zu Datenverlust führen kann. Es lohnt sich, genauer nachzuforschen, wenn Sie feststellen, dass wichtige Dateien oder Briefe verloren gegangen sind.

Weitere Anzeichen für Fährtenlesen

Neben den oben genannten Punkten gibt es noch weitere Indikatoren, die auf einen LINE-Track hinweisen können:

Ungewöhnliches App-Verhalten: Die LINE-App wurde möglicherweise verfolgt oder ist mit Malware infiziert, wenn sie sich merkwürdig verhält, langsamer wird oder häufig stoppt.

Erhöhter Datenverbrauch: Ein plötzlicher Anstieg des Datenverbrauchs könnte bedeuten, dass Spyware oder eine Tracking-App aktiv ist und Daten an einen Tracker sendet.

Unerwartete Abmeldungen: Wenn Sie von Ihrem LINE-Konto ohne Vorwarnung abgemeldet werden, könnte das bedeuten, dass jemand anderes versucht, es zu übernehmen.

Teil 5. So schützen Sie Ihr LINE-Konto vor der Verfolgung

Sie sollten Ihr LINE-Konto sicher aufbewahren, damit niemand an Ihre persönlichen Daten gelangt oder Ihre Chats mithören kann.

Sie können auf verschiedene Weise auf Ihr LINE-Konto zugreifen, aber Sie können es schützen und die Wahrscheinlichkeit verringern, dass jemand es verfolgt. Um Ihr LINE-Konto zu schützen, befolgen Sie diese wichtigen Schritte.

Verwenden Sie ein sicheres Passwort

Leute, die Ihre Daten verfolgen wollen, werden es versuchen, aber ein sicheres Passwort wird sie aufhalten. Stellen Sie sicher, dass Ihr Passwort lang, schwer zu erraten und einzigartig ist.

Es muss große Buchstaben, Zahlen, Symbole, Buchstaben (Groß- und Kleinbuchstaben) und Buchstaben enthalten.

Verwenden Sie keine Dinge, die leicht herauszufinden sind, wie Geburtstage, bekannte Wörter oder kurze Zahlenfolgen wie „12345“.

Möglicherweise möchten Sie einen Passwortgenerator verwenden, um lange Passwörter zu erstellen und diese sicher aufzubewahren.

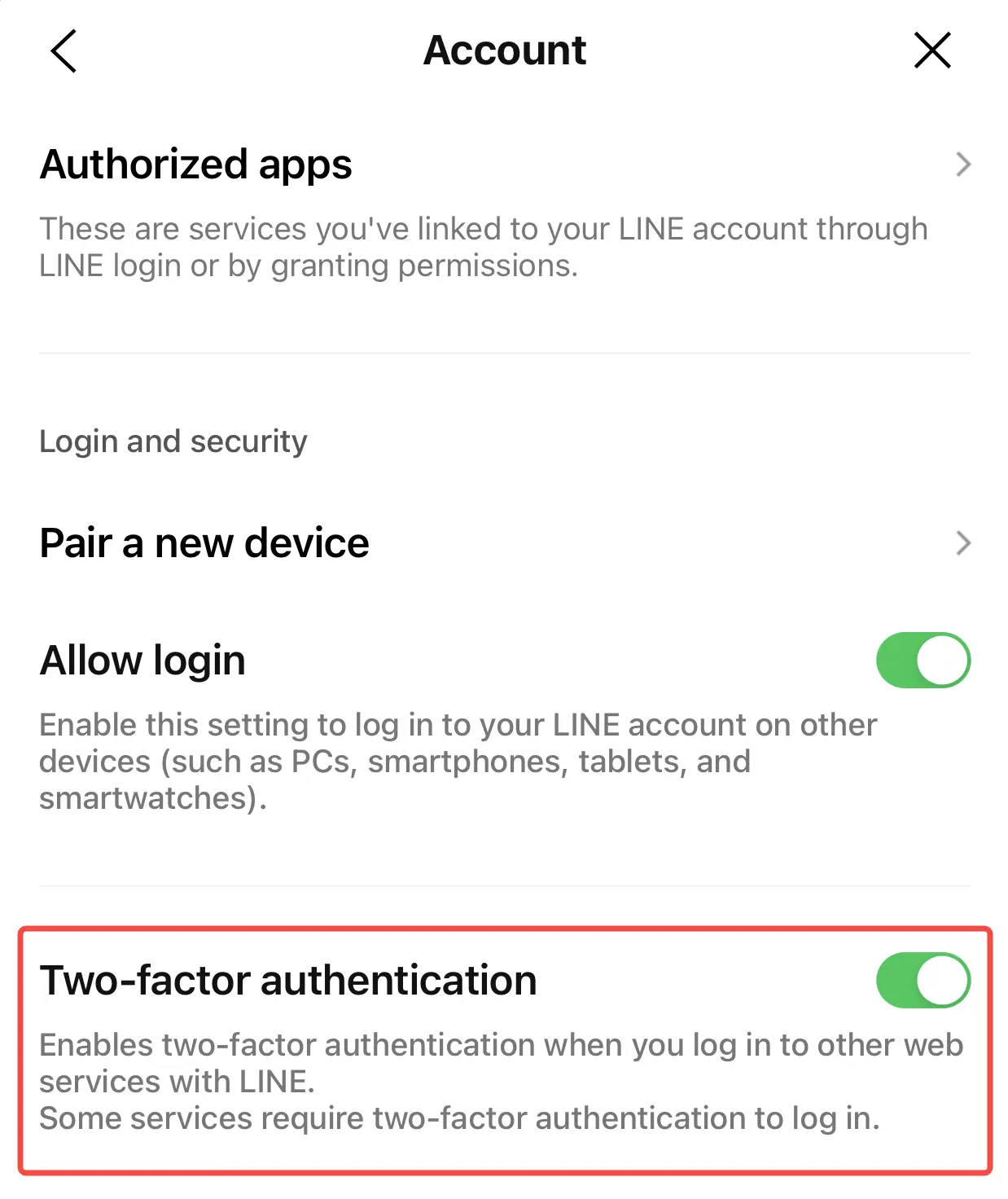

Aktivieren Sie die Bestätigung in zwei Schritten

Das Hinzufügen einer zweistufigen Verifizierung zu Ihrem LINE-Konto macht es noch sicherer.

In diesem Fall müssen Sie sowohl Ihr Passwort als auch einen Bestätigungscode eingeben, der an Ihr Telefon oder Ihre E-Mail gesendet wurde, um auf Ihr Konto zuzugreifen.

Nach diesem Schritt ist es für Personen, die Ihr Passwort kennen, viel schwieriger, sich Zugang zu verschaffen. Gehen Sie dann zu den Sicherheitseinstellungen von LINE und befolgen Sie die dort angegebenen Schritte.

Halten Sie die Software auf dem neuesten Stand

Um auf der sicheren Seite zu sein, sollten Sie Ihre Tools am besten auf dem neuesten Stand halten. Tracker könnten Sicherheitslücken und Bugs ausnutzen, die Benutzer beheben lassen können.

Stellen Sie immer sicher, dass sowohl die LINE-App als auch das System auf Ihrem Gerät auf dem neuesten Stand sind. Achten Sie auf Änderungen und nehmen Sie diese umgehend vor. So bleibt Ihr Unternehmen sicher.

Vorsicht vor Phishing-Versuchen

Leute, die sich Zugang zu Ihrem LINE-Konto verschaffen wollen, wenden häufig Tricks an. Seien Sie vorsichtig bei E-Mails, Textnachrichten oder Links, die verdächtig wirken oder nach persönlichen Informationen fragen.

Beim Phishing geben Benutzer Trackern häufig ihre Anmeldeinformationen oder klicken auf Links, die für sie schädlich sind. Klicken Sie nicht auf Links, die Ihnen Personen, die Sie nicht kennen oder denen Sie nicht vertrauen, in Textnachrichten senden.

Laden Sie die LINE-App und alle Updates aus offiziellen Quellen herunter

Tracks werden häufig von Personen verwendet, die sich Zugang zu Ihrem LINE-Konto verschaffen möchten. Seien Sie vorsichtig bei E-Mails, Textnachrichten oder Links, die verdächtig erscheinen oder nach persönlichen Informationen fragen.

Tracker können leicht dazu führen, dass Leute ihnen ihre Anmeldeinformationen geben oder auf Links klicken, die schädlich sein könnten, indem sie sie betrügen. Klicken Sie nicht auf Links von Leuten, die Sie nicht kennen oder denen Sie nicht vertrauen.

Überprüfen Sie regelmäßig die Aktivität Ihres LINE-Kontos

Wenn Sie die Aktivität Ihres LINE-Kontos regelmäßig überprüfen, können Sie Logins finden, die Sie nicht vorgenommen haben oder die keinen Sinn ergeben.

Schauen Sie in der Liste der verlinkten Geräte nach, ob eines davon für Sie neu ist.

Nehmen Sie alles aus dem Raum, was dort nicht sein sollte, und ändern Sie sofort Ihr Passwort. Wenn Sie auf diese Weise vorsichtig sind, können Sie mögliche Sicherheitslücken frühzeitig erkennen.

Melden Sie sich von nicht verwendeten Geräten ab

LINE kann auf mehr als einem Gerät verwendet werden. Stellen Sie jedoch sicher, dass Sie sich von den Geräten abmelden, die Sie nicht verwenden.

Niemand sonst sollte Zugriff haben, wenn Sie Ihr Konto auf Computern offen lassen, die nicht verwendet werden.

LINE sollte bei allen außer dem, den Sie gerade verwenden, ausgeschaltet sein. Es ist weniger wahrscheinlich, dass jemand ohne Ihre Erlaubnis Ihr Telefon nutzt, um auf Ihr Konto zuzugreifen, wenn es nicht verwendet wird.

Zusätzliche Tipps zum Schutz Ihres LINE-Kontos

Bevor Sie die oben genannten Hauptschritte ausführen, möchten Sie möglicherweise auch über diese anderen Ideen nachdenken, um Ihr LINE-Konto sicherer zu machen:

Vermeiden Sie die Weitergabe persönlicher Daten: Bevor Sie etwas online veröffentlichen, überlegen Sie, was Sie sagen möchten. Dies ist besonders wichtig, wenn es sich um einen öffentlichen Ort wie eine Webseite oder Gruppe handelt. Diebe können damit versuchen, Ihre Passwörter oder Sicherheitsfragen herauszufinden.

Verwenden Sie Sicherheitssoftware: Installieren Sie Sicherheits- oder Antivirensoftware auf Ihren Geräten, um Spyware zu erkennen und Malware oder Bugs zu entfernen, die möglicherweise versuchen, in Ihr LINE-Konto einzudringen.

Sichern Sie Ihre Geräte: Wenn Sie Ihre elektronischen Geräte schützen, verhindern Sie, dass andere ohne Ihre Erlaubnis darauf zugreifen. Eindringlinge können nicht in Ihr Telefon eindringen, wenn Sie Bildschirmsperren, Fingerabdruckleser oder Gesichtserkennung verwenden.

Teil 6. Häufig gestellte Fragen zur LINE-Verfolgung

F1: Wie verfolgen Tracker ein LINE-Konto?

Spuren können auf verschiedene Weise in ein LINE-Konto gelangen. Sie könnten SpyX oder ein anderes Programm verwenden, das physisch auf dem Gerät installiert werden muss, das sie ausspionieren möchten.

Nach der Installation kann die Software im Stealth-Modus Texte, Anrufprotokolle und andere private Informationen verfolgen. Sie verwenden auch Brute-Force-Taktiken und Phishing, um Benutzer dazu zu bringen, ihre Anmeldeinformationen preiszugeben.

Beim Phishing werden gefälschte E-Mails an Personen gesendet, um diese dazu zu bringen, ihre Anmeldeinformationen preiszugeben. Tracker gelangen häufig mithilfe von Malware in LINE-Konten und verleiten Personen dazu, ihnen Informationen preiszugeben.

F2: Wie kann ich feststellen, ob mein LINE-Konto verfolgt wurde?

Es gibt einige Hinweise darauf, dass jemand auf Ihr LINE-Konto zugegriffen hat. Ihr Konto wurde möglicherweise verfolgt, wenn Sie merkwürdige Aktivitäten bemerken, z. B. wenn von Ihrem Konto Nachrichten gesendet werden, die Sie nicht gesendet haben.

Weitere Anzeichen sind unerwartete Änderungen Ihres Kennworts, Geräte, die in Ihrem Anmeldeverlauf nicht erwähnt werden, Daten, die verschwinden oder gelöscht werden, und Anrufe oder Textnachrichten von Freunden, die keinen Sinn ergeben.

F3: Was soll ich tun, wenn mein LINE-Konto verfolgt wurde?

Wenn Sie glauben, dass Ihr Konto verfolgt wurde, ist es wichtig, dass Sie Ihr LINE-Passwort sofort in ein sicheres, eindeutiges Passwort ändern.

Um noch mehr Sicherheit zu gewährleisten, aktivieren Sie die Bestätigung in zwei Schritten. Sehen Sie sich Ihre letzten Anmeldungen bei Ihrem Konto an und entfernen Sie alle Geräte, die nicht erkannt werden.

Überprüfen Sie Ihre Kontoinformationen auf Änderungen, die nicht von Ihnen vorgenommen wurden, wie z. B. geänderte Profilinformationen oder Freunde.

Klicken Sie nicht auf Links, die verdächtig aussehen, und geben Sie keine persönlichen Daten preis, wenn Sie den Verdacht haben, dass es sich dabei um Phishing handeln könnte.

Teil 7. Fazit

Es gibt viele Möglichkeiten für Tracker, sich Zugang zu LINE-Konten zu verschaffen, z. B. durch die Verwendung des SpyX LINE-Trackers, durch Brute-Force, Phishing, Malware, Social Engineering oder Systemfehler.

Achten Sie im Alltag auf eine regelmäßige Kontrolle der Nutzung Ihrer Software, um die Datensicherheit zu gewährleisten.

Weitere Artikel wie dieser

Hör auf, dir Sorgen zu machen – starte mit SpyX