電話をハッキングする方法【実証済みの3つの方法】

Last updated:lug 16, 2024

目次

最近ではあらゆるものが接続されているため、電話の安全性については多くの議論が行われています。 「電話をかけることで電話をハッキングする」ことも、さらには「誰かの電話をこっそりハッキングする」こともできます。多くの人がこれを知りたいと思っています。

また、電話データへのアクセスがいかに簡単であるかについて、オンライン上で多くの誤解が存在します。

この記事では、これらの問題について説明し、誰かの電話を密かにハッキングするのに役立ちます。

パート 1. 他人の電話をハッキングすることは可能ですか

困難は伴うものの、技術の進歩によりこれを達成することは可能です。次のセクションでは、誰かの携帯電話の通話をハッキングするための 3 つの効果的な方法を紹介します。

パート 2. 他人の電話をハッキングする方法 [実証済みの 3 つの方法]

方法 1. SpyX を使用する

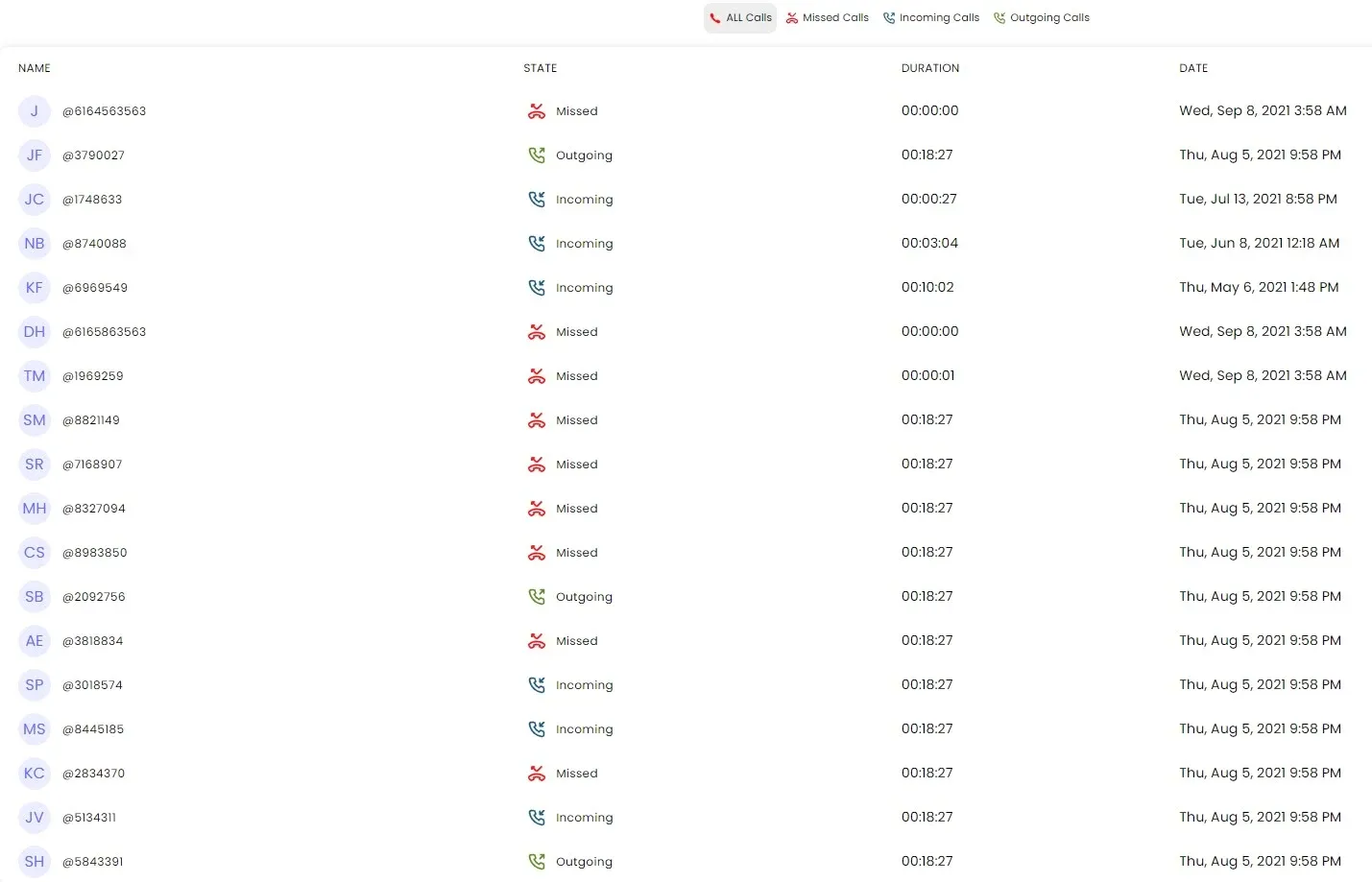

SpyX は、電話の会話を聞いたり録音したりするのに最適なプログラムです。ユーザーはライブ通話を聞いて、発信または受信した時間、長さ、番号を示す完全な通話ログを確認できます。

電話のハッキングにおける SpyX の強み:

? 着信通話と発信通話を監視します。

SpyX を使用すると、着信通話と発信通話を含むすべての通話履歴を簡単にスパイできます。

? 不在着信またはキャンセルされた通話を追跡します。

不在着信やキャンセルされた通話もリモートで追跡できます。

? 通話の詳細を確認します。

SpyX を使用すると、発信または受信した時間、長さ、番号を示す完全な通話ログを確認できます。

SpyX がハッキングできるその他の電話アクティビティは次のとおりです。

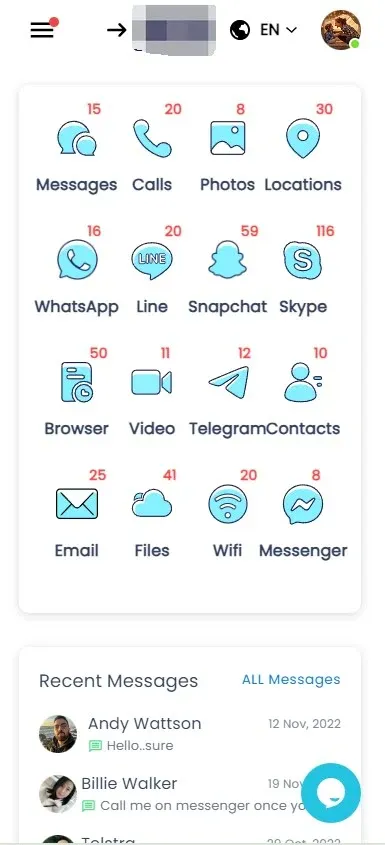

SpyX は会話を傍受するだけではありません。それだけでなく、Web データ、テキスト メッセージ、GPS 位置情報、ソーシャル メディアの使用などを追跡することもできます。

この表は、SpyX がリモートで監視できる電話アクティビティの包括的な概要を示しています。なお、対象となる携帯電話がAndroidかiPhoneかによって、監視できるデータに若干の差異が生じる場合があります。

この表を左右にスクロールすると、詳細情報が表示されます。

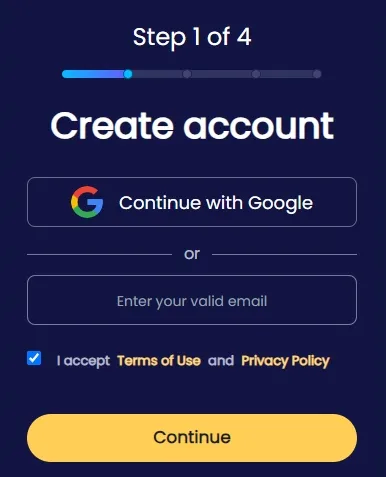

SpyX を使用して他人の電話をハッキングする方法:

ステップ 1. 適切な SpyX アカウントに サインアップします。

ステップ 2.監視するデバイスのタイプ (iOS または Android) を選択します。

ステップ 3. iOS デバイスの場合、監視する iOS デバイスの Apple ID とパスワードを入力します。 Android デバイスの場合、2 つの接続オプションがあります。 1 つは、対象の電話機に SpyX ソフトウェアを直接インストールし、画面上の指示に従って接続を完了する方法です。もう 1 つのオプションは、ターゲット デバイスの Google アカウントとパスワードを入力することです。これら 2 つのオプションのいずれかを選択できます。

ステップ 4.リモートから電話のハッキング活動を開始します。

方法2. Googleドライブを利用する【Android】

Google ドライブを設定すると、Android スマートフォンからすべてのデータが自動的にバックアップされます。これには通話記録も含まれます。

Google ドライブを使用して通話履歴にアクセスする手順:

ステップ 1.ターゲットデバイスが通話ログを Google ドライブにバックアップするように設定されていることを確認します ([設定] > [システム] > [バックアップ] にあります)。

ステップ 2.ターゲットデバイスに関連付けられた Google アカウント認証情報にアクセスします。

ステップ 3.これらの認証情報を使用して Google ドライブにサインインします。

ステップ 4.通話ログが含まれるバックアップ ファイルを見つけてダウンロードします。

ステップ 5.適切なデータベース ビューアを使用して、これらの通話ログを表示できます。

方法3. iCloudバックアップを利用する【iPhone】

Apple には、iOS デバイスから情報をすぐに iCloud にバックアップする iCloud バックアップというサービスがあります。通話記録もその一部です。

iCloud バックアップを使用して通話履歴にアクセスする手順:

ステップ 1.対象の iPhone が iCloud にバックアップするように設定されていることを確認します (設定は「設定」 > [ユーザー名] > 「iCloud」 > 「iCloud バックアップ」にあります)。

ステップ 2.関連付けられたアカウントの iCloud 認証情報を取得します。

ステップ 3. icloud.com で iCloud アカウントにログインするか、フォレンジック ツールを使用してバックアップに直接アクセスします。

ステップ4. iCloudからバックアップファイルをダウンロードします。

ステップ 5.データ抽出用に設計されたサードパーティ製ツールを使用して、バックアップから通話履歴を抽出します。

パート 3. 電話をハッキングする一般的な詐欺に注意してください

最近では携帯電話のハッキングがいかに簡単であるかについての偽りの話が数多く広まっており、そのことが多くの人を詐欺に遭わせています。電話のハッキングについて誤った考えを持っている人がたくさんいます。私たちは最初、電話をかけたり、テキストメッセージを送信したり、誰かの電話番号を知っていれば、その人の電話に侵入できるのではないかと考えました。

(1) 電話をかけるだけで誰かの電話をハッキングする

誰かに電話をかけるとその人の電話を使用できるという詐欺に騙される人はたくさんいます。人々は携帯電話のネットワークとセキュリティがどのように機能するかを知らないために、この通説を信じている可能性があります。現在のスマートフォンには、そこにいるべきではない人の侵入を防ぐハイテク安全機能が搭載されています。

詐欺の仕組み:

詐欺師は、特別なソフトウェアを使用するか、一連の独自の呼び出しアクションを実行することによって、ターゲットのデバイスにスパイウェアをインストールできると主張する場合があります。彼らは多くの場合、このサービスを実行するために金銭を要求したり、被害者にセキュリティを侵害する行為をさせようとします。

うまくいかない理由:

- 技術的な保護策: Android や iOS などのモバイル オペレーティング システムには、アプリケーションとそのデータをシステムの他の部分から隔離する厳格なアクセス許可とサンドボックス ポリシーがあります。

- 通信事業者の保護: 携帯電話通信事業者は、音声通話を通じて試みられる悪意のある行為を含む、異常なネットワーク活動を検出して防止するためのシステムを導入しています。

実際に伴うリスク:

ビッシングは、詐欺師が詐欺や個人情報の盗難に使用される可能性のある個人情報を人々に引き渡すための複雑な方法です。電話をかけてもハッキングされませんが、詐欺師は音声フィッシングを使用してハッキングします。

(2) テキストメッセージを送るだけで誰かの電話をハッキングする

別の一般的な詐欺では、テキスト メッセージを送信することで他人の電話を乗っ取ることができると書かれています。ほとんどの場合、これらは人々に有害なソフトウェアをダウンロードさせたり、危険な可能性のある Web サイトにアクセスさせようとするメッセージです。

詐欺の仕組み:

詐欺師は、大まかな Web サイトへのリンクや、動作しないアプリの入手方法についての指示をテキストで送信する場合があります。これらの文章に登場する人々は恐怖を感じており、無料で何かを手に入れたり、自分の情報を提供したりするためにすぐに行動する必要があると感じている可能性があります。

うまくいかない理由:

- マルウェアは通常、ユーザーがアプリを開く、許可を与える、リンクをクリックするなどの操作を行うと開始されます。

- 安全性の向上: ツールは常に更新され、既知のセキュリティ ホールが修正されています。このため、有害な可能性のあるソフトウェアに常に注意し、安全性を高める変更を加える必要があります。

実際に伴うリスク:

人々がテキストの指示に従っている場合、「スミッシング」とも呼ばれる SMS フィッシングは本当の脅威です。許可なくソフトウェアを実行したり、個人情報を漏洩したり、販売したりできる可能性があります。

(3) 電話番号だけで他人の電話をハッキングする

相手の電話番号を知っているからといって、その人の電話をハッキングすることはできません。この詐欺は、コンピュータをハッキングできると謳う、不気味なオンライン グループやサイトで広まることがよくあります。

詐欺の仕組み:

サービス詐欺師らは、有料で他人の電話番号を使って携帯電話をハッキングできると主張している。ほとんどの場合、これは、ネットワークの穴に関する長い話をでっち上げたり、キャリアのバグを有利に利用したりすることを意味します。

うまくいかない理由:

- 直接のつながりはありません。他人のデバイスのハードウェアまたはソフトウェアに直接アクセスできないからといって、その人の電話番号を知っているわけではありません。

- 通信セキュリティ: 通信事業者は、強力なセキュリティ対策によってネットワークと顧客データを保護します。そのために彼らが行っていることの 1 つは、奇妙な行動に注意することです。

実際に伴うリスク:

ここでの最大のリスクは財務です。人々は詐欺師に自分の携帯電話に侵入できると思ってお金を渡しますが、すべてを失います。

パート 4. 他人の電話のハッキングに関するよくある質問

多くの場合、人々は好奇心、安全性への不安、テクノロジーについてもっと知りたいという理由で他の人の話を聞きます。電話のハッキングに関して、よく次の 3 つの質問を受けることがあります。問題を解決するのに役立つ完全な回答をここに示します。

Q1.他人の電話に無料で参加するにはどうすればよいですか?

ターゲット デバイスが Android の場合、Google ドライブのバックアップを使用すると、他の人の通話履歴にアクセスできます。ターゲットデバイスがiPhoneの場合は、Appleの内蔵iCloudバックアップを使用できます。どちらの方法でも、対象デバイスの Google アカウント/iCloud アカウントとパスワードを知っている必要があるため、発見されるリスクがあることに注意してください。

Q2.私の電話がハッキングされる可能性がある兆候は何ですか?

電話が侵害されていることを示唆する兆候はいくつかありますが、電話のハッキングを決定的に示すものはありません。

- 人々が話しているときには、音楽やその他の不適切な音があってはなりません。

- 熱くなりすぎるか、すぐに死んでしまいます。

- 振り出しに戻ったり、意味もなくゆっくりと進んだり。

- データを最大限に活用していない、または携帯電話に便利なアプリを追加していない可能性があります。

これらの兆候が見られる場合は、保護ソフトウェアを使用してコンピュータをチェックし、必要に応じて専門家の支援を受ける必要があります。

Q3.電話のハッキングを防ぐにはどうすればよいですか?

通話と電話全体のセキュリティを保護するには、次の対策を検討してください。

- OS やアプリをアップデートすると、すでに見つかっているバグが修正されます。

- Signal や WhatsApp など、通話や書き込みにエンドツーエンドの保護を提供する安全なアプリを使用してください。

- 安全でない相手に電話したりテキストメッセージを送ったりするときは、個人情報を漏らさないでください。

- 求めていないメールに注意し、理解できないリンクをクリックしないでください。

パート 5. 結論

この記事では、他人の電話をハッキングするのに役立つ 3 つの方法、Google ドライブ、iCloud バックアップ、SpyX を紹介します。ニーズに応じて最適な方法を選択できます。また、特定の方法で誰かの携帯電話を簡単にハッキングできると主張するいくつかの一般的なオンライン詐欺も暴露します。お役に立てば幸いです!

このような記事をもっと見る