iCloudハッキング完全ガイド: 予防、検出、回復

Last updated:3월 25, 2025

目次

iCloud アカウントの健全性について不安を感じていませんか?インターネットベースの危険が増大しているため、潜在的な攻撃者に対するコンピューターによる保護を強化する必要があります。誰かがあなたの iCloud に侵入しているという強調するメッセージを受け取ったところを想像してみてください。

それでも、座ってリラックスしてください!この記事では、プログラマーが iCloud にアクセスするよく知られた方法を多数説明します。さらに、記録がハッキングされた場合の想定と、記録を保護する方法についても説明します。コンピュータ化された安全な場所を安全に保ち、他の人がそこに侵入するのを防ぐために旅行に出かけましょう。

パート 1. iCloud ハックとは何ですか

「iCloud ハッキング」とは、誰かがあなたの同意なしにあなたの記録に侵入したことを意味します。トラブルメーカーは、セキュリティの突破口、トリック、スパイアプリケーションなど、さまざまな方法で侵入する可能性があります。

誰かがあなたの iCloud アカウントに侵入すると、あなたの文書、写真、機密情報が盗まれる可能性があります。

誰かが iCloud に侵入したら、ひどい事態が起こる可能性がありますか?誰かがあなたの家に侵入し、あなたの名前を盗んだり、現金を失うよう促したりする可能性があります。あなたは、iCloud ハッキングがどのように機能して記録や謎の機微を保護するのかを本当に理解したいと考えています。

パート 2. ハッカーが iCloud アカウントをハッキングする 4 つの一般的な方法

このセクションでは、ハッカーが iCloud アカウントにアクセスするために使用する 4 つの最も一般的な方法について説明し、最も防御が難しいスパイ アプリケーションに焦点を当てます。 iCloud ハックをよりよく理解するために、他の 3 つの方法についても詳しく説明します。

方法 1. スパイ アプリケーション

プログラマーは、スパイ アプリケーション (別名スパイウェアとも呼ばれます) を使用して、同意なしに個人の iCloud アカウントに侵入します。この種の安全でないアプリケーションは、クライアントの情報なしでガジェットに侵入し、動作を開始します。これにより、プログラマーはガジェットを監視し、個人データを取得することができます。スパイ アプリケーションがどのように機能するか、その特徴、およびそれらの活用方法を理解するのに、これは理想的な助けとなります。

スパイアプリとは何ですか

スパイ申請は当初、労働者や子どもの監視などの正当な理由で行われた。しかし、プログラマーは彼らを恐ろしいことに巻き込み、その度合いはますます高まっています。これらのアプリケーションを PC、タブレット、電話、その他のデバイスに不正に配置して、他の人がそれらを監視し、情報を盗むことができます。

スパイアプリケーションはどのように機能するのか

アプリケーションが監視対象のガジェット上にあると、そのガジェットの所有者が監視することなく舞台裏で動作します。他のものに加えて、通話記録、インスタントメッセージ、 Web 基盤、GPS エリア、仮想エンターテイメント アクションにアクセスする可能性があります。その後、データはプログラマーが監督する適切な場所のサーバーから送信されます。誰かがハッキングした場合、電子画面やポータブル アプリケーションを通じてデータを見ることができます。

スパイアプリの特徴

スパイ アプリケーションの多くは、プログラマが必要なことを行うのを支援するために作られています。類似したものをいくつか示します。

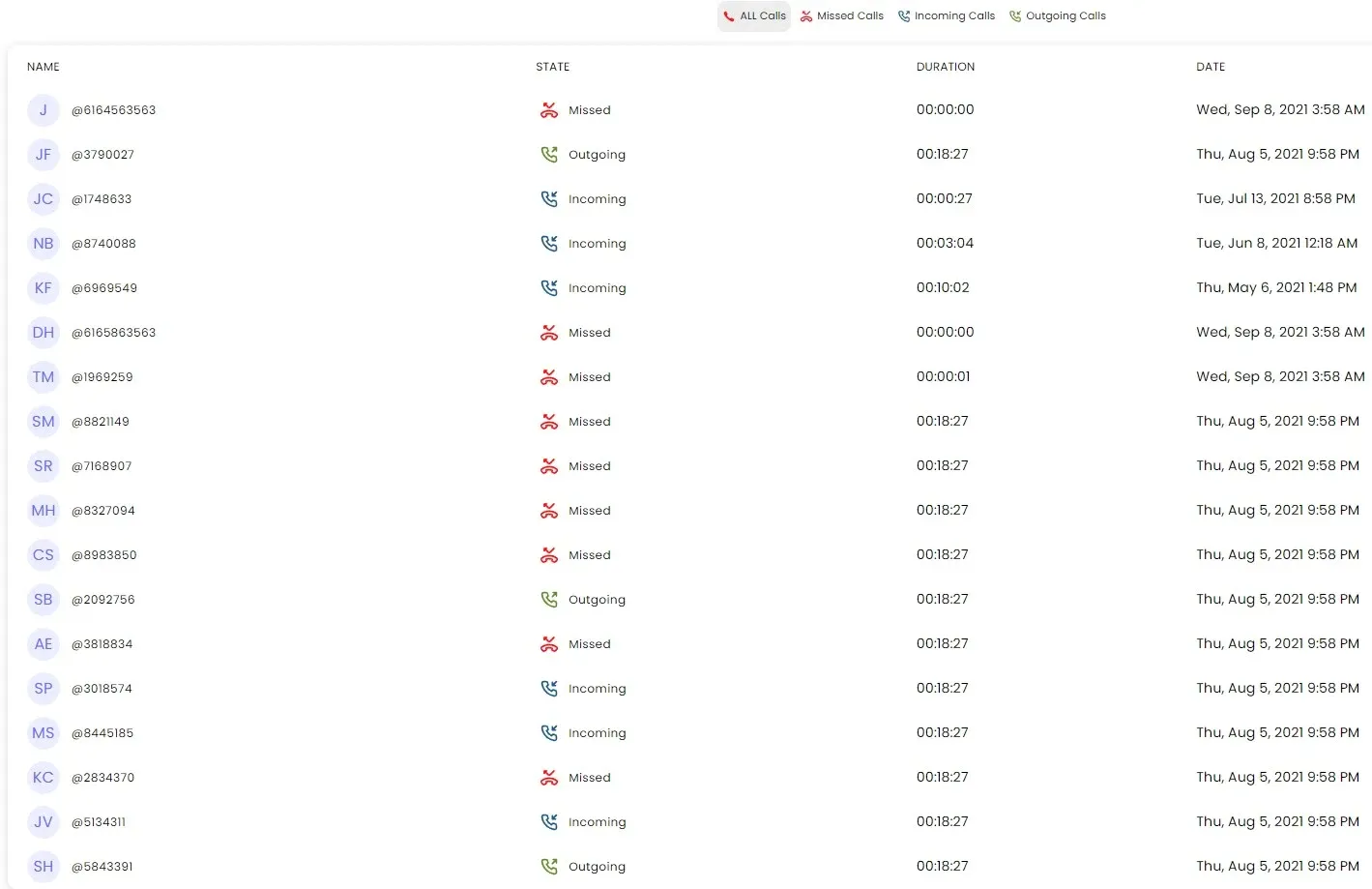

スパイ アプリケーションを使用すると、近づいてくる通話とアクティブな通話の両方を録音できるほか、通話の時間と長さを微妙に推測することもできます。テキスト メッセージのフォロー: 消去されたかどうかに関係なく、送信されたインスタント メッセージを閲覧して録音することができます。目的のガジェットで入手しました。

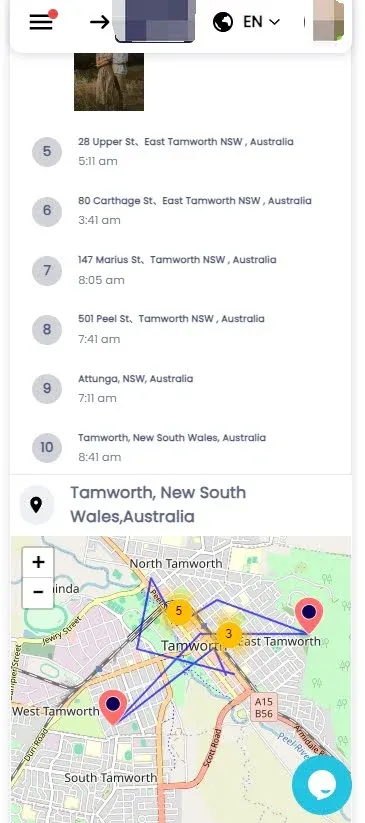

スパイ アプリケーションはGPSを利用してガジェットがどこにあるかを常に把握できるため、プログラマーはクライアントの行動を監視できます。

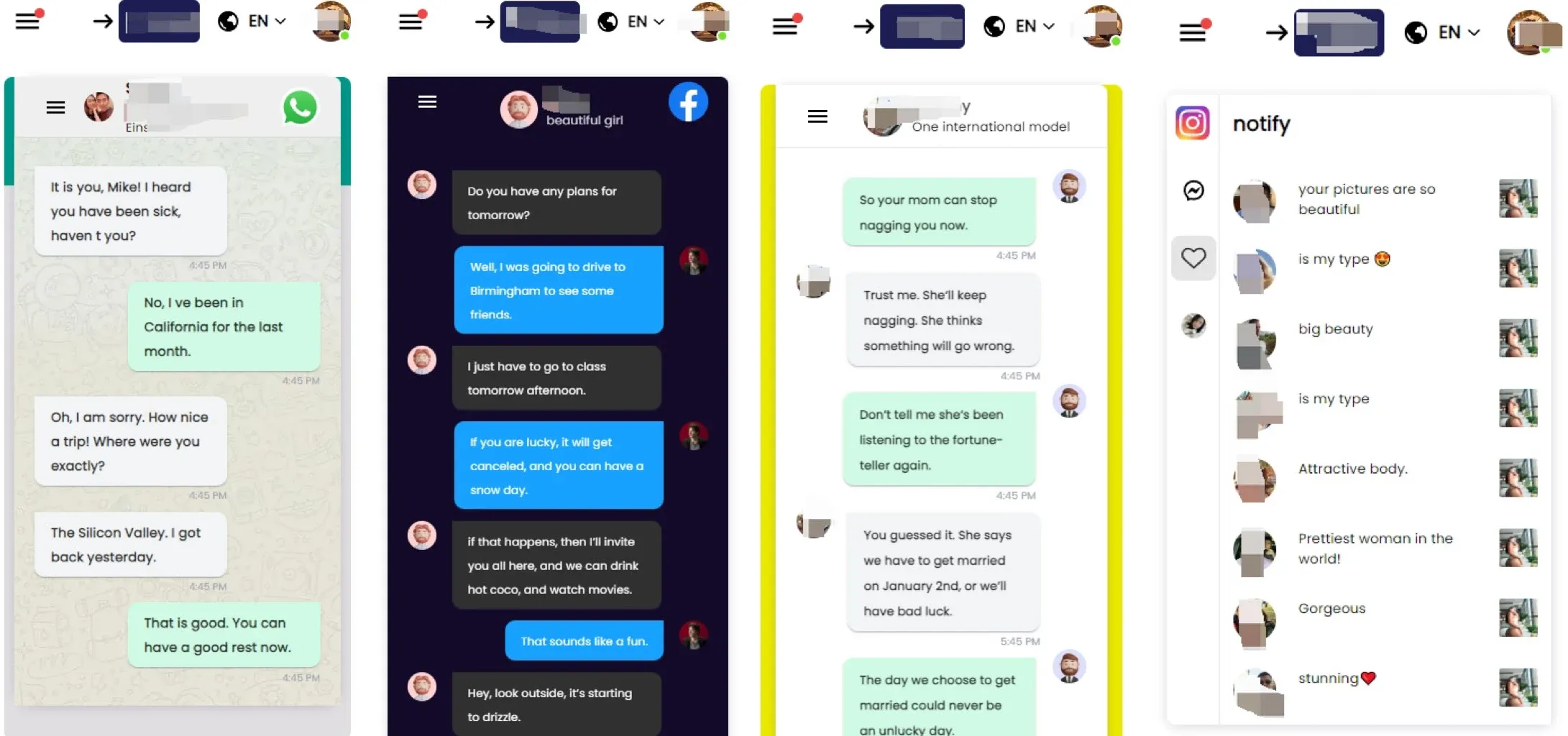

Facebook、Instagram、WhatsApp 、Snapchatであなたをフォローしている人は、それらのロケールでのあなたの投稿、訪問、写真、さまざまなエクササイズを見ることができます。

より顕著な秘密工作アプリケーションの一部のキーロガーは、ガジェット上の各スナップを記録します。その中にはユーザー名やパスワードなどの個人情報が含まれていますが、それは氷山の一角にすぎません。

スパイ アプリケーションを利用する手順

電話スパイウェアを使用するには、通常、ソフトウェアを購入して対象のデバイスにダウンロードする必要があります。スパイウェアをインストールすると、インストールした人がリモートからアクセスして制御できるようになります。

スパイウェアのオペレーターは、ユーザーの認識や同意なしに、通話記録、テキスト メッセージ、閲覧履歴、GPS 位置情報などを含む、ユーザーのアクティビティとターゲット デバイスのデータを表示、追跡、保存できます。

この種のソフトウェアは、親の監視や従業員の監視、あるいはより悪質な場合には、本人が気づかないうちに個人を監視するためによく使用されます。

方法 2. フィッシング攻撃

個人は、偽のメッセージを受信したり、偽のサイトにアクセスしたりするときに、自分の iCloud ログイン データを提供します。サイバー犯罪者は、Apple または著名な専門協同組合から送信されたように見える偽のメッセージを送信します。メッセージには偽造文書やコネクションが含まれています。クライアントが騙されて、偽のログイン画面に iCloud ユーザー名と秘密キーを入力すると、その情報が保存されるという手口があります。

方法 3. ビーストパワーアサルト

彼らは成功するまでサインインを試み続けます。私たちはこれを野蛮な権力攻撃と呼んでいます。これらのツールを使用すると、数千、さらには多数の潜在的なパスワードを即座に考えて評価できます。ハッキングとして利用される場合、野蛮な力は脆弱なパスワードや簡単に解読できるパスワードに最も効果を発揮します。 iCloud アカウントのパスワードが確実で、わかりにくいものであることを確認してください。

方法 4. セキュリティの弱点

iCloud や iCloud と連携する管理機関が十分な保険を持っていない場合、プログラマーは同意なしに個人の記録にアクセスすることができます。これらの隙は、基地外でのセキュリティの設定方法、プログラミングのバグ、または問題がないと思われる設定によって現れる可能性があります。犯罪者は、これらのセキュリティ上の隙を見つけて利用すると、iCloud アカウントに侵入する可能性があります。あなたが常に最新の情報を入手し、セキュリティに変更を加え、頻繁に注意を払っている場合、誰かがあなたに対してセキュリティの隙を利用する傾向は低くなります。

わかりやすく言うと、プログラマーが一般的にあなたのデータを安全に保つためにどのようにして iCloud レコードにアクセスするのかを知りたいのです。ひどい人は、あなたが危険性を熟知しており、それを保護するために必要なことは何でもすると仮定して、あなたの許可なしにあなたのiCloudアカウントにアクセスするオプションを実際に持ちたがります。これにより、機密データや高度なものが保護されます。

パート 3. iCloud アカウントがハッキングされる可能性がある兆候

誰かがあなたの iCloud アカウントに侵入したと思いますか?これらのことに注意してください。

●未承認のアクセス:

iCloud アカウントへのアクセスを誰にも許可していないということは、アカウントがハッキングされたことを示す明らかな証拠です。サインインできない場合、または iCloud アカウントに接続されているガジェットが正常に動作する場合は、誰かがあなたの同意なしに侵入した可能性があります。

●疑わしいメッセージまたはメッセージ:

誰かがあなたの iCloud アカウントに侵入すると、あなたのロケーションブックに登録されている個人に偽のメッセージやメモが頻繁に送信されます。家族や友人が、奇妙なメッセージや、あなたが送信していないあなたの記録からのメッセージを受け取ったと言っていると仮定すると、ほぼ間違いなく、誰かがあなたの許可なしに侵入したことになります。

●説明できない変化:

秘密の単語、秘密の質問、または補強メール アドレスが不明な理由で変更された場合は、誰かがあなたの iCloud アカウントの設定を変更したことになります。あなたの記録を監視するためにこれらの設定を変更し、あなたが再度サインインできないようにする可能性があります。

●情報が欠落または消去されている場合:

iCloud の記録、写真、その他のものを失った可能性があります。あなたが洞察することなく、誰かがあなたの記録内の個人データを変更または削除する可能性があります。これらの線に沿って、彼らは道に迷って傷つくことをいとわないでしょう。

●疑わしいガジェットの動作:

接続しているガジェットがクラッシュしたり、徐々に動作したりするなどの異常な動作をしていると想定したり、逆に奇妙なメッセージを表示したりしていると想定した場合は、それらを確認する必要があります。このようなことが起こった場合、何か恐ろしいものが舞台裏で実行され、ガジェットに深刻な危険を及ぼす可能性があります。

●情報活用の拡大:

誰かがあなたの iCloud アカウントに侵入し、大量の情報を送信または保存する可能性があります。そうすれば、どこからともなく情報利用が向上します。明確な説明がないために、大量のデータが利用されている可能性があります。他の人があなたの記録を同時に利用していないか確認してください。

●アカウントのロックアウトまたは停止:

Apple が奇妙なサインインの試みや、発生すべきではない行為を検知したと想定して、Apple ID が一時的にロックまたは停止される可能性があります。自分の記録が安全ではない、または iCloud アカウントにアクセスできないことを伝えるテキストを受け取った場合は、ハッキングの兆候がないかさらに注意深く探す必要があります。

パート 4. iCloud をハッキングから守る最も効果的な方法

機密情報と Web セキュリティを保護するには、iCloud アカウントを保護する必要があります。 iCloud をプログラマーから保護するために、今すぐできることがいくつかあります。

● 2 変数検証 (2FA) を強化:

iCloud アカウントにアクセスするには、自分の身元を証明する 2 つの方法が必要です。それは、秘密キーと電話から送られるコードです。現在ははるかに良くなりました。あなたの秘密の言葉を知っているかどうかに関係なく、あなたが許可していれば、誰かが侵入する可能性があります。それが2FAです。

●確実なパスワードを使用します。

あなたの iCloud 記録をハッキングする必要がある人は、あなたが唯一無二の堅固なパスワードを使用していると仮定すると、苦労するでしょう。日付、注目すべき表現、ライブラリの単語を利用する必要はありません。分類を大幅に難しくするには、あらゆる形状とサイズの文字、数字、特殊な文字を組み合わせて使用します。

●パスワードを継続的に更新します。

あなたが秘密のフレーズを頻繁に変更すると仮定すると、個人はあなたの同意なしにあなたの iCloud アカウントにアクセスすることはできません。安全なパスワードの作成と記憶を支援する装置を利用できます。同様に、誰かがあなたの記録をハッキングしたり、何か別の奇妙なことを達成したりしたと思われる場合は、すぐにパスワードを変更する必要があります。

●フィッシング行為には注意してください。

接続を開いたり、メッセージやメッセージ内のレコードにスナップしたり、個人データを要求したり、iCloud アカウントにサインインする必要があると信じ込ませたりする警告を表示したりしないでください。トリックに注意し、何かをする前にテキストを確認してください。

●プログラミングを常に最新の状態に保ちます。

iCloud を利用するガジェット、動作するフレームワーク、アプリケーション全体について、常に最新のセキュリティ パッチとプログラミング レポートを入手することが重要です。既知のバグを修正し、プログラマーが PC を利用するのを妨げるためには、Mac の進歩を常に認識し続けることが不可欠です。

●画面録画の移動:

あなたが行っていない、または変更していないにもかかわらず、iCloud アカウントで何かが起こっている可能性があります。これを確認するには、録音設定を実際に確認し、常に実行してください。何をしていたか、接続されているガジェット、ログインデータに注意してください。これは、考えられるセキュリティ上の賭けを迅速に見つけて修正するのに役立ちます。

●信頼できるガジェットと組織を利用します。

あなたが公共の Wi-Fi 組織または無料の Wi-Fi 組織で iCloud アカウントにサインインした場合、プログラマーがあなたのパスワードを見たり入手したりする可能性があります。安全なガジェットと Web インターフェイスを使用しているだけであれば、実際には、あなたの同意なしにあなたの記録にアクセスしようとする人は誰もいないでしょう。

●セキュリティの実践について独学します。

新たな危険が現れたときに、最も効果的な方法で iCloud アカウントを保護する方法を考えてください。ハッキングスタント、偽造トリック、Web セキュリティを実現します。これにより、誰かがあなたやあなたの愛する人をハッキングするのではないかという疑問が生じます。

パート 5. iCloud がハッキングされた場合の対処方法

誰かがあなたの iCloud アカウントに侵入しました。考えるのは恐ろしいことですが、被害を阻止し、記録を監視するために迅速に行動したいと考えています。これらの手段は、誰かがあなたの iCloud に侵入したと思われる場合に備えて実行する必要があります。

●秘密のフレーズを変更します。

今が iCloud の秘密ワードを変更するのに最適な時期です。成功するには今すぐ実行してください。複数のレコードに同様の秘密の単語を含めないように注意してください。これまで活用されていなかった の主要な強みを作ります。これを行うと、実際にあなたの許可なしに他の人があなたの記録にアクセスしようとすることはなくなります。今が秘密鍵を変更する絶好の機会です。

● 2 要素検証 (2FA) を強化:

万が一、現在有効になっていない場合でも、iCloud アカウントの 2 要素確認 (2FA) が有効になっているはずです。 2FA では、秘密のフレーズ以外に自分のアイデンティティを示す何かが本当に必要になります。自分の身元を示す追加の方法として、電話でコードを取得することもできます。これにより、秘密の単語を知っているかどうかに関係なく、誰かがあなたの許可なしに侵入できないようにすることができます。

●レコードの動きを調査します。

あなたの iCloud 記録と設定が他の人によって監視または変更された可能性があります。頻繁にチェックして確認してください。サインインしたばかりの場合に、レコードが異常なデバイスに接続されていないかどうかを確認します。チェックアウトされない方法でセキュリティや設定が変更されていないことを確認してください。

● Apple サポートにお問い合わせください:

誰かがあなたの iCloud アカウントに侵入した疑いがある場合は、サポートを見つける必要があります。あなたの記録を守るために、Apple の担当者があなたを手助けし、奇妙な動きを調査し、記録を裏付ける最も熟練した方法についてのヒントを提供します。

●未承認のガジェットを削除します。

iCloud アカウントに関連付けられているガジェットはすぐに処分してください。これを行うには、iCloud レコードの設定に移動し、最も曖昧なアイデアや信頼性のないガジェットをブロックします。

●記録をスクリーニングします。

さまざまなガジェットやオンライン記録をスクリーニングして、それらが面白いように動作しているかどうか、あるいは逆に、誰かが賞を獲得せずにそれらに侵入していると想定しているかどうかを確認します。ひどい人は複数のレコードに欠陥を関与させようとする可能性があるため、Web ベースの生活について理解し、責任を負う必要があります。

●自分自身に次のことを教えてください。

ハッキング、偽造品の取り決め、データを保管する最も安全な方法について調べてください。新たなセキュリティリスクについて常に情報を入手し、発生する前にリスクを阻止するために必要なあらゆる措置を講じてください。これにより、ハッキングされるというギャンブルは失敗します。

パート 6.将来の iCloud ハッキングを未然に防ぐ

iCloud アカウントをプログラマから守るためには、常に注意を払う必要があります。あなたの記録に他人が侵入するのを防ぐために、付随する事項が重要です。

●パスワードを定期的に更新します。

複数のレコードに同様のパスワードを使用する場合は、iCloud の秘密ワードを頻繁に変更する必要があります。プログラマーは、文字、数字、および固有の文字を組み合わせた堅固なパスワードを破るというより困難な記憶を残すことになります。

● 2 変数検証 (2FA ) を強化:

iCloud アカウントの安全性をさらに高めるには、2 要素保険がオンになっていることを確認してください。あなたの記録にアクセスする必要がある人は、あなたの秘密の単語と 2 要素確認コードの両方を必要とします。

●フィッシング行為に注意してください。

ロケール、メッセージ、または iCloud ログイン データを要求するメッセージは、ユーザーからデータを取得する準備ができていない必要があります。あなたが奇妙な接続をクリックしたり、まったく身に覚えのない個人から文書をダウンロードしたりすると、あなたのデータを取得する必要がある人物があなたからデータを取得しようとする可能性があります。

●プログラミングを常に最新の状態に保ちます。

iCloud で使用するガジェット、アプリケーション、作業フレームワーク全体に最新のセキュリティ修正と変更が適用されていることを確認してください。これにより、プログラマが利用できる既知のセキュリティの脆弱性から保護されます。

●画面録画アクション:

iCloud の設定と、意図しない改善や変更が行われていないかどうかを定期的に確認してください。接続したガジェット、ログイン データ、安全を保つために最近行ったことを確認してください。

●組織内での秘密を活用する:

iCloud にサインインしているときに、パブリックまたは不安定な Wi-Fi ネットワークに接続するクライアントは、パスワードを閲覧または取得する可能性があります。その後、あなたの記録にアクセスするには誰もがあなたの許可を必要とするでしょう。 Web では、保護された接続と組織を使用します。

●自分自身に次のことを教えてください。

最新の Web リスクと、iCloud アカウントを保護するための最も理想的な方法がここで理解されます。プログラマーやハッキングの手法により、多くの死傷者が発生します。プログラマーは、これらのことにある程度精通している人をターゲットにする必要があります。

パート 7. iCloud ハックに関するよくある質問

Q1. いつか誰かが私の iCloud アカウントをハッキングする可能性はありますか?

プログラマー、強力な権限を利用する個人、またはセキュリティ ホールを探す個人が、知らないうちにあなたの iCloud アカウントに侵入する可能性があります。

Q2. 自分の iCloud アカウントがハッキングされたかどうかを確認するにはどうすればよいですか?

誰かがあなたのレコードから奇妙なメッセージやメッセージを作成したり取得したり、理解できない方法であなたのレコード設定を変更したり、情報を消去したり、あなたのガジェットを異常な動作させたりした場合、プログラマーがあなたの iCloud アカウントに侵入します。やり方。

Q3. 私の iCloud アカウントがハッキングされた疑いがあると仮定した場合、どのように対応するのが賢明でしょうか?

誰かがあなたの iCloud アカウントにアクセスしたのではないかと疑ったほうがよいでしょうか。すぐに秘密のフレーズを変更し、二要素認証をオンにし、記録がどのように管理されているかを調査し、存在しないはずのガジェットをすべて削除する必要があります。 Apple Backing にお問い合わせください。

Q4. iCloud アカウントに対する今後のハッキングを防ぐにはどうすればよいですか?

PC を保護するには、2 要素ログインを常に利用し、製品が優れていることを確認し、記録を監視し、知っているネットワークに関連付けて、最新の対策を調べてください。

Q5. iCloud に機密データを保存することは保護されていますか?

iCloud が情報を保護しているかどうかに関係なく、確実なパスワードを使用し、2 要素確認を強化し、危険性を認識してください。

パート 8. 結論

プログラマーは、あなたの iCloud 記録に侵入して重要な情報を持ち出す準備ができているべきではありません。確実なパスワードを使用し、2 要素認証を有効にし、トリックに注意していると仮定すると、誰かがあなたの許可なしにあなたの記録に侵入することは疑わしいでしょう。

iCloud パスワードを頻繁に変更し、記録を保護する方法を見つけてください。プログラムが確実に優れていることを確認するだけです。常に用心深く注意を払うことが、大きな安心を得るために重要です。ひどい人たちはあなたの高度な機能にアクセスできないことに気づき、夕方頃にはぐっすり休むことができます。

このような記事をもっと見る