電話番号を簡単にリモートで複製する方法

Last updated:mar 04, 2024

目次

電話番号のクローン作成の概念は、デジタル的に相互接続された世界で注目を集めており、多様なニーズに対応するソリューションを提供します。この包括的なガイドでは、電話番号のクローンを作成する方法について説明します。また、関連するリスクについても説明し、効率的なツールを推奨します。

パート 1. クローン番号とは何ですか

携帯電話のクローン作成の核心は、電話番号を複製してさまざまなデバイスで同時に使用できるようにする複雑な手順です。このプロセスは単なる複製にとどまりません。これには、1 つの特定の電話番号にリンクされたデジタル ID 全体を注意深く複製することが含まれます。目的は、デジタル環境内で一卵性双生児を確立し、多様なプラットフォーム間での簡単なコミュニケーションを促進することです。

携帯電話のクローン作成の複雑さは、そのプロセスの微妙な違いにあります。デジタル複製は表面レベルの複製を超え、クローン番号があらゆる面で元の番号と同様に機能することを保証します。これには、電話番号だけでなく、通話記録、テキスト メッセージ、その他の関連情報を含む関連データのセット全体の複製が含まれます。

結果?オリジナルの番号と事実上区別がつかないクローン番号により、機能上の違いを認識することなく複数のデバイスでの使用が容易になります。

パート 2. 電話番号を簡単に複製する 3 つの方法

このパートでは、携帯電話番号を効果的に複製する3つの方法を紹介します。各方法の操作条件と具体的な手順についても説明します。

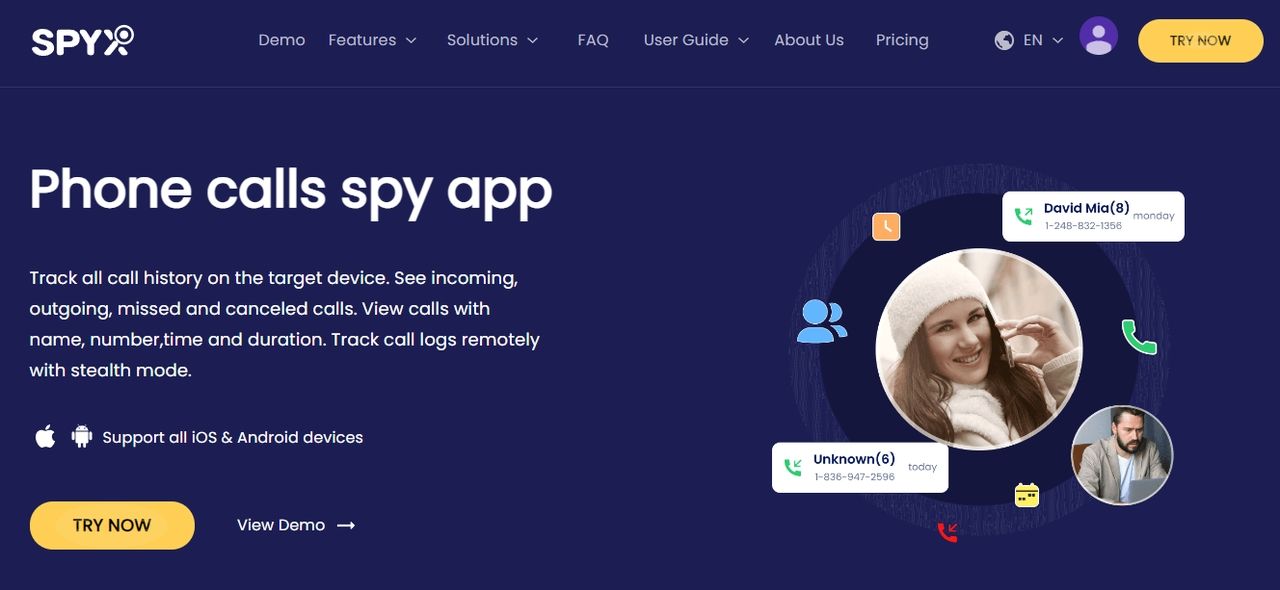

2.1. SpyX を介してリモートで電話番号のクローンを作成する方法

SpyX を使用すると、電話番号のクローンを含む、電話上のすべてのデータのリモート クローンを作成できます。SpyXはサードパーティツールですが、脱獄やroot化、ダウンロードをしなくても使えるソフトウェアです。また、ユーザーはプライバシー漏洩を心配する必要はありません。SpyX は銀行グレードのデータ送信テクノロジーを採用しており、100% のデータ セキュリティを提供します。

特徴

動作条件

- サブスクリプションが必要です。

具体的な手順

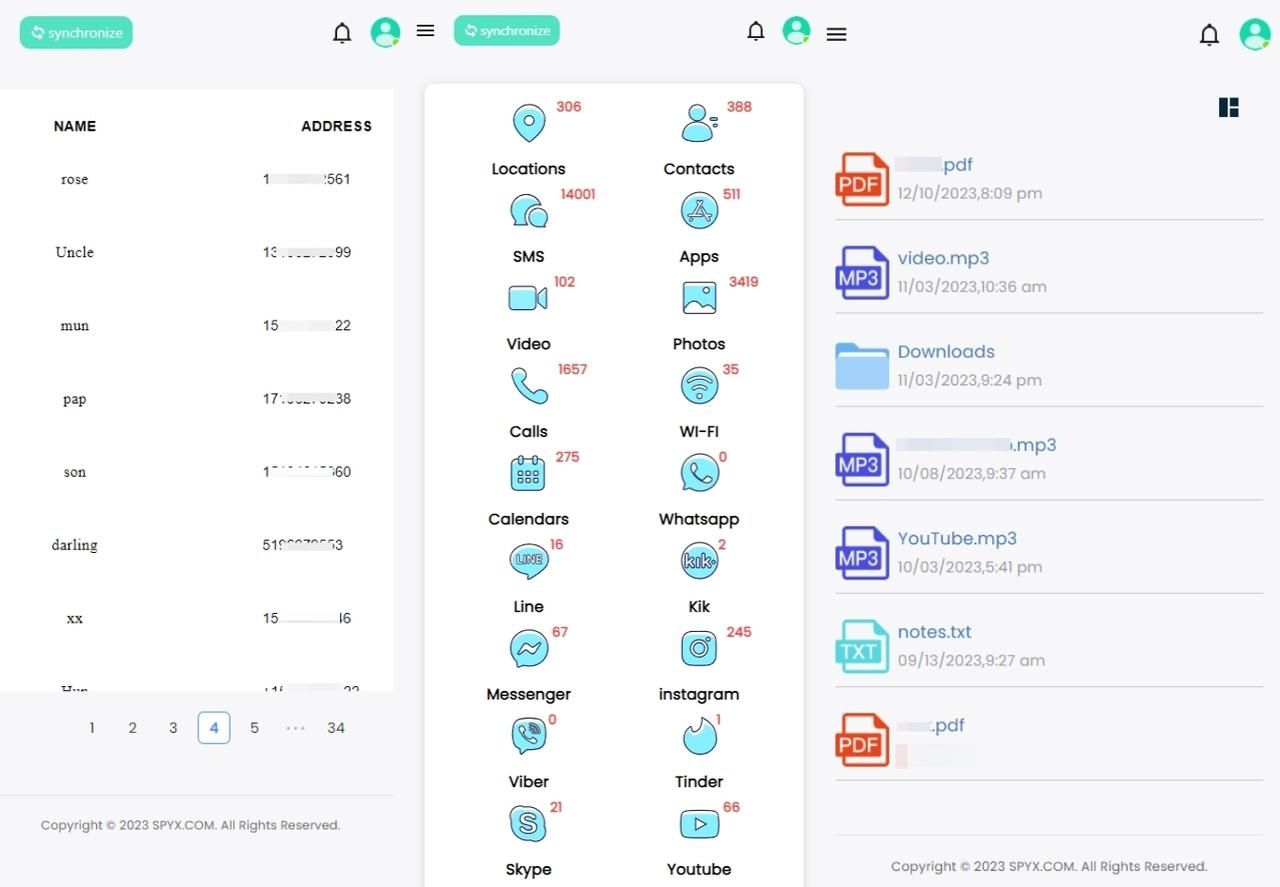

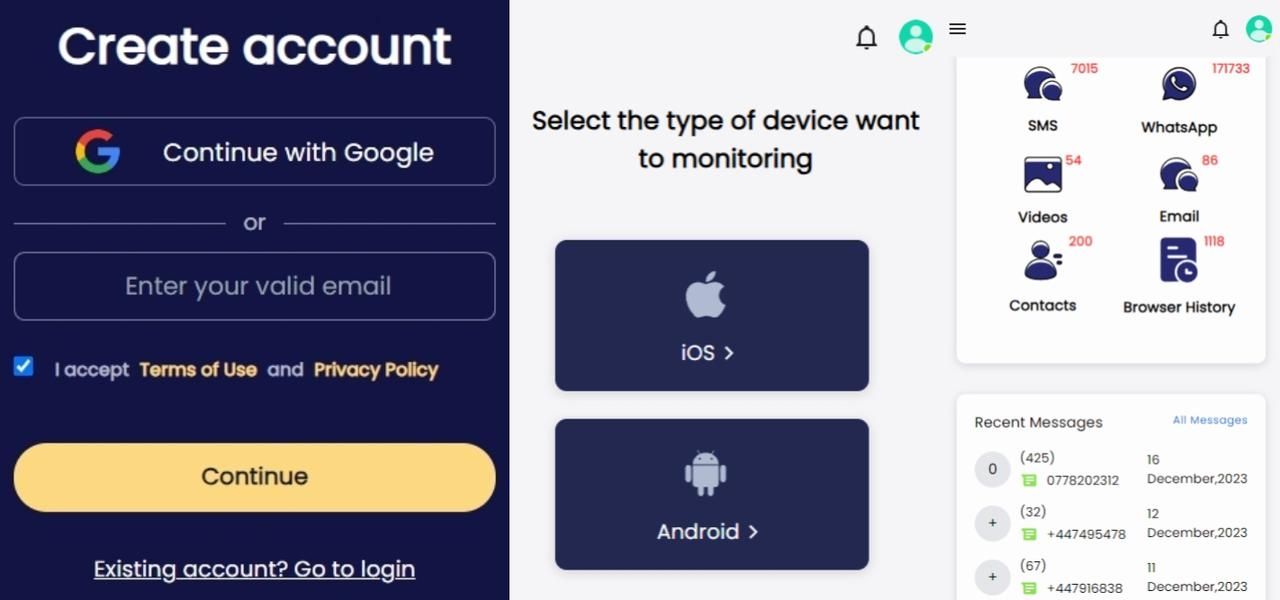

ステップ 1. まず、 SpyX Web サイトでアカウントを作成する必要があります。サブスクリプションを完了するには、Google メールまたはその他の有効なメールを使用できます。

ステップ 2. クローンを作成するターゲットデバイスを選択します。Android デバイスのクローンを作成している場合は、「Android」を選択します。それ以外の場合は、「iOS」を選択します。

ステップ 3.「データの同期」をクリックしてクローン作成を開始します。サイドバーまたはダッシュボードで「通話/連絡先」を見つけます。それをクリックすると、ターゲットデバイス上のすべての電話番号が表示されます。

2.2. バックアップ経由で番号のクローンを作成する方法

バックアップによる電話番号のクローン作成の世界を深く理解するには、クラウド バックアップ、ローカル コンピュータ ベースのバックアップ、データ保存用に設計されたサードパーティ アプリケーションなど、さまざまなバックアップ方法を深く理解する必要があります。各方法には独自の利点と考慮事項があり、ユーザーの多様なニーズと好みに対応します。

最近のスマートフォンにはクラウド バックアップが統合されていることが多く、ユーザーはデータをリモートに保存できます。これには、連絡先、通話記録、メッセージ、および電話番号に関連付けられたその他の重要な情報が含まれますが、これらに限定されません。一方、ローカル バックアップには、コンピュータまたは外部ストレージ デバイス上のデータの保存が含まれます。

これにより、ユーザーは自分の情報をより詳細に制御できるようになります。バックアップ用に設計されたサードパーティ製アプリケーションは追加機能を提供します。ユーザーは、保存および複製したいデータを選択できます。

動作条件

バックアップによって電話番号のクローンを作成するには、ユーザーは特定の条件を満たす必要があります。

- バックアップは最新のものである必要があります。

- また、包括的であり、ターゲット デバイスと互換性がある必要があります。

- 最近のバックアップでは、クローン番号に最新の情報が反映されていることを保証し、完全性により関連データのレプリケーションを保証します。

- 新しいデバイスにシームレスに統合するには、オペレーティング システムやデバイス モデルなどの互換性要素も考慮する必要があります。

クローン作成プロセスを成功させるには、これらの条件を満たすことが不可欠です。

具体的な手順

バックアップによるクローン作成プロセスの実行には、ユーザーがシームレスに実行できる特定の手順が含まれます。

- バックアップの作成: 元のデバイスでバックアップ プロセスを開始し、必要なデータがすべて含まれていることを確認します。

- ターゲットデバイスに転送: クラウド ストレージ、USB 接続、外部ストレージなどの適切な方法を使用して、バックアップ ファイルをターゲット デバイスに転送します。

- バックアップから復元します: ターゲット デバイスで、バックアップ ファイルを使用して復元プロセスを開始します。この手順は、使用するデバイスとバックアップ方法によって異なります。

- 検証: テスト通話を行ったり、メッセージを送信したり、その他の関連データをチェックしたりして、クローン番号の機能を確認します。

これらの特定の手順に従うことで、ユーザーはバックアップを通じて電話番号のクローンを効果的に作成し、ターゲット デバイス上に複製されたデジタル ID を作成できます。

2.3. SIMカードを使用して電話番号をコピーする方法

SIM カードを使用して電話番号をコピーすることは、複製機能を求めるユーザーに簡単で実用的なソリューションを提供します。加入者識別モジュール (SIM) カードは、小型チップを介して携帯電話の携帯ネットワークへの接続として機能し、このプロセスにおいて重要な役割を果たします。

SIM カードは通常、電話サービスのアクティブ化に関連付けられており、ユーザーの ID や連絡先の詳細などの重要な情報が保存されています。電話番号が重複する可能性を理解するには、携帯電話ネットワークでの通信を容易にするこの控えめなチップの重要性を認識する必要があります。

動作条件

- SIM カードで電話番号のコピーを開始する前に、SIM カードとの互換性を確認して、デバイスがスムーズに動作することを確認してください。

- 最近のスマートフォンのほとんどには SIM カード スロットがありますが、これを確認することが不可欠です。

- 必要なソフトウェアやアプリを確認し、必要に応じて設定を調整します。

- SIM カードが機能し、正しく挿入され、デバイスに認識されていることを確認します。

具体的な手順

導入と動作条件の理解で基礎が整ったので、SIM カードを使用して電話番号をコピーするための具体的な手順を見ていきましょう。

- デバイス設定にアクセスします: まず、ユーザーはデバイスの設定にアクセスする必要があります。デバイスのインターフェイスに応じて、「SIM カード」または「電話」の設定を見つけることができます。

- SIM カード管理オプションを見つけます: これらの設定内で、ユーザーは SIM カードから連絡先を管理またはコピーするためのオプションを見つけることができます。

- 連絡先のコピー機能を有効にします: この機能をアクティブにすると、コピー プロセスが開始され、デバイスは選択された連絡先またはすべての連絡先を SIM カードから電話の内部ストレージに転送します。多くの場合、ユーザーは複製する特定の連絡先またはバッチを選択するように求められます。

- 相互検証操作の成功: コピープロセスが完了したら、電話の連絡先リストをチェックして、操作が成功したかどうかを相互検証することをお勧めします。

- シームレス統合: この最後のステップでは、コピーした電話番号がデバイスにシームレスに統合され、使用できる状態になっていることを確認します。

ここで説明する具体的な手順は、ユーザーにとって実践的なガイドとして機能し、プロセスをわかりやすくし、SIM カードを使用して電話番号を効率的にコピーできるようにします。

パート 3. 番号クローンのリスクとは何ですか

電話番号のクローン作成というアイデアは、最初は便利な解決策のように思えるかもしれませんが、ユーザーはこの行為に伴う固有のリスクを認識する必要があります。自分の携帯電話が複製されているかどうかを確認する方法を疑問に思うかもしれません。

- 個人情報の盗難

番号のクローンを作成すると、ユーザーが個人情報を盗難される可能性があります。クローン番号は、悪用された場合、さまざまな詐欺行為に悪用される可能性があります。このようなリスクは、単なる不便をはるかに超えて広がります。

これは、ユーザーの個人的および経済的安全に明らかな脅威をもたらします。このため、クローン番号を検討する際には、個人が注意を払うことが最も重要です。

- プライバシーの侵害

番号を複製する行為は、ユーザーのプライバシーに重大なリスクをもたらします。悪意のある組織が個人のメッセージや通話に不正にアクセスすることで、機密情報を悪用する可能性があります。このプライバシーの侵害はデジタル世界を超えています。

ユーザーの実世界のインタラクションに影響を与える可能性があります。このようなプライバシー侵害の潜在的な結果を理解すると、クローン番号の必要性と安全性を評価することの重要性が浮き彫りになります。

- 法的影響

電話番号のクローン作成には法的な影響がないわけではありません。ユーザーは、この行為がプライバシー侵害、詐欺、不正アクセスに関連する重大な罪につながる可能性があることに注意する必要があります。法的影響は、単なる個人的な影響を超える可能性があります。

これらは個人に経済的および評判の両方に影響を与える可能性があります。この側面は、ユーザーが潜在的なリスクと期待されるメリットを比較検討する必要性を強調しています。クローン番号の法的影響を軽視すべきではないことを理解することが重要です。

パート 4. 結論

肝心なのは、電話番号クローンの複雑な世界をナビゲートするには、有効性とセキュリティのバランスをとる方法の必要性が強調されるということです。SpyX は、その包括的な機能により単なる番号のクローン作成を超えた最適なソリューションとして登場します。

この多用途性により総合的なデジタル ソリューションが保証され、SpyX が信頼できるツールとして強化されます。プライバシー保護は、プライバシーの懸念が支配する状況における SpyX の信頼性をさらに強固なものにします。リモート操作とリアルタイムのデータ同期の利便性が SpyX の魅力を高め、ユーザーは離れた場所から安全にデータを管理できます。

本質的に、SpyX は、包括的なデジタル データ管理のための安全で使いやすいプラットフォームであるだけではありません。これは、番号を効率的に複製するために推奨される選択肢になります。

パート 5. 電話番号の複製に関するよくある質問

どの電話クローンが最適ですか?

電話クローンの選択は、個々のニーズによって異なります。SpyX はその多用途性で注目されており、単なる番号のクローン作成を超えた包括的な機能を提供します。

2 つのデバイスで同じ電話番号を使用できますか?

いいえ、電話番号は 1 つのデバイスに固有のものです。2 つのデバイスで同じ番号を使用しようとすると、接続の問題やサービスの中断が発生する可能性があります。

電話番号が複製されたらどうなりますか?

携帯電話番号が複製されると、通話履歴が監視され、銀行口座番号、ソーシャル メディア情報などを含む個人情報や個人データにアクセスできる可能性があります。また、あなたの携帯電話番号を詐欺行為に使用し、経済的損失を招く可能性があります。また、あなたの携帯電話番号が違法行為に使用された場合、法的紛争に巻き込まれる可能性もあります。

なぜ誰かが私の電話番号のクローンを作成するのでしょうか?

合法的な目的で携帯電話のクローンを作成したい人もいるかもしれません。たとえば、親は子供の通信活動を監視して安全を確保するために、子供の携帯電話番号のクローンを作成したい場合があります。雇用主は、企業ネットワークのセキュリティを維持するために、会社のデバイスでの従業員の通信活動を監視するために、従業員の携帯電話番号のクローンを作成する場合があります。

法執行機関または緊急対応チームは、緊急時に援助を提供するために、個人の位置を追跡または特定するために、個人の携帯電話番号のクローンを作成する場合があります。

携帯電話のクローン作成ソフトウェアは安全ですか?

実際、市場に出回っているすべての携帯電話クローン ソフトウェアが安全であるわけではありません。したがって、ソフトウェアの開発者と意図に注意を払う必要があります。高い安全性と先進技術を備えたSpyXフォントラッカーは、世界中のお客様から信頼を得ています。

あなたが知らないうちに、誰かがあなたの携帯電話のクローンを作成することができますか?

はい、ユーザーは SpyX などのステルス モードを備えた高度なスパイ ソフトウェアを使用できます。目に見えず、検出されずに実行することができます。ユーザーはこれを使用して、対象の携帯電話のデータ情報をリアルタイムで監視することができ、監視対象者には知られることはありません。

このような記事をもっと見る