Scopri come tracciare LINE e impedire che LINE venga tracciato

Last updated:7월 11, 2024

Sommarios

Monitorare LINE, un'app di chat utilizzata da moltissime persone, è molto pericoloso perché può rivelare informazioni private e mettere a rischio gli utenti.

Esistono diversi modi in cui i tracker potrebbero provare ad accedere agli account LINE, indipendentemente da quanto sia popolare l'app.

Questo articolo riguarda come proteggere il tuo account LINE dal tracciamento. Esamina i metodi più diffusi per tracciare LINE, come SpyX crack e undetectable browser crack.

Parte 1. Che cosa è la traccia LINE

Una "LINE track" è quando qualcuno modifica o prende il controllo del tuo account LINE senza il tuo permesso. Nella maggior parte dei casi, infrangono la legge per farlo.

Esistono diversi modi in cui i tracker possono entrare negli account LINE: tramite app spia come SpyX crack, attacchi brute-force, phishing o malware.

Una volta che qualcuno entra nel tuo account LINE, può leggere i tuoi messaggi, rubare le tue informazioni private e fare altre cose male.

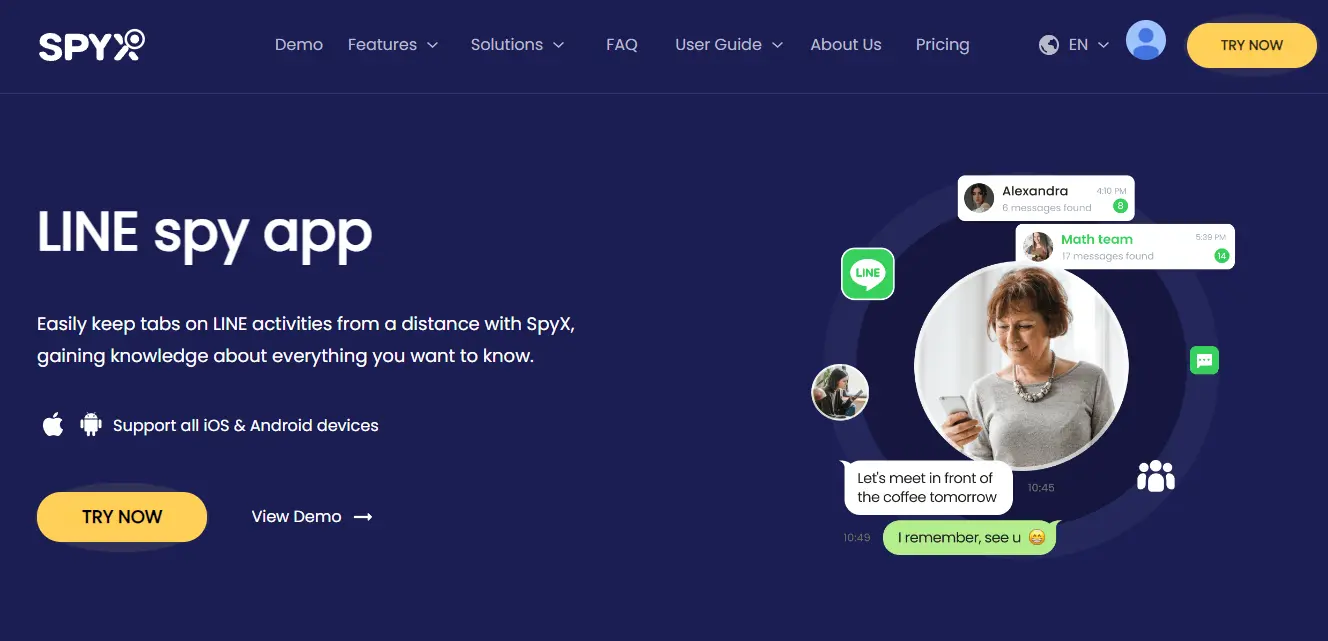

Parte 2. Come funzionano i tracker LINE: prendendo come esempio SpyX

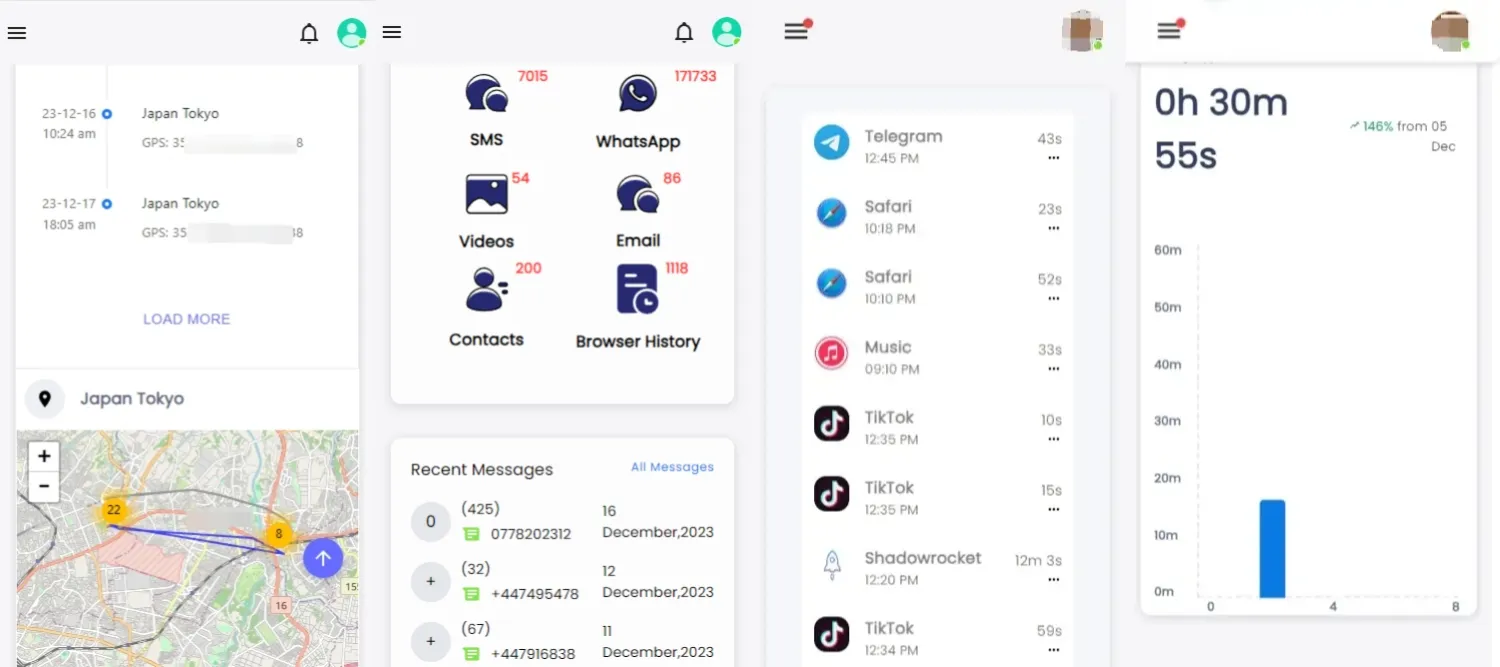

SpyX è un'app spia per telefoni che ti consente di ascoltare e registrare le conversazioni sui telefoni. Con SpyX si possono fare delle cose buone, come tenere d'occhio i lavoratori o i bambini.

Ma è stato anche utilizzato per tracciare account LINE e altri luoghi. Funziona senza essere visto, quindi l'utente può accedere a diversi tipi di informazioni senza che il bersaglio lo sappia.

La funzione LINE di SpyX

SpyX offre funzioni specifiche progettate per monitorare l'attività LINE. Puoi tenere traccia dei messaggi LINE, dei registri delle chiamate, dei contatti e dei file multimediali condivisi all'interno dell'app.

Questa funzionalità rende SpyX uno strumento efficace per chi vuole tracciare LINE o tenere traccia delle comunicazioni di qualcuno sulla piattaforma.

Come tracciare la LINE di qualcuno usando SpyX

Per usare SpyX per attaccare LINE, non è necessario scaricare e installare l'app. SpyX è un programma che non richiede jailbreaking, quindi diventa più facile tracciare LINE con esso.

I suoi passaggi sono i seguenti:

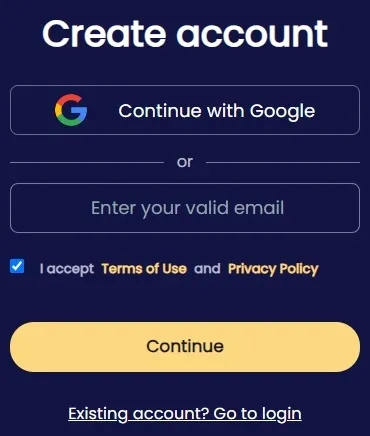

Fase 1. Per utilizzare SpyX per tracciare la LINE di qualcuno, devi prima registrare un account sul suo sito web.

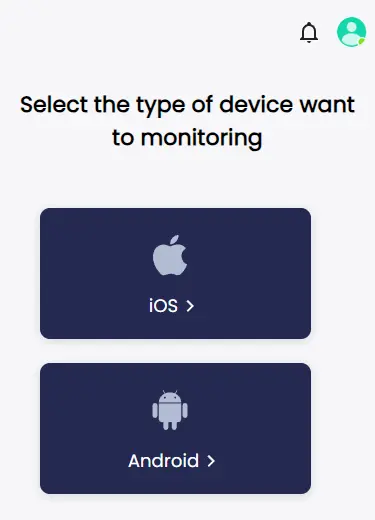

Fase 2. Associa il telefono cellulare che vuoi tracciare a LINE. Puoi scegliere di associarlo tramite un account cloud, il che elimina la necessità di installare un'app sul telefono di qualcuno.

Non verrà visualizzato nella schermata iniziale o nell'elenco delle app, quindi la persona monitorata non se ne accorgerà.

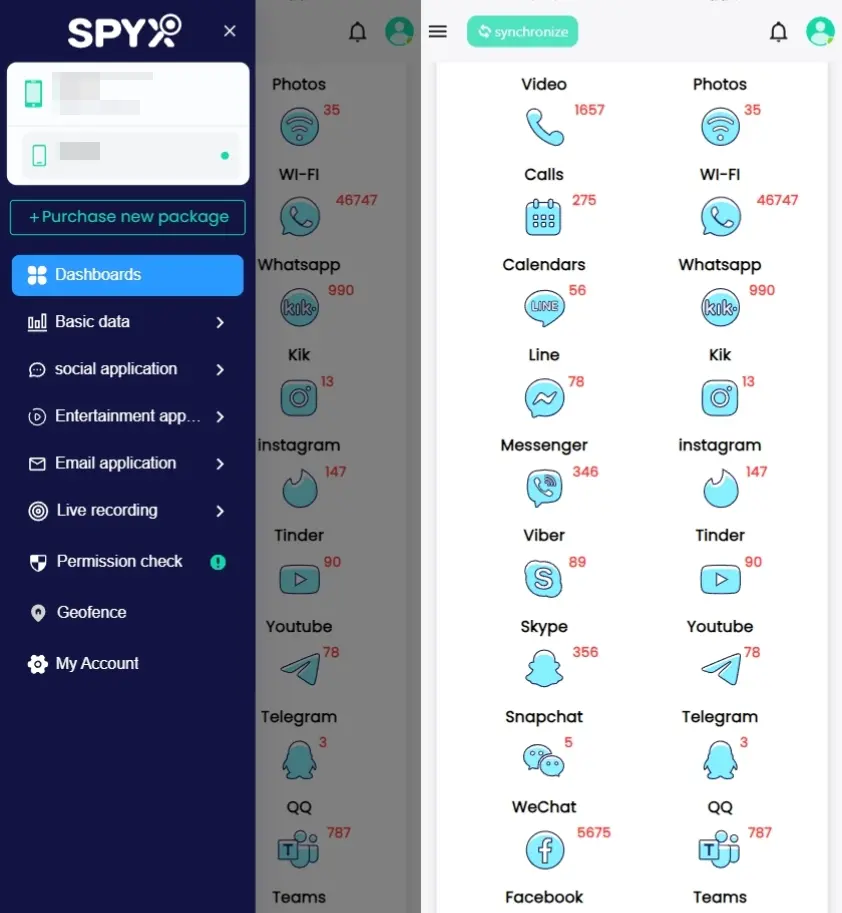

Passaggio 3. Una volta configurato SpyX, inizierà a sincronizzare le informazioni dal dispositivo. Le chat di LINE, i registri delle chiamate, le informazioni di contatto e i contenuti multimediali che condividi fanno tutti parte di esso. I dati vengono quindi trasferiti al telefono tramite crittografia.

Altre funzioni di SpyX

La maggior parte delle volte, SpyX viene utilizzato per tracciare LINE, ma può essere utilizzato anche per spiare altri dati! Ecco alcuni di questi vantaggi extra:

I maggiori vantaggi dell'utilizzo del tracker SpyX LINE

Monitoraggio remoto : basta una connessione Internet e puoi usare SpyX per visualizzare i dati del telefono di qualcuno in qualsiasi momento e ovunque.

Non rilevato: non è possibile per il target trovare SpyX. Poiché non richiede download e installazione, non lascia messaggi o icone di app, quindi è improbabile che venga trovato e non verrà rilevato dal software di rilevamento.

Non c'è bisogno di Jailbreak o Root: alcune altre app spia hanno bisogno che il dispositivo sia tracciato o rootato per funzionare. SpyX invece no. Se esegui il jailbreak o il root di un iPhone, spesso lo esponi ad altri rischi per la sicurezza e può annullare la garanzia.

Parte 3. Altri modi per i tracker di decifrare LINE

Esistono diversi metodi per i tracker per entrare negli account LINE. Gli attacchi brute-force alle password sono un esempio di metodo semplice.

I piani di ingegneria sociale sono un esempio di metodo duro. Devi conoscere questi metodi per fermare i tracker e i rischi che ne derivano.

Ecco cosa fanno di solito i tracker per entrare in LINE. Spiegherò rapidamente ognuno di essi. Ricorda che dovresti usare questi metodi solo per saperne di più sulla sicurezza o per rendere le persone più consapevoli di qualcosa.

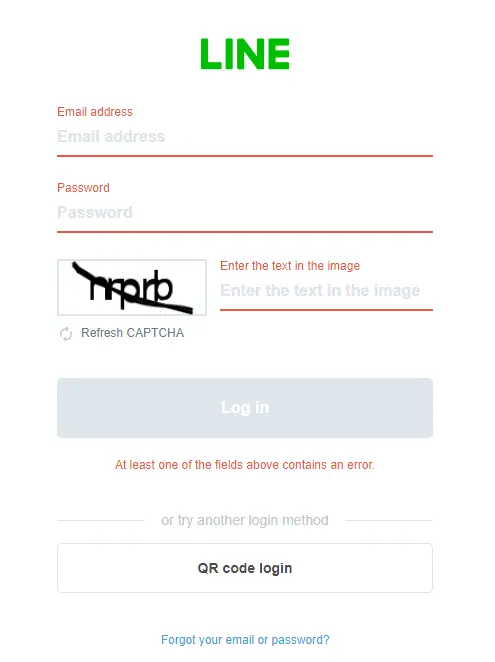

Tentare di indovinare o forzare brutalmente la password di un utente

I tracker spesso cercano di indovinare le password degli utenti LINE perché è facile per loro entrare. Per farlo, un modo è usare la forza bruta.

In questi tipi di tracce, i computer provano fino a un milione o mille password diverse finché non trovano quella giusta. I dizionari delle password hanno elenchi di password comuni che i tracker potrebbero usare.

Potrebbero anche usare algoritmi per esaminare le informazioni sugli utenti e indovinare possibili password. Potrebbe volerci un po', ma i tentativi di forza bruta possono funzionare se la password dell'utente è debole o basata su schemi semplici da capire.

Le password non sicure, come "123456" o "password", facilitano l'accesso degli account da parte dei tracker. Chi desidera proteggersi dagli attacchi brute-force dovrebbe creare password complesse che includano lettere maiuscole e minuscole, simboli e sia lettere maiuscole che minuscole.

Phishing

Le persone spesso utilizzano account che sono stati violati per accedere agli account LINE. Parte di questo piano consiste nell'inviare e-mail, messaggi di testo o post sui social media falsi che assomigliano a quelli reali.

L'autore dell'attacco vuole che gli utenti rivelino i propri dati di accesso o facciano clic su collegamenti pericolosi. I cattivi vogliono che le persone dicano loro qualcosa di segreto che gli permetterà di accedere al tuo account LINE.

Le persone dovrebbero fare attenzione a non fornire informazioni personali nei messaggi che non hanno richiesto o a non fare clic su collegamenti provenienti da fonti di cui non si fidano.

Malware

I tracker possono utilizzare virus, trojan e altri software dannosi che i dispositivi degli utenti riescono a infiltrare nel loro account LINE.

Il malware può entrare nel tuo dispositivo ed effettuare l'accesso, registrare ciò che scrivi o ottenere informazioni private che hai salvato su di esso. La persona che esegue questa operazione potrebbe vedere l'account LINE e le informazioni private dell'utente.

Il malware può essere diffuso da molti modi, come file di posta elettronica infetti, siti Web pericolosi e app che sono state compromesse.

Può raccogliere dati in background e inviarli al ladro una volta configurato. Segui questi suggerimenti sulla sicurezza e utilizza anche gli strumenti di sicurezza.

Attacchi di ingegneria sociale

Trucchi o minacce vengono utilizzati per ottenere informazioni private dalle persone. Questo è noto come “ingegneria sociale”.

I tracker potrebbero fingersi persone reali, come addetti al servizio clienti, amministratori LINE o personale tecnico, per indurre le persone a fornire loro le proprie informazioni di accesso o altri dati personali.

Fingendosi qualcun altro, gli ingegneri sociali cercano di indurre le persone a rivelare dettagli privati.

Sfruttamento delle vulnerabilità del sistema

I tracker possono anche entrare negli account LINE tramite bug noti nell'app o nel sistema operativo. Per farlo in questo modo, devi trovare bug nello strumento che consentono alle persone di modificare i dati o di entrare senza permesso.

A volte i tracker usano strumenti difficili da comprendere per trovare queste falle e accedere ai sistemi LINE o ai telefoni degli utenti. Bisogna essere abili e avere determinati strumenti per usare le falle in un sistema contro qualcun altro.

Gli utenti dovrebbero sempre assicurarsi che le loro app e i loro sistemi operativi siano aggiornati per proteggersi da questo tipo di attacchi.

Parte 4. Come sapere se la tua LINE è stata tracciata

Quando le persone violano LINE, possono accadere cose brutte, come il furto di dati e identità. Non appena qualcuno irrompe senza permesso, è necessario impedire immediatamente ulteriori danni.

Questi sono i segni più probabili che qualcuno sia entrato nel tuo account LINE. Puoi proteggere il tuo account più velocemente con questi segnali e sarà meno probabile che accadano cose brutte.

Attività insolita

Nella maggior parte dei casi, il primo segno di un attacco informatico è un comportamento strano nel tuo account LINE. Ciò può includere messaggi inviati ai tuoi amici all'improvviso, modifiche al tuo profilo o comportamenti strani nelle chat di gruppo.

Se vedi conversazioni o azioni che non hai avviato tu, è un chiaro segno che qualcun altro potrebbe essere in grado di accedere al tuo account.

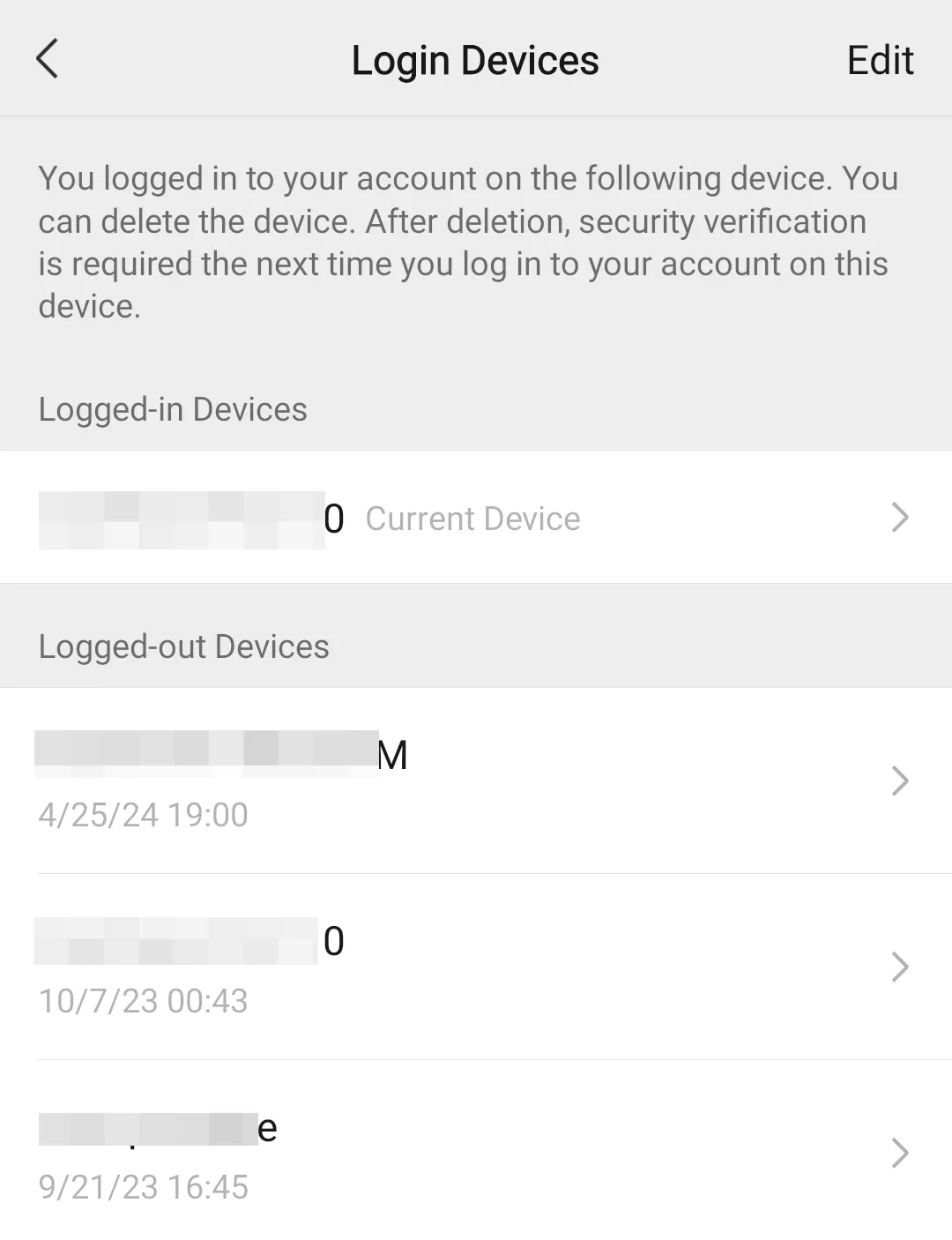

Accesso non autorizzato e dispositivi non riconosciuti

Durante l'utilizzo di LINE, puoi vedere quali dispositivi sono collegati al tuo account. Qualcuno potrebbe entrare in casa se trovi gadget che non vengono riconosciuti o se riesci ad entrare da luoghi a cui non sei abituato.

Gli hacker spesso leggono gli account in questo modo e gli utenti non se ne rendono nemmeno conto. Tenere d'occhio i tuoi gadget connessi può aiutarti a notare eventuali comportamenti strani.

Cambio di password

Probabilmente qualcuno ha violato il tuo account se ricevi un messaggio che informa che la tua password LINE è stata modificata senza la tua autorizzazione.

Questo potrebbe accadere se qualcuno ha ottenuto le tue informazioni di accesso e le ha modificate in modo che tu non possa accedere al tuo account. È un grosso problema che la tua password sia stata modificata senza il tuo permesso. Deve essere risolto subito.

Messaggi o chiamate strane, e-mail sospette

Se ricevi un messaggio che ti informa che la tua password LINE è stata modificata senza la tua autorizzazione, è probabile che qualcuno abbia monitorato il tuo account.

Questo potrebbe accadere se qualcuno avesse ottenuto le tue informazioni di accesso e le avesse modificate, impedendoti di accedere al tuo account. È molto grave che qualcuno abbia modificato la tua password senza il tuo permesso. Dovrebbe essere risolto subito.

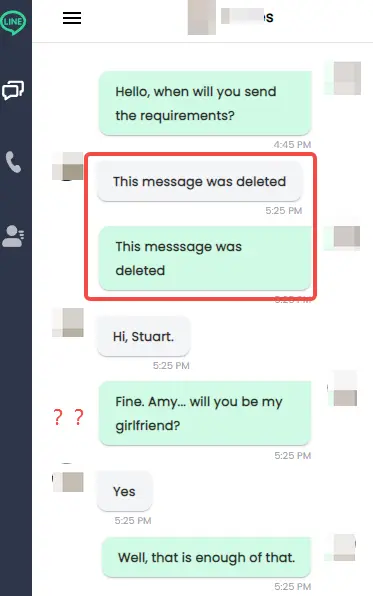

Dati mancanti o cancellati

Se perdi chat, amici o file multimediali dal tuo account LINE, qualcuno potrebbe aver apportato modifiche.

Per motivi di privacy, i tracker spesso cancellano le prove delle loro azioni, il che può portare alla perdita di dati. Vale la pena fare più ricerche se si scopre che file o lettere importanti sono andati persi.

Ulteriori segnali di tracciamento

Oltre ai punti sopra menzionati, ci sono altri indicatori che possono suggerire una traccia LINE:

Comportamento insolito dell'app: l'app LINE potrebbe essere stata tracciata o infettata da malware se si comporta in modo strano, rallenta o si blocca spesso.

Aumento dell'utilizzo dei dati: un aumento improvviso dell'utilizzo dei dati potrebbe indicare che uno spyware o un'app di tracciamento è attivo e sta inviando dati a un tracker.

Disconnessioni impreviste: se il tuo account LINE si disconnette senza preavviso, potrebbe significare che qualcun altro sta cercando di sostituirti.

Parte 5. Come proteggere il tuo account LINE dal tracciamento

Dovresti proteggere il tuo account LINE in modo che nessuno possa accedere ai tuoi dati personali o ascoltare le tue chat.

Possono entrare nel tuo account LINE in vari modi, ma puoi proteggerlo e rendere meno probabile che qualcuno lo tracci. Per mantenere al sicuro il tuo account LINE, fai queste cose fondamentali.

Utilizzare una password complessa

Le persone che vogliono tracciare ci proveranno, ma una password forte le fermerà per prime. Assicurati che la tua password sia grande, difficile da indovinare e unica.

Deve avere lettere grandi, numeri, simboli, lettere (maiuscole e minuscole) e lettere. Non usare cose che sono semplici da capire, come compleanni, parole note o brevi stringhe di numeri come "12345".

Potresti usare un generatore di password per creare password lunghe e proteggerle.

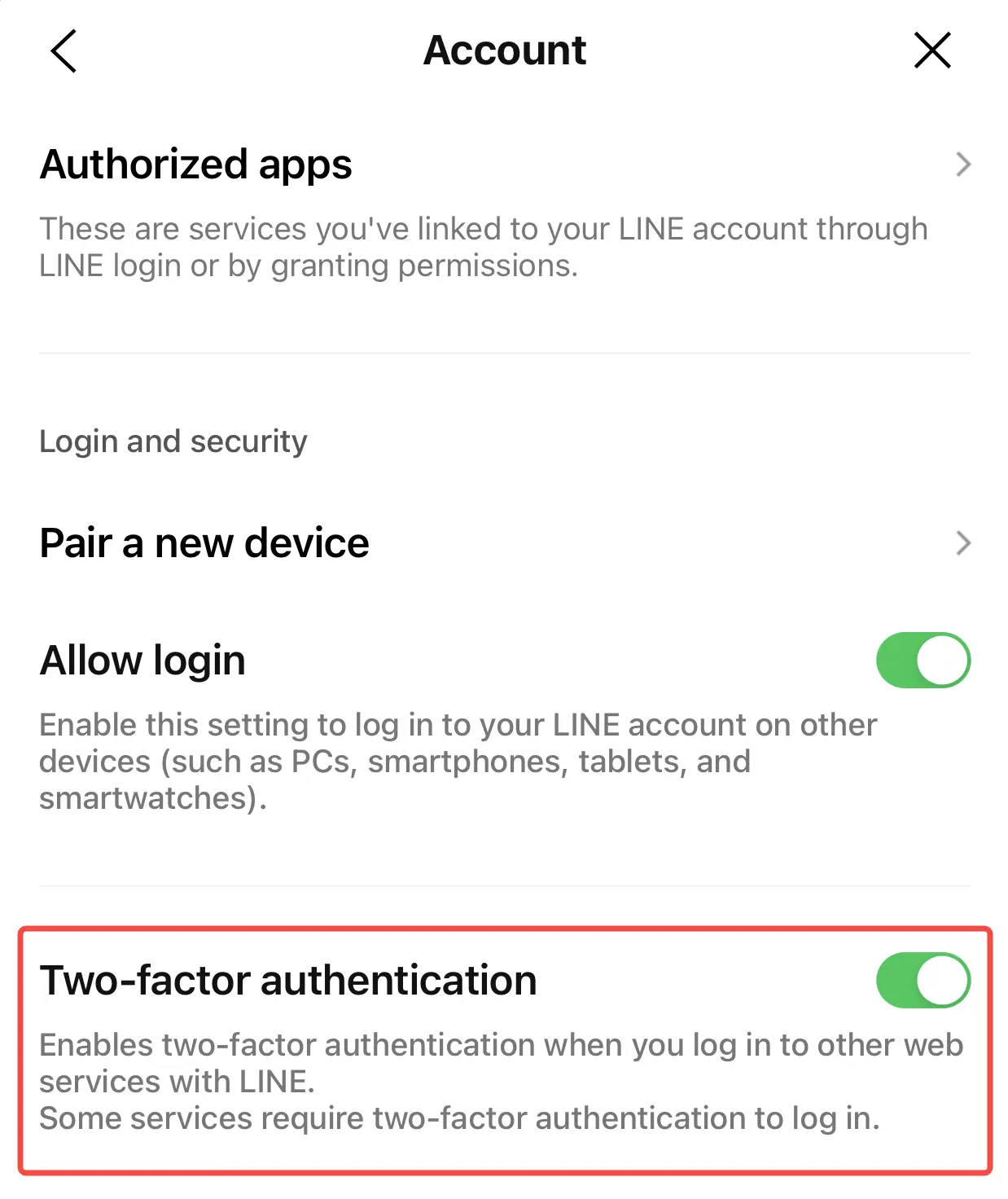

Abilita la verifica in due passaggi

Aggiungere la verifica in due passaggi al tuo account LINE lo rende ancora più sicuro. In questo caso, devi inserire sia la tua password che un codice di verifica che è stato inviato al tuo telefono o alla tua email per accedere al tuo account.

Dopo questo passaggio, sarà molto più difficile per le persone che conoscono la tua password entrare. Quindi, vai alle impostazioni di sicurezza di LINE e segui i passaggi indicati lì.

Mantenere il software aggiornato

Per restare al sicuro, è meglio tenere aggiornati i propri strumenti. I tracker potrebbero usare falle di sicurezza e bug che gli utenti possono risolvere.

Assicurati sempre che sia l'app LINE che il sistema sul tuo dispositivo siano le versioni più recenti. Tieni d'occhio le modifiche e apportale subito. Questo è ciò che manterrà la tua attività al sicuro.

Attenzione ai tentativi di phishing

I trucchi sono spesso usati da persone che vogliono entrare nel tuo account LINE. Fai attenzione a email, SMS o link che sembrano sospetti o che chiedono informazioni personali.

Spesso le persone forniscono ai tracker le proprie informazioni di accesso o cliccano su link che sono dannosi per loro quando li phishingano. Non cliccare su link che persone che non conosci o di cui non ti fidi ti inviano tramite SMS.

Scarica l'app LINE e tutti gli aggiornamenti da fonti ufficiali

Le tracce sono spesso utilizzate da persone che vogliono entrare nel tuo account LINE. Fai attenzione a e-mail, SMS o link che sembrano sospetti o che richiedono informazioni personali.

I tracker possono facilmente convincere le persone a fornire loro le proprie informazioni di accesso o a cliccare su link che potrebbero essere dannosi, truffandoli. Non cliccare su link di persone che non conosci o di cui non ti fidi.

Controlla periodicamente l'attività del tuo account LINE

Esaminare regolarmente l'attività del tuo account LINE può aiutarti a trovare accessi che non hai effettuato o che non hanno senso. Controlla l'elenco dei dispositivi collegati per vedere se qualcuno di essi è nuovo per te.

Togli dalla stanza tutto ciò che non dovrebbe esserci e cambia subito la tua password. Essere attenti in questo modo può aiutarti a trovare possibili falle nella sicurezza in anticipo.

Disconnettersi dai dispositivi non utilizzati

LINE può essere utilizzato su più di un dispositivo, ma assicurati di disconnetterti da quelli che non stai utilizzando. Nessun altro dovrebbe riuscire ad entrare se lasci il tuo account aperto su computer che non stai utilizzando.

LINE dovrebbe essere disattivato su tutti tranne quello che stai usando ora. È meno probabile che qualcuno utilizzi il tuo telefono per accedere al tuo account senza il tuo permesso quando non lo usi.

Ulteriori suggerimenti per proteggere il tuo account LINE

Prima di seguire i passaggi principali sopra indicati, potresti prendere in considerazione anche queste altre idee per rendere più sicuro il tuo account LINE:

Evita di condividere informazioni personali: prima di pubblicare qualcosa online, pensa a cosa vuoi dire. Questo è particolarmente importante se si tratta di un luogo pubblico come una pagina web o un gruppo. I ladri possono usarli per cercare di scoprire le tue password o domande di sicurezza.

Utilizza un software di sicurezza: installa un software di sicurezza o antivirus sui tuoi dispositivi per rilevare spyware ed eliminare malware o bug che potrebbero tentare di accedere al tuo account LINE.

Proteggi i tuoi dispositivi: mantenendo al sicuro i tuoi dispositivi elettronici impedirai ad altri di accedervi senza il tuo permesso. Gli intrusi non possono accedere al tuo telefono se utilizzi blocchi schermo, lettori di impronte digitali o riconoscimento facciale.

Parte 6. Domande frequenti sul tracciamento LINE

D1: In che modo i tracker monitorano un account LINE?

Le tracce possono entrare in un account LINE in diversi modi. Possono usare SpyX o un altro programma che deve essere installato fisicamente sul dispositivo che vogliono spiare.

Una volta installato, il software può tenere traccia di messaggi di testo, registri delle chiamate e altre informazioni private in modalità stealth. Utilizzano anche tattiche di forza bruta e phishing per convincere le persone a fornire le proprie informazioni di accesso.

Il phishing è l'atto di inviare email false alle persone per convincerle a fornire le proprie informazioni di accesso. I tracker spesso entrano negli account LINE utilizzando malware e ingannando le persone affinché forniscano loro informazioni.

D2: Come posso sapere se il mio account LINE è stato tracciato?

Ci sono alcuni indizi che qualcuno è entrato nel tuo account LINE. Il tuo account potrebbe essere stato tracciato se noti attività strane, come messaggi inviati dal tuo account che non hai inviato.

Altri segnali sono modifiche inaspettate alla password, dispositivi non menzionati nella cronologia di accesso, dati che scompaiono o vengono eliminati e chiamate o messaggi di testo senza senso da parte di amici.

D3: Cosa devo fare se il mio account LINE è stato tracciato?

Se ritieni che il tuo account sia stato tracciato, è importante cambiare subito la tua password LINE con una complessa e univoca.

Per rendere le cose ancora più sicure, attiva la verifica in due passaggi. Guarda i tuoi accessi passati al tuo account e sbarazzati di tutti i gadget che non sono riconosciuti.

Controlla le informazioni del tuo account per verificare se ci sono modifiche non apportate da te, come modifiche alle informazioni del profilo o agli amici.

Non cliccare su link sospetti o che forniscono informazioni personali se pensi che si tratti di phishing.

Parte 7. Conclusione

Esistono molti modi in cui i tracker possono accedere agli account LINE, ad esempio utilizzando il tracker SpyX LINE, tramite forza bruta, phishing, malware, ingegneria sociale o difetti di sistema.

Nella vita quotidiana, presta attenzione a controllare regolarmente l'utilizzo del tuo software per garantire la sicurezza dei dati.

More Articles Like This

Smetti di preoccuparti iniziando con SpyX