Die 10 besten Überwachungs-Apps für das iPhone | Ultimativer Test von 2025

Last updated:12월 25, 2024

Inhaltsverzeichnis

Welche ist die beste Überwachungs-App für das iPhone? Nachdem Sie so viele Testberichte gelesen haben, fällt es Ihnen immer noch schwer zu sagen, welche iPhone-Überwachungs-App Ihren Anforderungen am besten entspricht. Es scheint, als würde Ihr iPhone verfolgt. Was sind einige Anzeichen dafür, dass Ihr iPhone verfolgt wird? Wenn es tatsächlich verfolgt wird, was sollten Sie tun? Wenn Sie diese Fragen beunruhigen, herzlichen Glückwunsch, Sie sind hier genau richtig! Dieser Artikel beantwortet alle Ihre Fragen zur iPhone-Überwachung!

Teil 1. Kurzzusammenfassung der besten Überwachungs-App für das iPhone

Hier ist eine detaillierte Tabelle mit einem Vergleich der am besten bewerteten Überwachungs-Apps für iPhones, die Ihnen die einfache Auswahl der richtigen App erleichtert.

【Hinweis: Sie können in dieser Tabelle nach links und rechts scrollen, um weitere Informationen zu erhalten.】

| Überwachungs-App | Top 3 Funktionen | Kostenlose Testversion oder Demo | Unterstützte Systeme |

| SpyX |

| Kostenlose Demo. | Unterstützt alle iOS-Systeme. |

| Sicher |

| Kostenlose Demo. | Unterstützt alle iOS-Systeme. |

| Kidsguard Pro |

| Kostenlose Demo. | Unterstützt iOS 12–14. |

| mSpy |

| Kostenlose Demo. | Unterstützt alle iOS-Systeme. |

| Eyezy |

| Kostenlose Demo. | Unterstützt alle iOS-Systeme. |

| Webwatcher |

| Keine kostenlose Testversion oder Demo. | Unterstützt iOS 6.0 oder höher. |

| Spylix |

| Kostenlose Demo. | Unterstützt alle iOS-Systeme. |

| Finde mein iPhone |

| Frei | Unterstützt alle iOS-Systeme. |

| Finde meine Freunde |

| Frei | Unterstützt alle iOS-Systeme. |

| Google Maps |

| Frei | Unterstützt alle iOS-Systeme. |

Als Nächstes werde ich detaillierte Tests der einzelnen iPhone-Überwachungssoftware durchführen, um Ihnen ein tieferes Verständnis zu ermöglichen.

Teil 2. Die beste iPhone-Überwachungs-App im Test – Review

1. SpyX

Als versteckte iPhone-Überwachungs-App kann SpyX Ihnen helfen, das iPhone einer anderen Person aus der Ferne zu verfolgen, ohne eine App installieren zu müssen. Da es die iCloud-Verbindungslösung verwendet, müssen Sie keinen physischen Zugriff auf das Ziel-iPhone haben, um Software zu installieren. Sie müssen lediglich ein kostenloses Konto mit Ihrer E-Mail-Adresse registrieren und die Zwei-Faktor-Authentifizierung gemäß den Anweisungen auf der Seite durchführen. Bis er seinen Kaffee ausgetrunken hat, haben Sie alle Verbindungsprozesse abgeschlossen und müssen sich keine Sorgen machen, entdeckt zu werden.

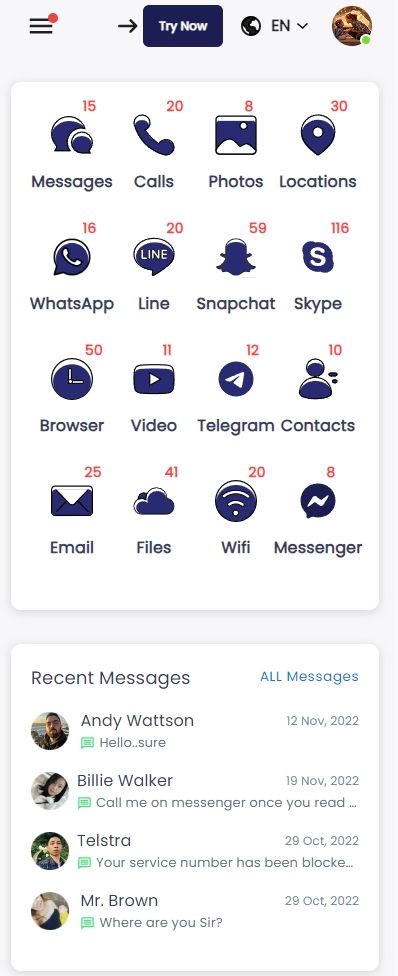

SpyX verfügt über die umfassendsten Überwachungsfunktionen. Es kann über 30 Datentypen verfolgen und hilft Ihnen, die SMS, Anrufprotokolle, den Standort, den Browserverlauf, die installierten Apps und mehr des Ziel-iPhones in Echtzeit zu überwachen.

2. Msafely

Msafely ist eine der besten verfügbaren iPhone-Überwachungs-Apps und nutzt die iCloud-Verbindungslösung. Mit Msafely können Sie ein Zieltelefon aus der Ferne verfolgen, ohne Software installieren zu müssen. Sie können über 20 Datentypen in Echtzeit verfolgen, darunter SMS, Standort, Fotos, E-Mails und mehr, und das alles ohne Jailbreak.

3. Kidsguard Pro

Kidsguard Pro ist eine professionelle iPhone-Überwachungs-App. Sie unterstützt 3 Verbindungsmethoden: iCloud, USB und Jailbreak. Während die USB-Methode die Wahrscheinlichkeit einer erfolgreichen Verbindung erheblich erhöhen kann, erfordert sie physischen Zugriff auf das Ziel-iPhone, was eine Herausforderung sein kann. Was die Jailbreak-Methode betrifft, ist sie technisch zu anspruchsvoll und erfordert fortgeschrittene Computerprogrammierkenntnisse. Ich empfehle nicht, sie zu verwenden!

Kidsguard Pro bietet leistungsstarke Überwachungsfunktionen, mit denen Sie SMS, Kontakte, Standort, WhatsApp und mehr aus der Ferne verfolgen können.

Es ist wichtig zu beachten, dass unterschiedliche Verbindungslösungen unterschiedliche Arten der Datenüberwachung ermöglichen. Einzelheiten zu den einzelnen Verbindungslösungen finden Sie in der folgenden Tabelle.

Weiterführende Literatur: Ultimativer Testbericht zu Kidsguard Pro .

4. mSpy

mSpy ist eine sehr bekannte iPhone-Überwachungssoftware. Sie kann Ihnen dabei helfen, Aktivitäten auf dem Telefon einer anderen Person ohne deren Wissen zu verfolgen. Die Daten vom Zielgerät werden in Echtzeit auf das Dashboard von mSpy hochgeladen, sodass Sie Ihre Ziele der Fernüberwachung problemlos erreichen können.

mSpy unterstützt derzeit drei Verbindungslösungen: iCloud, USB und Jailbreak. Sie können die geeignete Verbindungslösung basierend auf den Daten auswählen, die Sie überwachen möchten.

Weiterführende Literatur: Ausführliche Rezension von mSpy .

5. Eyezy

Eyezy ist eine weitere iPhone-Überwachungssoftware, die drei Verbindungslösungen unterstützt. Sie ist im Bereich der elterlichen Überwachung beliebt und hilft vielen Eltern, die Aktivitäten ihrer Kinder auf ihren Telefonen aus der Ferne zu überwachen, um ihre Online-Sicherheit besser zu schützen. Werfen wir einen Blick auf die Überwachungsfunktionen!

Weiterführende Literatur: Neueste Rezensionen von Eyezy .

6. Webwatcher

Webwatcher ist eine bewährte Überwachungs-App für iPhones, mit der Sie SMS, Fotos, Videos, installierte Apps und mehr aus der Ferne verfolgen können. Sie können damit Aktivitäten auf dem Telefon einer anderen Person in Echtzeit verfolgen, ohne entdeckt zu werden. Es wird jedoch nur eine Verbindungslösung unterstützt, nämlich USB.

Weiterführende Literatur: Ausführliche Rezension von Webwatcher .

7. Spylix

Spylix unterstützt als iPhone-Überwachungs-App derzeit nur die iCloud-Verbindungslösung. Das bedeutet, dass Sie auf dem Ziel-iPhone keine Software installieren müssen, was die Verbindungsschwierigkeiten erheblich reduziert. Im Vergleich zu den anderen 6 erwähnten iPhone-Überwachungs-Apps sind die Hacking-Funktionen jedoch relativ schwach.

Weiterführende Literatur: Umfassende Rezension von Spylix .

Teil 3. Kostenlose iPhone-Überwachungs-Apps – Apples integrierte Standortüberwachungssoftware

Apple bietet viele integrierte Standortüberwachungs-Apps an, mit denen Benutzer ihr iPhone aus der Ferne verfolgen und orten können. Sehen wir uns einige Methoden an, um ein iPhone mithilfe der integrierten Standortüberwachungssoftware zu verfolgen.

Methode 1. Überwachung eines iPhones über „Mein iPhone suchen“.

Wenn Sie ein iPhone-Benutzer sind, sind Sie wahrscheinlich mit der Funktion „Mein iPhone suchen“ vertraut, die in allen Apple-Geräten integriert ist. Mit dieser Funktion können Sie nicht nur Ihr iPhone verfolgen, sondern sie ist auch eine der einfachsten Möglichkeiten, das iPhone einer anderen Person zu überwachen und Zugriff auf deren digitale Welt zu erhalten. Sehen wir uns an, wie Sie mit „Mein iPhone suchen“ die Aktivitäten einer Person überwachen können.

Schritt 1. Sie müssen die Apple-ID-Anmeldeinformationen der Zielperson abrufen.

Wenn diese Methode funktionieren soll, müssen Sie die Apple-ID-Anmeldeinformationen, beispielsweise die Apple-ID-E-Mail-Adresse und das Passwort der Zielperson, in die Hände bekommen. Diese Aufgabe liegt ganz allein in Ihren Händen.

Schritt 2. Melden Sie sich mit einem Computer oder einem iPhone bei „Mein iPhone suchen“ an.

Melden Sie sich mithilfe eines Computers oder eines anderen iPhones bei „Mein iPhone suchen“ mit den Apple-ID-Anmeldeinformationen an, die Sie sich durch Ihre eigenen Kenntnisse angeeignet haben.

Schritt 3. Beginnen Sie mit der Überwachung.

Sobald Sie sich bei „Mein iPhone suchen“ anmelden, können Sie den Standort der Zielperson sehen und sehen, was sie gerade tut. Auf diese Weise können Sie ganz einfach auf das iPhone einer Person zugreifen und nach dem suchen, was Sie suchen.

Methode 2. Überwachung eines iPhones über „Freunde suchen“.

Apple-Benutzer haben viele Möglichkeiten, und eine davon ist eine weitere integrierte Funktion namens „Freunde suchen“. Mit dieser Methode können Sie den Standort Ihrer Zielperson ermitteln, aber sie kann auch dazu verwendet werden, sich Zugang zu jemandes iPhone zu verschaffen. Sehen wir uns an, wie „Freunde suchen“ funktioniert und wie Sie diese Methode verwenden können.

Schritt 1. Beginnen Sie, indem Sie auf Ihrem iPhone nach „Freunde suchen“ suchen.

Der erste Schritt besteht darin, die App „Freunde suchen“ auf Ihrem iPhone zu suchen. Sobald Sie sie gefunden haben, starten Sie die App und tippen Sie auf „Hinzufügen“ und dann auf „+“.

Schritt 2. Geben Sie die erforderlichen Informationen ein.

Nachdem Sie die ersten Schritte ausgeführt haben, werden Sie von Apple aufgefordert, die Kontaktinformationen der Person einzugeben, die Sie überwachen möchten, und dann auf „Senden“ zu tippen. Apple sendet automatisch eine Benachrichtigung an die jeweilige Person und bittet sie, ihren Standort mit Ihnen zu teilen.

Schritt 3. Beginnen Sie mit der Überwachung.

Sobald Sie Zugriff haben, können Sie problemlos in ihren digitalen Reiseplan gelangen und sicher sehen, welche Orte sie besuchen, um sie im Auge zu behalten.

Methode 3. Überwachung eines iPhones über „Google Maps“.

Wir alle lieben Google, und noch mehr, wenn es selbst vollständige Informationen liefert, wenn Sie ein Formular ausfüllen. Ebenso speichert Google Ihren Standort, der verwendet werden kann, um auf das iPhone einer anderen Person zuzugreifen. Bei dieser Methode müssen Sie jedoch eines sicherstellen: Schalten Sie die Internetverbindung ein und aktivieren Sie die Standortfunktion auf Ihrem Ziel-iPhone.

Schritt 1. Gehen Sie zu Google Maps.

Starten Sie im ersten Schritt mithilfe eines Browsers die offizielle Website von Google Maps.

Schritt 2. Melden Sie sich beim Google-Konto an.

Hier müssen Sie sich bei dem Google-Konto anmelden, das mit Ihrer Zielperson verknüpft ist. Sobald Sie die Informationen eingegeben und sich angemeldet haben, wird ein Dashboard vor Ihnen angezeigt. Klicken Sie auf das Dashboard-Symbol und dann auf „Menü“.

Schritt 3. Beginnen Sie mit der Überwachung.

Sobald Sie auf „Menü“ klicken, müssen Sie durch „Ihre Timeline“ navigieren. Dort erhalten Sie eine Liste der Orte, die Ihre Zielperson in den letzten Tagen, Wochen oder sogar Monaten besucht hat.

Teil 4. Wichtige Faktoren, die bei der Auswahl der besten iPhone-Überwachungs-App zu berücksichtigen sind

Berücksichtigen Sie bei der Auswahl der besten iPhone-Überwachungs-App Folgendes:

- Gerätekompatibilität:

Überprüfen Sie, ob die Überwachungsanwendung mit der iOS-Version und dem iPhone-Modell kompatibel ist.

- Tracking-Funktionen:

Sehen Sie sich die tatsächlichen Tracking-Funktionen der App an. Dazu gehören GPS, E-Mail, soziale Medien, Surfen im Internet, Anrufe und Textnachrichten usw.

- Zuverlässigkeit und Geheimhaltung:

Wählen Sie ein zuverlässiges Softwareprogramm aus, indem Sie auf Genauigkeit, Verlässlichkeit und Datenintegrität achten. Es sollte eine gute Leistung haben.

- Benutzerfreundlichkeit:

Wenn Sie eine Auswahl treffen müssen, entscheiden Sie sich für die App mit einer einfachen Benutzeroberfläche. Diese muss auch eine einfache Navigation gewährleisten.

- Kundensupport und Ruf:

Auch der Kundenservice ist wichtig. Wählen Sie eine iPhone-Überwachungs-App aus einer zuverlässigen Quelle, die schnellen und rund um die Uhr verfügbaren Kundensupport bietet.

Unter Berücksichtigung aller oben genannten Faktoren haben wir die 10 Überwachungsmethoden wie folgt eingestuft:

Teil 5. So verwenden Sie die beste iPhone-Überwachungs-App, um ein iPhone zu verfolgen, ohne dass es jemand merkt

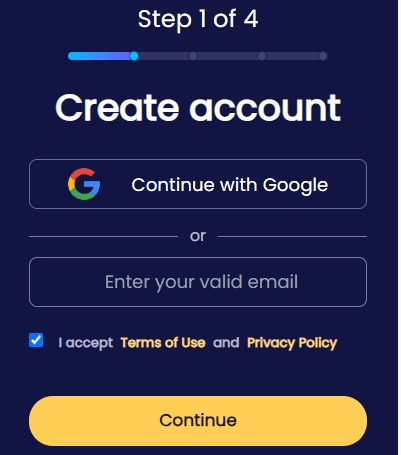

SpyX ist die beste iPhone-Überwachungs-App. Zum Herstellen der Verbindung sind nur 3 Schritte erforderlich.

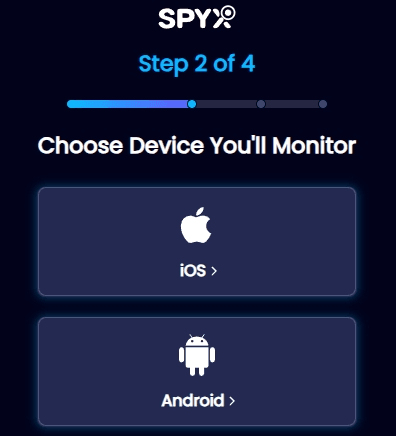

Schritt 1. Eröffnen Sie mit Ihrer E-Mail-Adresse ein kostenloses Konto.

Schritt 2. Wählen Sie das Gerät aus, das Sie verfolgen möchten.

Wählen Sie „Android“ für ein Android-Telefon und „iOS“ für die Überwachung eines iPhone.

Schritt 3. Beginnen Sie mit der Überwachung.

Jetzt können Sie SMS, Anrufprotokolle, GPS-Standort, WhatsApp, Instagram usw. aus der Ferne anzeigen.

Teil 6. Bonus-Tipps zum Schutz Ihres iPhones vor Überwachung

6.1. Anzeichen dafür, dass jemand Ihr iPhone aus der Ferne überwacht

Im Folgenden sind einige Warnsignale aufgeführt. Sie weisen darauf hin, dass jemand versucht, Ihr iPhone zu verfolgen.

- Unerwartete Passwortänderungen:

Wenn Sie feststellen, dass Ihre Konten gesperrt oder geändert wurden, werden Ihre Anmeldungen per Fernzugriff verfolgt. Sie werden feststellen, dass Passwörter nicht durch Ihr Verschulden, sondern durch Ihre Konnektivität verfolgt werden.

- Merkwürdige Benachrichtigungen:

Merkwürdige Benachrichtigungen können E-Mails, SMS oder Pop-ups auf Ihrem iPhone sein. Sie können leicht vermuten, dass ein Tracker ihnen diesen Zugriff gewährt hat.

- Langsame Leistung oder häufige Abstürze:

Wenn Ihr iPhone infiziert ist, kann es zu trägen Prozessen, Einfrieren und Abstürzen kommen.

- Ungewöhnliche Datennutzung oder Batterieentladung:

Sie werden auch feststellen, dass sich der Akku schneller entlädt, dass unerwünschte Datennutzung stattfindet und dass das Telefon heißer wird als normal.

- Aktivität im Schlafmodus:

Während des Ruhemodus kann es zu verdächtigen Aktivitäten kommen. Dies könnte ein Zeichen dafür sein, dass ein Außenstehender Fernzugriff auf Ihr Gerät hat.

6.2. Möglichkeiten, Ihr iPhone vor Überwachung zu schützen

Im digitalen Zeitalter sind unsere iPhones immer mehr Teil von uns. Deshalb müssen wir sie vor Sicherheitsrisiken schützen.

- Bitte führen Sie niemals einen Jailbreak bei Ihrem Gerät durch.

Durch das Jailbreaking Ihres iPhones können Sie auf viele Anwendungen und Software zugreifen. Allerdings geht dadurch auch die Garantie verloren und das Gerät ist anfällig für Spyware/Viren.

- Aktualisieren Sie iOS regelmäßig.

Sie sollten das iOS Ihres Geräts regelmäßig auf die neueste Version aktualisieren. Dadurch wird die Wahrscheinlichkeit minimiert, dass das Gerät von Trackern ausgenutzt wird.

- Seien Sie beim Senden von E-Mails und Nachrichten vorsichtig.

Seien Sie sich der Bedrohungen bewusst, die von E-Mails oder Nachrichten von unbekannten Personen ausgehen. Es ist notwendig, klug zu reagieren. Auf diese Weise können Sie Malware oder Phishing-Betrug verhindern, die die Sicherheit Ihres Geräts bedrohen können.

- Häufiges Ändern Ihres Apple-ID-Passworts.

Das regelmäßige Aktualisieren des Apple-ID-Passworts schützt vor unbefugtem Zugriff. Dadurch bleiben Ihre persönlichen Daten auf dem Gerät und in iCloud geschützt.

- Nutzen Sie sichere WLAN-Netzwerke.

An öffentlichen Orten sollten Sie sich nicht auf unsichere WLAN-Netzwerke verlassen, da diese ernsthafte Sicherheitsrisiken darstellen.

- Seien Sie vorsichtig bei der Nutzung öffentlicher Ladestationen.

Seien Sie an öffentlichen Ladestationen wachsam, da Tracker dort Ihre Telefondaten stehlen könnten.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung für Ihre Apple-ID.

Verhindern Sie mit der Zwei-Faktor-Authentifizierung ungewollte Zugriffe auf Ihr Gerät. Nur vertrauenswürdige Geräte können auf Ihre Daten zugreifen.

- Erhöhen Sie die Stärke Ihres Smartphone-Passcodes.

Verwenden Sie einen längeren und einzigartigen Passcode, der Buchstaben und Zahlen kombiniert. Dies erhöht die Sicherheit Ihres iPhones.

- Schaltet Siri vom Sperrbildschirm aus.

Das Risiko von Sicherheitsverletzungen lässt sich durch einfaches Ausschalten der Siri-Funktion verringern. Dadurch wird ein unerwünschter Zugriff auf iPhone-Funktionen verhindert.

- Aktivieren Sie die Funktion „Daten löschen“.

Aktivieren Sie die Option „Daten löschen“, um sicherzustellen, dass niemand versehentlich auf Ihre Daten zugreift.

- Verschlüsselung der gesamten Kommunikation von Anfang bis Ende.

Dies lässt sich erreichen, indem Sie für Ihre Kommunikation Ende-zu-Ende-verschlüsselte Dienste verwenden. Dadurch wird verhindert, dass Tracker Ihre Nachrichten abhören oder lesen.

6.3. Was sollten Sie tun, wenn jemand Ihr iPhone verfolgt hat?

Wenn Sie den Verdacht haben, dass Ihr Gerät bereits manipuliert wurde, besteht dringender Handlungsbedarf.

- Führen Sie mithilfe einer Sicherheitssoftware einen Scan durch:

Überprüfen Sie Ihre iPhone-Datei bezüglich des Titels mit vertrauenswürdiger Software. Ein solches Programm hilft, Viren, Malware oder zukünftige Sicherheitsbedrohungen zu erkennen.

- Machen Sie Ihr Netzwerk auf Phishing-Nachrichten aufmerksam:

Machen Sie Ihre Freunde auf das Problem aufmerksam, damit die Überwachung nicht nach unten durchsickert. Warnen Sie sie davor, Links zu öffnen oder auf die zwielichtigen Nachrichten zu antworten, die sie vom überwachten Konto erhalten.

- Ändern Sie Ihre Passwörter:

Damit es nicht so leicht passiert, dass jemand versehentlich auf Ihre Accounts zugreift, sollten Sie umgehend alle Passwörter Ihrer iCloud und Apple-ID aktualisieren.

- Eliminieren Sie verdächtige Apps:

Gehen Sie die Apps auf Ihrem iPhone durch und sortieren Sie diejenigen aus, die unsicher sind oder aus zwielichtigen Quellen heruntergeladen wurden.

- Setzen Sie Ihr iPhone zurück:

Um sicherzustellen, dass Sie sämtliche Spyware oder unrechtmäßigen Zugriff vollständig beseitigt haben, setzen Sie Ihr iPhone auf die Werkseinstellungen zurück.

Teil 7. FAQs

F1. Was ist die beste Überwachungs-App für das iPhone?

Anhand der obigen umfassenden Bewertung lässt sich leicht feststellen, dass SpyX die beste iPhone-Überwachungs-App ist, da der Verbindungsvorgang einfach ist und keine Installation von Software auf dem Zielgerät erforderlich ist. Außerdem verfügt es über eine sehr leistungsstarke Überwachungsfunktion, mit der mehr als 30 Arten von Daten wie SMS, Standort, WhatsApp usw. aus der Ferne überwacht werden können.

F2. Kann ich das iPhone einer Person verfolgen, ohne dass es erkannt wird?

Ja, das ist möglich. Sie können spezielle Spionagesoftware wie SpyX verwenden. SpyX erfordert keine Softwareinstallation auf dem Zielgerät, es wird kein Logo oder Symbol auf dem Zielgerät angezeigt und es werden keine Warnmeldungen eingeblendet, sodass Sie sich überhaupt keine Sorgen machen müssen, entdeckt zu werden.

F3. Ist es legal, in ein iPhone einzubrechen?

Nein, iPhones erlauben keine Verfolgung von Apps, es sei denn, der Besitzer erlaubt dies und es wird nicht für unmoralische oder vulgäre Zwecke verwendet.

F4. Gibt es im App Store Track-Apps oder nicht?

Überwachungs-Apps erscheinen nie im App Store. Sie sind größtenteils Open Source und gehören keiner bestimmten Organisation.

Teil 8. Fazit

Dieser Artikel endet hier! Ich glaube, dass Sie nach dem Lesen dieses Artikels ein tieferes Verständnis für die iPhone-Überwachung haben werden. Egal, ob Sie die beste iPhone-Überwachungs-App finden oder herausfinden möchten, wie Sie Ihr iPhone vor der Überwachung schützen können, Sie sollten bereits die Antwort haben!

Weitere Artikel wie dieser

Hör auf, dir Sorgen zu machen – starte mit SpyX