Traccia iCloud: Consigli per la protezione e guida al recupero

Sommario

Hai una visione scomoda del benessere del tuo account iCloud? La quantità di pericoli basati su Internet è in aumento, quindi dovresti migliorare le tue protezioni informatiche contro potenziali aggressori. Immagina di ricevere un messaggio stressante che qualcuno sta entrando nel tuo iCloud.

Eppure, siediti e rilassati! Questo articolo discute molti dei modi ben noti in cui i programmatori accedono a iCloud. Ti guida inoltre nel presupporre che il tuo record sia stato violato e su come proteggerlo. Viaggia per mantenere al sicuro il tuo posto sicuro computerizzato e impedire ad altri di accedervi.

Parte 1. Cos'è l'hacking di iCloud

"iCloud hack" implica che qualcuno sia entrato nel tuo record senza il tuo consenso. I creatori di problemi possono arrivare in molti modi, ad esempio attraverso aperture di sicurezza, trucchi e applicazioni di spionaggio.

Se qualcuno entra nel tuo account iCloud, può prendere i tuoi documenti, fotografie e informazioni riservate.

Cosa potrebbe andare storto se qualcuno entrasse in iCloud? Qualcuno potrebbe entrare in casa tua, prendere il tuo nome o farti perdere denaro. Vuoi davvero capire come funzionano gli hack di iCloud per salvaguardare i tuoi file e le sottigliezze misteriose.

Parte 2. 4 modi comuni in cui gli hacker hackerano l'account iCloud

In questa sezione discuterò dei quattro metodi più comuni utilizzati dagli hacker per accedere agli account iCloud, concentrandomi sulle applicazioni spia come le più difficili da cui difendersi. Fornirò anche spiegazioni dettagliate degli altri tre metodi per aiutarti a comprendere meglio gli hack di iCloud.

Metodo 1. Applicazioni spia

I programmatori utilizzano applicazioni spia, altrimenti chiamate spyware, per accedere agli account iCloud delle persone senza il loro consenso. Questo tipo di applicazioni non sicure si installano sui gadget senza le informazioni del cliente e iniziano a funzionare. Ciò consente ai programmatori di tenere d'occhio il gadget e acquisire dati privati. Per capire come funzionano le applicazioni spia, quali caratteristiche hanno e come utilizzarle, questo è l'aiuto ideale per te.

Cos'è un'app spia

Le applicazioni di spionaggio sono state inizialmente effettuate per buone ragioni, come ad esempio fare attenzione ai lavoratori o ai bambini. Tuttavia, i programmatori li coinvolgono in misura sempre maggiore in cose terribili. Puoi mettere astutamente queste applicazioni su PC, tablet, telefoni e diversi dispositivi in modo che altri possano tenerli d'occhio e prendere le loro informazioni.

Come funziona un'applicazione spia

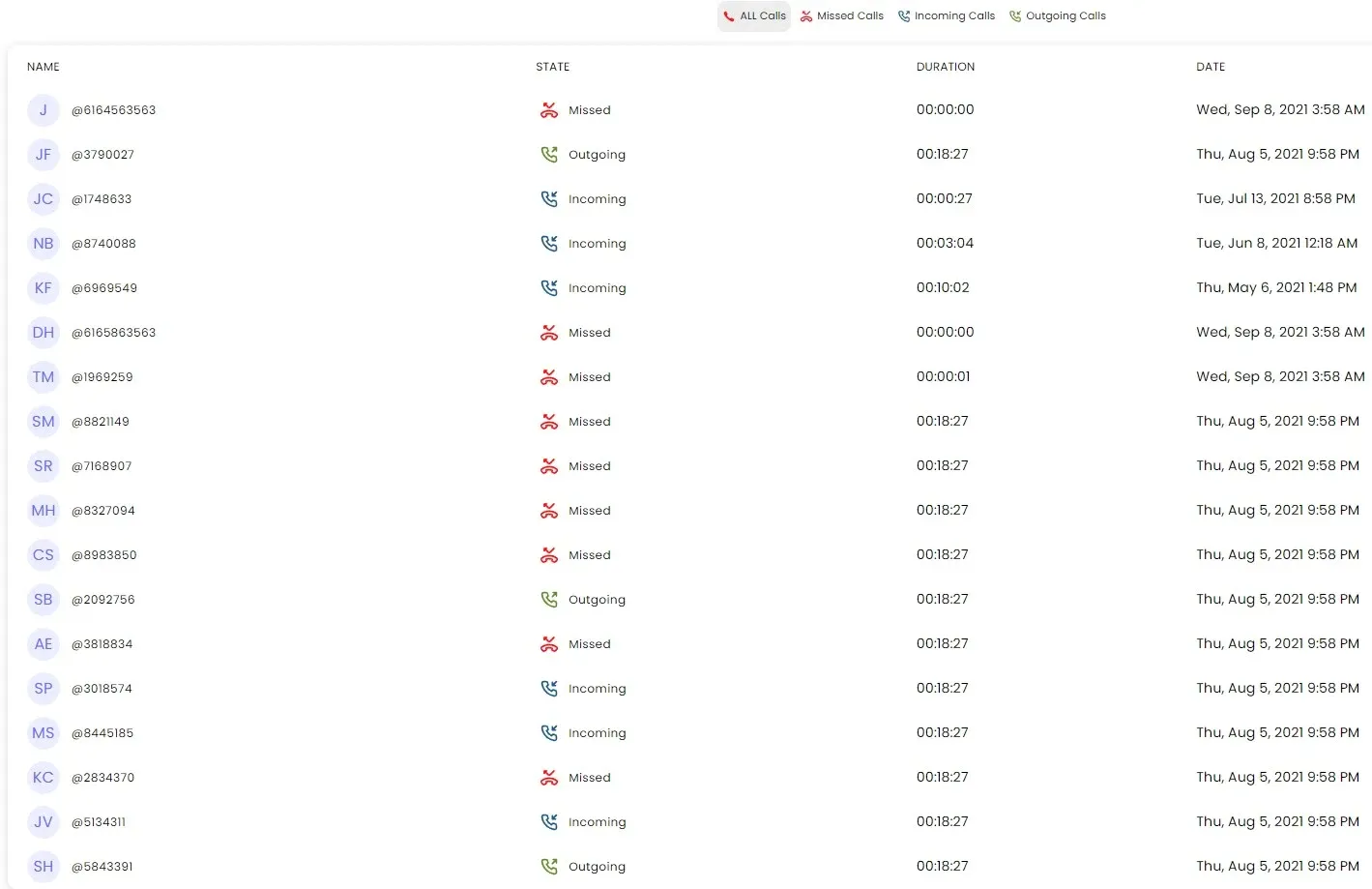

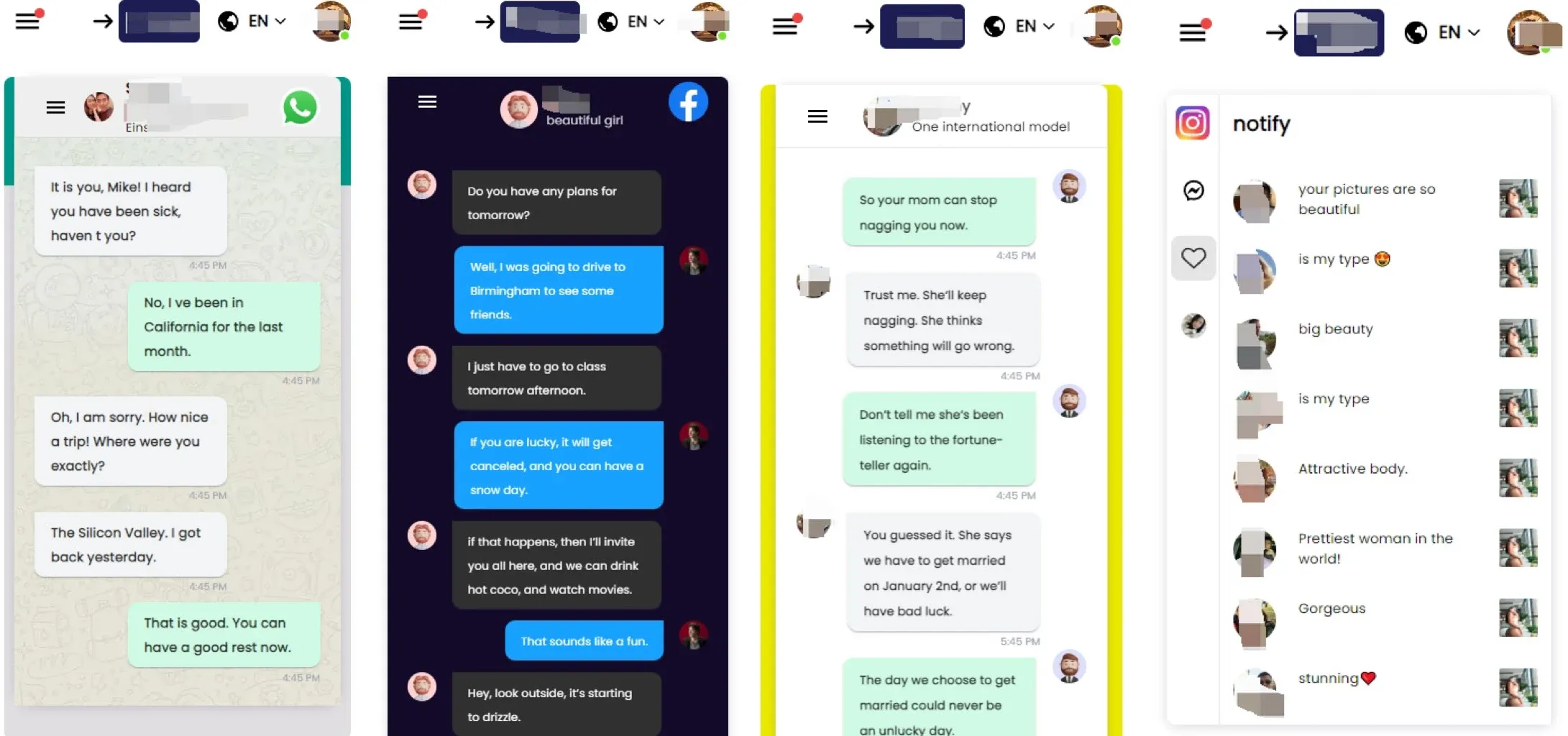

Una volta che un'applicazione si trova su un gadget tenuto d'occhio, funziona dietro le quinte senza che il proprietario di quel gadget la monitori. Può accedere ai registri delle chiamate , ai messaggi istantanei, alla base Web, alla tua area GPS e alla tua azione di intrattenimento virtuale, oltre ad altre cose. I dati vengono quindi spediti da un server in un posto migliore supervisionato dai programmatori. Nel caso in cui qualcuno si intrometta, può vedere i dati attraverso uno schermo elettronico o un'applicazione portatile.

Caratteristiche delle applicazioni spia

Molte applicazioni spia sono realizzate per assistere i programmatori a fare ciò che devono fare. Ecco alcune cose simili:

Quando usi applicazioni spia, puoi registrare sia le chiamate in arrivo che quelle attive, così come i dettagli possono immaginare l'ora e la durata della chiamata. Messaggio di testo successivo: Anche se cancellati, possono in ogni caso leggere e registrare i messaggi istantanei inviati e ottenuto dal gadget obiettivo.

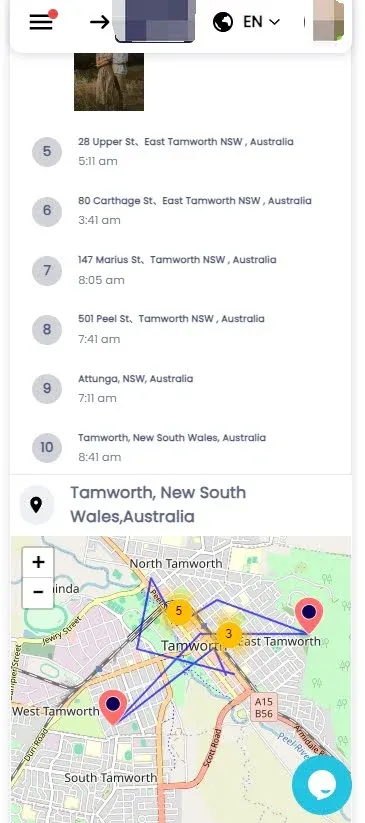

Le applicazioni spia possono utilizzare il GPS per sapere costantemente dove si trova il gadget, consentendo ai programmatori di prestare attenzione a ciò che fa il client.

Le persone che ti seguono su Facebook , Instagram, WhatsApp e Snapchat possono vedere i tuoi post, le tue visite, le tue foto e le altre attività su quei siti.

I keylogger in alcune delle applicazioni operative segrete più notevoli registrano ogni scatto sul dispositivo. Contiene informazioni private, come nomi utente e password, e questa è solo la punta dell'iceberg.

Passaggi per l'utilizzo delle applicazioni spia

L'utilizzo di spyware sul telefono in genere implica l'acquisto e il download del software sul dispositivo di destinazione. Una volta installato, lo spyware è accessibile e controllabile in remoto dalla persona che lo ha installato.

L'operatore dello spyware può visualizzare, tracciare e archiviare le attività dell'utente e i dati dei dispositivi presi di mira, inclusi registri delle chiamate, messaggi di testo, cronologia di navigazione, posizione GPS e altro, all'insaputa o al consenso dell'utente.

Questo tipo di software viene spesso utilizzato per il monitoraggio dei genitori, il monitoraggio dei dipendenti o, nei casi più nefasti, per spiare le persone a loro insaputa.

Metodo 2. Attacchi di phishing

Gli individui offrono i propri dati di accesso a iCloud quando ricevono messaggi fasulli o visitano siti contraffatti. I criminali informatici inviano messaggi contraffatti che sembrano provenire da Apple o da una nota cooperativa specializzata. I messaggi contengono al loro interno documenti o collegamenti contraffatti. Esiste un trucco in cui i clienti vengono ingannati e il loro nome utente iCloud e la chiave segreta vengono salvati mentre li digitano in schermate di accesso contraffatte.

Metodo 3. Assalti con potere bestiale

Continuano a tentare di accedere finché non colpiscono nel segno. Lo chiamiamo un assalto di potere selvaggio. Questi strumenti ti consentono di pensare e valutare immediatamente molte migliaia o addirittura un gran numero di potenziali password. Quando viene utilizzato come hack, il potere selvaggio funziona meglio su password deboli o facili da risolvere. Assicurati che le tue password siano solide e difficili da capire per i tuoi account iCloud.

Modo 4. Punti deboli della sicurezza

I programmatori possono accedere ai record delle persone senza il loro consenso nel caso in cui iCloud o i servizi che lo utilizzano non dispongano di una buona assicurazione. Queste aperture potrebbero verificarsi a causa di come la sicurezza è impostata fuori base, di bug di programmazione o di impostazioni che non sembrano corrette. I criminali possono accedere agli account iCloud se riescono a trovare e utilizzare queste aperture di sicurezza. Se rimani aggiornato sulle ultime novità, apporti modifiche alla sicurezza e ti preoccupi frequentemente, qualcuno è meno propenso a utilizzare un'apertura di sicurezza contro di te.

Per dirla chiaramente, vuoi sapere in che modo i programmatori generalmente entrano nei record iCloud per mantenere i tuoi al sicuro. Le persone terribili vorranno davvero avere la possibilità di accedere al tuo account iCloud senza la tua autorizzazione, supponendo che tu conosca i pericoli e faccia tutto il necessario per salvaguardarlo. Ciò salvaguarderà i tuoi dati riservati e le cose avanzate.

Parte 3. Segni che il tuo account iCloud potrebbe essere violato

Pensi che qualcuno sia entrato nel tuo account iCloud? Fai attenzione a queste cose.

● Accesso non approvato:

Non hai concesso a nessuno l'accesso al tuo account iCloud, il che è un chiaro indicatore del fatto che è stato violato. Se non riesci ad accedere o se i dispositivi collegati al tuo account iCloud funzionano correttamente, è probabile che qualcuno sia entrato senza il tuo consenso.

● Messaggi o messaggi dubbi:

Supponendo che qualcuno entri nel tuo account iCloud, invierà spesso messaggi o note contraffatti alle persone presenti nella tua rubrica. Supponendo che familiari o amici affermino di aver ricevuto messaggi strani o messaggi dal tuo record che non hai inviato, quasi sicuramente qualcuno è entrato senza la tua autorizzazione.

● Modifiche inspiegabili:

Nel caso in cui la tua parola segreta, le domande di sicurezza o l'indirizzo e-mail di rinforzo cambino per ragioni sconosciute, qualcuno ha modificato le impostazioni per il tuo account iCloud. Potrebbero modificare queste impostazioni per fare attenzione al tuo record e rendere inimmaginabile l'accesso ancora una volta.

● Informazioni mancanti o cancellate:

Potresti aver perso record, fotografie o cose diverse di iCloud. Qualcuno potrebbe modificare o eliminare i dati privati nel tuo record senza la tua intuizione. In questo senso, si sentirebbero persi e aperti al dolore.

● Azione del gadget dubbia:

Se i dispositivi a cui sei connesso fanno cose anomale, come bloccarsi o funzionare lentamente, o se invece mostrano messaggi bizzarri, dovresti guardarli. Qualcosa di terribile potrebbe nascondersi dietro le quinte e mettere seriamente a repentaglio il tuo dispositivo, supponendo che queste cose accadano.

● Utilizzo ampliato delle informazioni:

Qualcuno potrebbe accedere al tuo account iCloud e inviare o archiviare un sacco di informazioni. Ciò farebbe aumentare dal nulla l'utilizzo delle tue informazioni. Una grande quantità di dati potrebbe essere utilizzata per una spiegazione non ovvia. Controlla se un'altra persona sta utilizzando il tuo record contemporaneamente.

● Blocchi o sospensioni degli account:

Il tuo ID Apple potrebbe essere bloccato o sospeso per un breve periodo se Apple rileva strani tentativi di accesso o comportamenti che non dovrebbero verificarsi. Se ricevi messaggi che informano che il tuo record non è sicuro o che non puoi accedere al tuo account iCloud, dovresti cercare con maggiore attenzione eventuali segni di hacking.

Parte 4. Il metodo più efficace per proteggere il tuo iCloud dagli hacker

Per salvaguardare le tue informazioni delicate e la sicurezza web, dovresti salvaguardare il tuo account iCloud. Per proteggere il tuo iCloud dai programmatori, ecco alcune cose che puoi fare ora:

● Potenziare la verifica a due variabili (2FA):

Per accedere al tuo account iCloud, hai bisogno di due metodi per dimostrare qual è la tua identità: la tua chiave segreta e un codice spedito dal tuo telefono. Attualmente va molto meglio. Qualcuno potrebbe entrare indipendentemente dal fatto che conosca la tua parola segreta, ma a condizione che tu glielo permetta; questo è 2FA.

● Utilizza password solide:

Le persone che vogliono hackerare il tuo record iCloud avranno difficoltà a presumere che tu utilizzi password solide e uniche. Non è necessario utilizzare date, espressioni notevoli o parole di biblioteca. Per rendere molto più difficile la scelta, utilizza una combinazione di lettere, numeri e caratteri straordinari di tutte le forme e dimensioni.

● Aggiorna costantemente le password:

Le persone non avranno la possibilità di accedere al tuo account iCloud senza il tuo consenso, a condizione che tu modifichi frequentemente la tua frase segreta. Puoi utilizzare apparati che ti aiutano a creare password sicure e a ricordarle. Dovresti anche cambiare immediatamente le tue password se pensi che qualcuno abbia violato il tuo record o abbia realizzato qualcosa di diverso e bizzarro.

● Fai attenzione ai tentativi di phishing:

Non aprire connessioni o inserire record in messaggi, messaggi o visualizzare avvisi che richiedono dati individuali o credere che dovresti accedere al tuo account iCloud. Fai attenzione ai trucchi e controlla i messaggi prima di fare qualsiasi cosa.

● Mantieni la programmazione aggiornata:

È essenziale disporre costantemente delle patch di sicurezza e dei rapporti di programmazione più recenti su tutti i tuoi gadget, sistemi di lavoro e applicazioni che utilizzano iCloud. Essere consapevoli dei progressi del Mac è essenziale per correggere i bug noti e impedire ai programmatori di utilizzare il PC.

● Movimento della registrazione dello schermo:

Potrebbero accadere cose con il tuo account iCloud che non hai fatto o modificato. Per accertartene, dai un'occhiata alle impostazioni di registrazione e conduci costantemente. Fai attenzione a ciò che hai fatto, ai gadget collegati e ai tuoi dati di accesso. Questo ti aiuterà a trovare e risolvere rapidamente qualsiasi rischio immaginabile sulla sicurezza.

● Utilizza gadget e organizzazioni affidabili:

I programmatori potrebbero vedere o ottenere le tue password se accedi al tuo account iCloud su un'organizzazione Wi-Fi pubblica o gratuita. Supponendo che utilizzi solo gadget e interfacce web sicuri, nessuno vorrà effettivamente entrare nel tuo record senza il tuo consenso.

● Impara le pratiche di sicurezza:

Scopri come salvaguardare il tuo account iCloud nel modo più efficace quando si presentano nuovi pericoli. Realizza acrobazie di hacking, trucchi contraffatti e sicurezza web. Ciò renderà dubbio che qualcuno possa hackerare te o i tuoi cari.

Parte 5. Cosa fare nel caso in cui il tuo iCloud venga violato

Qualcuno è entrato nel tuo account iCloud. È terrificante da pensare, ma devi agire rapidamente per fermare il danno e monitorare la tua situazione. Questi mezzi dovrebbero essere presi nel caso in cui pensi che qualcuno sia entrato nel tuo iCloud:

● Cambia la tua frase segreta:

Ora è il momento ideale per cambiare la tua parola segreta iCloud. Fallo adesso per avere successo. Cerca di non includere una parola segreta simile per più di un record. Crea le principali aree di forza per qualcosa che non è mai stato utilizzato. Supponendo che tu lo faccia, nessun'altra persona vorrà effettivamente entrare nel tuo record senza la tua autorizzazione. In questo momento è l'occasione ideale per cambiare la tua chiave segreta.

● Potenzia la convalida a due componenti (2FA):

La conferma a due fattori (2FA) dovrebbe essere attivata per il tuo account iCloud se non lo è ora. Con 2FA, vuoi davvero qualcosa di diverso dalla tua frase segreta per mostrare qual è la tua identità. Come metodo aggiuntivo per mostrare qual è la tua identità, potresti ottenere un codice sul tuo telefono. Ciò aiuta a garantire che qualcuno non possa entrare senza la tua autorizzazione, indipendentemente dal fatto che conosca la tua parola segreta.

● Esamina il tuo movimento record:

Il tuo record e le tue impostazioni iCloud potrebbero essere stati guardati o modificati da un'altra persona. Controllali frequentemente per assicurarti. Verifica se il tuo record è connesso a dispositivi insoliti se hai appena effettuato l'accesso. Assicurati che nessuna delle tue impostazioni di sicurezza o di sicurezza sia cambiata in modo tale da non verificare.

● Contatta il supporto Apple:

Quando sospetti che qualcuno sia entrato nel tuo account iCloud, dovresti trovare supporto. Per proteggere il tuo record, i rappresentanti Apple possono aiutarti, indagare su qualsiasi movimento bizzarro e darti consigli sul metodo più efficace per assumere il controllo del tuo record.

● Elimina i gadget non approvati:

Smaltisci immediatamente tutti i gadget associati al tuo account iCloud. Per fare ciò, vai alle impostazioni del tuo record iCloud e blocca tutti i gadget di cui non hai la più pallida idea o di cui non ti fidi.

● Controlla i tuoi record:

Esamina i tuoi diversi gadget e record online per verificare se si comportano in modo divertente o se d'altro canto presumono che qualcuno li stia entrando senza il tuo premio. Le persone terribili potrebbero tentare di coinvolgere difetti in più di un record, quindi dovresti essere consapevole e responsabile della tua vita basata sul web.

● Informati:

Scopri gli hack, gli accordi di contraffazione e i modi più sicuri per conservare i tuoi dati. Rimani informato sui nuovi rischi per la sicurezza e fai tutto il necessario per fermarli prima che si verifichino. Ciò ridurrà la tua scommessa di essere hackerato.

Parte 6. Prevenire futuri hack di iCloud

Per proteggere il tuo account iCloud dai programmatori, dovresti stare costantemente attento. Le cose di accompagnamento sono importanti per impedire ad altri di entrare nel tuo record:

● Aggiorna regolarmente le password:

Dovresti cambiare frequentemente la tua parola segreta iCloud supponendo che ne utilizzi una simile per più di un record. I programmatori avranno ricordi più difficili rompendo password solide composte da una combinazione di lettere, numeri e caratteri univoci

● Potenzia la verifica a due variabili (2FA ):

Per rendere il tuo account iCloud molto più sicuro, assicurati che l'assicurazione a due fattori sia attivata. Qualcuno che ha bisogno di entrare nel tuo record avrà bisogno sia della tua parola segreta che di un codice di conferma a due fattori.

● Fai attenzione ai tentativi di phishing:

Le lingue, i messaggi o i messaggi che richiedono i tuoi dati di accesso a iCloud non dovrebbero essere pronti a riceverli da te. Le persone che hanno bisogno di prendere i tuoi dati potrebbero tentare di ottenerli da te quando fai clic su connessioni bizzarre o scarichi documenti da persone di cui non hai idea.

● Mantieni la programmazione aggiornata :

Assicurati che tutti i gadget, le applicazioni e i framework di lavoro che utilizzi con iCloud dispongano delle ultime correzioni e modifiche di sicurezza. Ciò ti protegge dalle aperture note nella tua sicurezza che i programmatori potrebbero utilizzare.

● Azione di registrazione dello schermo:

Controlla costantemente le tue impostazioni iCloud e come tenta di verificare se hai implementato miglioramenti o mosse che non avevi intenzione di fare. Guarda i gadget che hai collegato, i tuoi dati di accesso e cosa hai fatto di recente per rimanere al sicuro.

● Utilizzare organizzazioni di fiducia:

I clienti che si interfacciano con una rete Wi-Fi pubblica o instabile mentre hanno effettuato l'accesso a iCloud potrebbero vedere o ottenere le tue password. Successivamente tutti avranno bisogno della tua autorizzazione per entrare nel tuo record. Sul Web, utilizza connessioni e organizzazioni protette.

● Informati:

Qui vengono illustrati i rischi web più aggiornati e i modi più ideali per proteggere il tuo account iCloud. I programmatori e i trucchi degli hacker fanno molte vittime. I programmatori sono tenuti a prendere di mira le persone che hanno una certa familiarità con queste cose.

Parte 7. Domande frequenti sull'hacking di iCloud

Q1. Qualcuno potrebbe in qualsiasi momento hackerare il mio account iCloud?

Programmatori, individui che sfruttano il potere puro o individui che cercano buchi di sicurezza potrebbero accedere al tuo account iCloud a tua insaputa.

Q2. Come posso sapere se il mio account iCloud è stato violato?

Un programmatore è entrato nel tuo account iCloud nel caso in cui qualcuno scriva o riceva strani messaggi o messaggi dal tuo record, modifichi le impostazioni del tuo record in un modo che non riesci a capire, cancella informazioni o fa funzionare il tuo dispositivo in modo insolito maniera.

Q3. Come sarebbe opportuno che rispondessi supponendo che sospetti che il mio account iCloud sia stato violato?

Se sospettassi che qualcuno sia entrato nel tuo account iCloud, dovresti cambiare rapidamente la tua frase segreta, attivare la verifica a due fattori, scoprire come è stato gestito il tuo record, rimuovere eventuali dispositivi che non dovrebbero essere presenti e contatta Apple Backing per assistenza.

Q4. Come posso prevenire futuri attacchi hacker al mio account iCloud?

Per proteggere il tuo PC, utilizza costantemente l'accesso a due fattori, assicurati che il tuo prodotto sia eccezionale, guarda il tuo record, associati semplicemente alle reti che conosci e scopri le misure più attuali.

Q5. È protetto archiviare dati delicati su iCloud?

Utilizza password solide, consenti la conferma a due fattori e conosci i pericoli, indipendentemente dal fatto che iCloud protegga o meno le tue informazioni.

Parte 8. Conclusione

I programmatori non dovrebbero essere pronti a entrare nel tuo record iCloud e prendere le tue informazioni importanti. È improbabile che qualcuno entri nel tuo record senza la tua autorizzazione, supponendo che tu utilizzi password solide, attivi la verifica a due fattori e fai attenzione ai trucchi.

Cambia frequentemente le tue password iCloud e scopri come proteggere i tuoi dati. Assicurati semplicemente che il tuo programma sia affidabile ed eccezionale. Essere sempre prudenti e attenti è importante per avere una grande sicurezza. Puoi riposare sonni tranquilli la sera rendendoti conto che le persone orribili non possono accedere alle tue cose avanzate.

More Articles Like This

Spia telefonica

Provalo subito

IL SOFTWARE SPYX È DESTINATO SOLO PER USO LEGALE. È necessario avvisare gli utenti del dispositivo che vengono monitorati. In caso contrario, è probabile che si verifichi una violazione della legge applicabile e può comportare gravi sanzioni pecuniarie e penali...

Esclusione di responsabilità: Il SOFTWARE SPYX è SOLO PER USO LEGALE. È necessario informare gli utenti che sono monitorati. La mancata osservanza di tale obbligo può comportare una violazione delle leggi vigenti. legge applicabile e può comportare gravi sanzioni finanziarie ...