Sepa cómo hackear mensajes de iPhone & mantener sus mensajes seguros

Tabla de contenido

Proteger los mensajes de su iPhone se vuelve primordial en esta era en la que los teléfonos inteligentes almacenan una variedad de información personal. Este artículo profundiza en el mundo de los hacks de mensajes de iPhone. Ofrece una comprensión de las técnicas empleadas, identifica señales que indican piratería y proporciona consejos vitales para proteger sus mensajes.

Parte 1. Qué es el hack de mensajes de texto del iPhone

En una era dominada por la tecnología avanzada, comprender los conceptos básicos del pirateo de mensajes de texto de iPhone es fundamental. Contrariamente a la idea errónea de que la piratería implica procesos complejos, los métodos contemporáneos han evolucionado, lo que enfatiza la necesidad de desmitificar estas técnicas.

El hack de mensajes de texto del iPhone gira en torno a explotar vulnerabilidades dentro del sistema de mensajería del dispositivo, permitiendo el acceso no autorizado a conversaciones privadas.

Reconocer este cambio respecto de las nociones tradicionales de piratería es fundamental para que los usuarios se mantengan informados y tomen medidas proactivas para salvaguardar sus mensajes. A medida que profundizamos en las complejidades de la seguridad de los mensajes del iPhone, desentrañar la simplicidad de estos hacks se vuelve primordial, permitiendo a los usuarios contrarrestar amenazas potenciales de manera efectiva.

Es esta comprensión de los conceptos fundamentales la que sienta las bases para un enfoque integral para proteger los mensajes del iPhone en la era digital.

Parte 2. Cómo funciona

Hay varias formas de hackear SMS. La forma tradicional es implantar un virus en un teléfono móvil haciendo que el usuario haga clic en un enlace. La forma más avanzada es utilizar software de terceros para instalar el virus en el teléfono, incluso sin instalarlo. Por lo tanto, debemos comprender cómo funciona este software más avanzado y qué puede hacer en su teléfono.

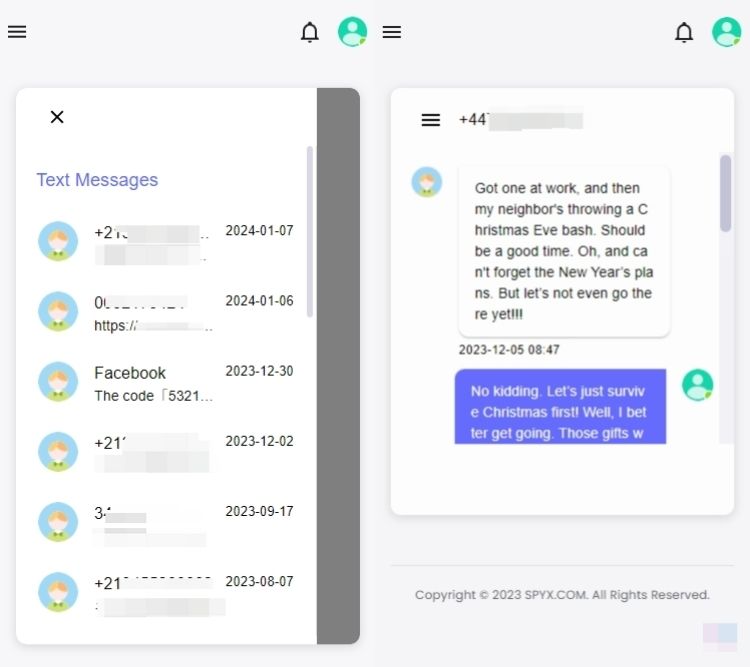

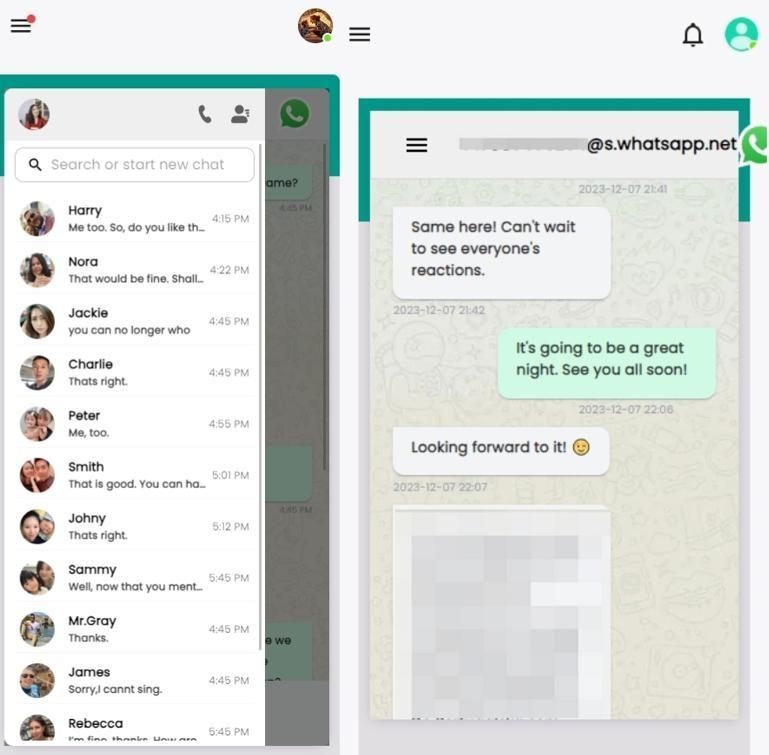

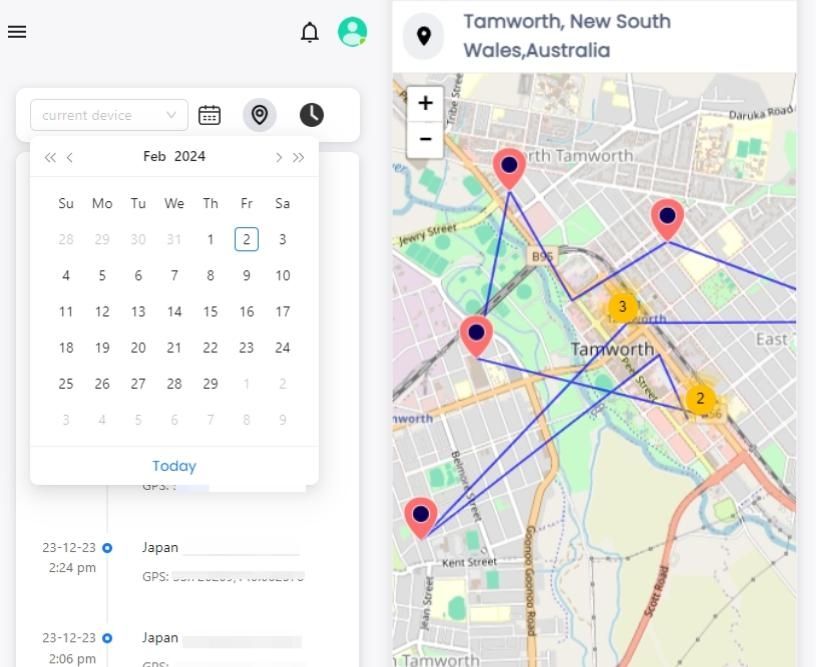

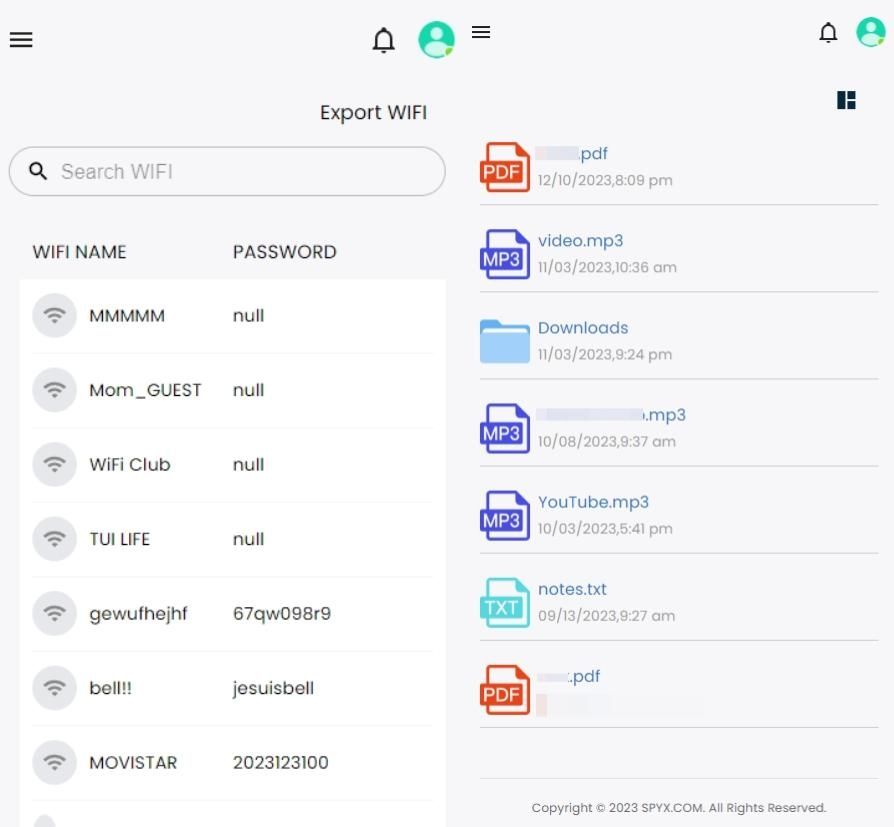

2.1 Tomemos como ejemplo SpyX

SpyX es un software de monitoreo popular en el mercado. Los padres suelen utilizarlo para vigilar a sus hijos y garantizar su seguridad. Una de sus excelentes características es que los usuarios no necesitan hacer jailbreak, root ni descargar la aplicación.

Al utilizar la sincronización en la nube en tiempo real, puede controlar de forma remota todos los movimientos de alguien en su dispositivo.

2.2 Qué mensajes puedes recibir en iPhone con SpyX

2.3 Otras características de SpyX

2.4 Cómo hackear mensajes de iPhone sin que lo sepan

SpyX no requiere ninguna descarga, por lo que no tendrá ningún ícono en el escritorio del dispositivo de destino. Esto también significa que con SpyX puedes hackear el teléfono de alguien y leer mensajes sin que él lo sepa. Para utilizar SpyX, sólo necesita completar los siguientes pasos.

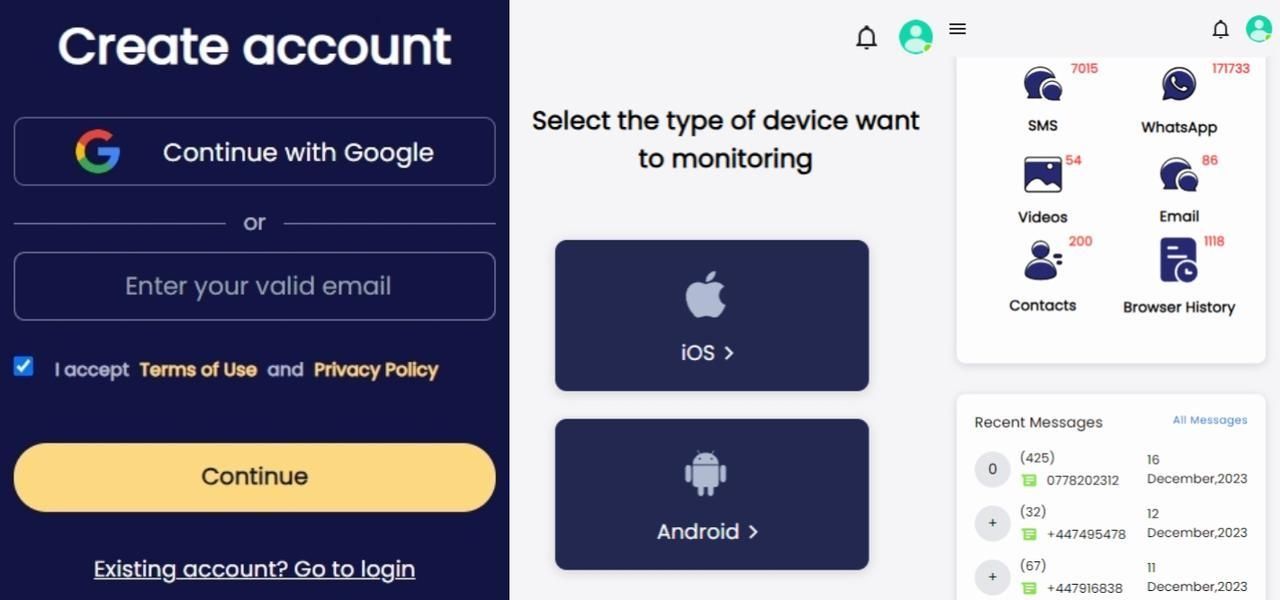

Paso 1. Cree una cuenta en el sitio web de SpyX con una dirección de correo electrónico válida.

Paso 2. Seleccione el dispositivo de destino que desea monitorear: Android o iOS, y siga las instrucciones para vincular el dispositivo seleccionado.

Paso 3. Comience a monitorear. Haga clic en una función específica en el panel o la barra lateral para ver sus datos.

Parte 3. Existe alguna otra forma de piratear mensajes de iPhone

La respuesta simple es sí. En el panorama de la ciberseguridad en constante evolución, los piratas informáticos implementan diversas tácticas para violar los mensajes del iPhone más allá del pirateo directo. Comprender estos métodos alternativos es crucial para que los usuarios fortalezcan sus defensas digitales.

3.1 A través de los agujeros de seguridad del iPhone

Los piratas informáticos suelen aprovechar las vulnerabilidades dentro de la infraestructura de seguridad del iPhone. Estos agujeros de seguridad, si no se reparan, sirven como puntos de entrada para el acceso no autorizado a los mensajes.

Actualizar periódicamente el sistema operativo y las aplicaciones de su dispositivo es fundamental, ya que estas actualizaciones a menudo contienen parches de seguridad que abordan y sellan estas posibles lagunas.

Es esencial ser consciente del panorama cambiante de las amenazas a la ciberseguridad. Algunos piratas informáticos se especializan en identificar vulnerabilidades no reveladas, conocidas como exploits de día cero.

Estos exploits apuntan a debilidades que aún no son conocidas por el fabricante del dispositivo ni por el público, lo que hace que sea crucial que los usuarios se mantengan informados sobre las amenazas emergentes y apliquen rápidamente actualizaciones para contrarrestar posibles violaciones de seguridad.

3.2 Uso de mensajes de phishing (que contienen enlaces maliciosos)

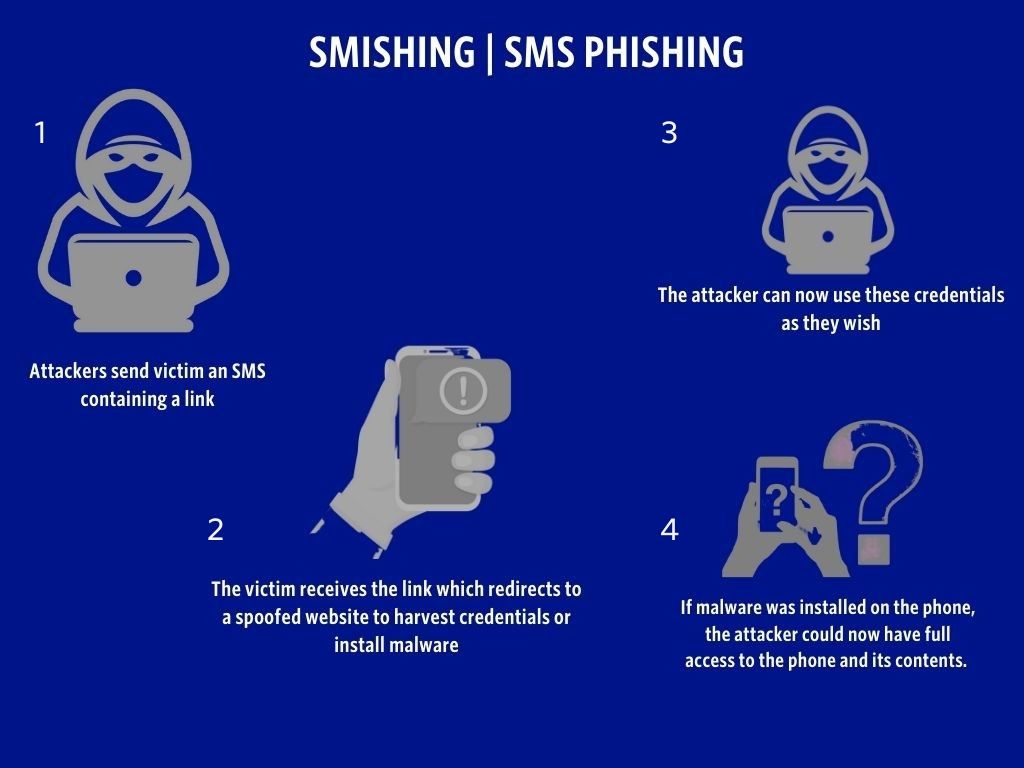

Los mensajes de phishing representan una vía frecuente para que los piratas informáticos se infiltren en los mensajes del iPhone. Al crear mensajes engañosos que contienen enlaces maliciosos, los piratas informáticos engañan a los usuarios para que hagan clic y, sin saberlo, les conceden acceso a sus mensajes.

Reconocer los signos de phishing, como mensajes inesperados o sospechosos, y evitar hacer clic en enlaces no verificados son prácticas fundamentales para frustrar este método.

Los usuarios también deben tener cuidado con la información personal que comparten en línea. Los piratas informáticos suelen adaptar los mensajes de phishing con detalles aparentemente inofensivos obtenidos de las redes sociales o perfiles públicos para aumentar su credibilidad.

Ser consciente de la información que uno comparte y emplear configuraciones de privacidad puede actuar como una capa adicional de defensa contra los intentos de phishing.

3.3 Uso de páginas web para plantar virus

Las páginas web comprometidas pueden actuar como portadoras silenciosas de virus destinados a infiltrarse en los mensajes del iPhone. Los usuarios pueden, sin saberlo, exponer sus dispositivos a estas amenazas al visitar sitios web con intenciones maliciosas.

La vigilancia al navegar por el contenido en línea, evitar sitios web sospechosos e instalar software antivirus confiable puede mitigar el riesgo de infiltración de virus a través de las páginas web.

También es fundamental comprender el concepto de descargas no autorizadas, en las que los virus se descargan automáticamente sin el consentimiento del usuario al visitar una página web comprometida.

Implementar la configuración de seguridad del navegador y borrar periódicamente el caché y las cookies puede minimizar el riesgo de descargas no intencionadas y mejorar la seguridad general en línea. Manténgase informado, manténgase seguro.

Parte 4. Señales de piratería de mensajes de iPhone

En una época en la que nuestros teléfonos inteligentes sirven como puerta de entrada a nuestras conversaciones más privadas, saber si alguien lee sus mensajes y reconocer los signos de posible piratería es crucial. Aquí hay tres indicadores clave de que los mensajes de su iPhone podrían estar comprometidos:

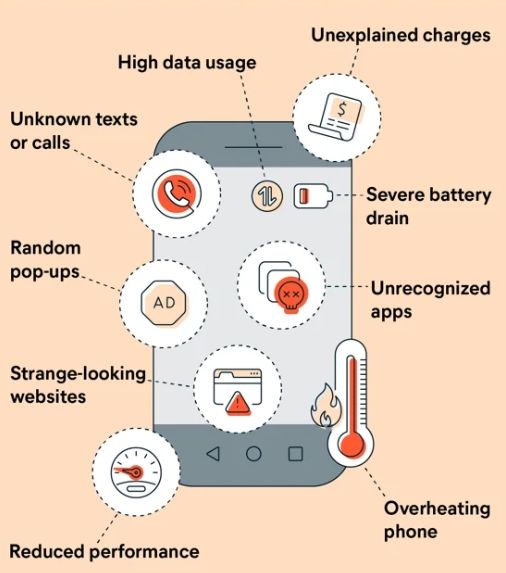

4.1 Actividades inusuales

- Identificar comportamientos anormales dentro de sus aplicaciones de mensajería

Los piratas informáticos suelen dejar un rastro digital de irregularidades al infiltrarse en las aplicaciones de mensajería.

Si nota comportamientos inesperados, como mensajes marcados como leídos sin su interacción, eliminaciones repentinas de mensajes o cambios inexplicables en la configuración del chat, estos podrían ser signos de acceso no autorizado.

Preste mucha atención a cualquier anomalía, ya que puede indicar que otra persona obtiene acceso a sus conversaciones privadas.

4.2 Mensajes no reconocidos

- Abordar casos de mensajes desconocidos o no autorizados

Una de las señales de alerta más claras de un posible pirateo de mensajes de iPhone es la presencia de mensajes que no enviaste ni recibiste. Si encuentra mensajes desconocidos en sus hilos de conversación o nota textos que parecen fuera de lugar para sus contactos, es hora de investigar.

Esto podría indicar una infracción, en la que alguien obtiene acceso no autorizado a su cuenta de mensajería y envía mensajes en su nombre.

4.3 Rendimiento lento del dispositivo

- Reconocer los problemas de desempeño como posibles indicadores de una infracción

Un iPhone comprometido puede experimentar una desaceleración en el rendimiento debido a la presión adicional que las actividades maliciosas ejercen sobre sus recursos.

Si nota que su dispositivo se vuelve lento, no responde o experimenta fallas frecuentes mientras usa aplicaciones de mensajería, podría ser una señal de una violación de seguridad. Esta degradación del rendimiento se produce cuando los piratas informáticos explotan las vulnerabilidades, consumiendo más recursos del sistema para ejecutar sus actividades no autorizadas.

Reconocer estos signos rápidamente es esencial para tomar medidas inmediatas para proteger los mensajes de su iPhone.

Si alguno de estos indicadores genera inquietudes, es recomendable investigar más a fondo, emplear medidas de seguridad adicionales y, si es necesario, buscar asistencia profesional para mitigar los riesgos potenciales asociados con un sistema de mensajería comprometido.

Manténgase alerta y proactivo para garantizar la integridad de sus conversaciones privadas.

Parte 5. Qué hacer si los SMS de tu iPhone son pirateados

5.1 Acciones inmediatas

- Identificar actividad sospechosa: El primer paso para abordar un posible hackeo de SMS de iPhone es observar atentamente cualquier irregularidad. Busque acceso no autorizado, mensajes inusuales o cambios inesperados en su aplicación de mensajería.

- Cambiar contraseñas: Cambie rápidamente su ID de Apple y las contraseñas de la aplicación de mensajería para evitar más accesos no autorizados. Asegúrese de que las nuevas contraseñas sean seguras y únicas para mejorar la seguridad de su cuenta.

- Cerrar sesión en todos los dispositivos: Utilice su dispositivo para cerrar sesión en todas las sesiones activas. Esto desconectará por la fuerza a cualquier usuario no autorizado de su cuenta.

Al tomar estas acciones inmediatas, interrumpes el acceso del hacker y proteges tu cuenta rápidamente. Cambiar contraseñas y cerrar sesión en todos los dispositivos crea una barrera inicial contra futuras intrusiones.

5.2 Contactar con el soporte

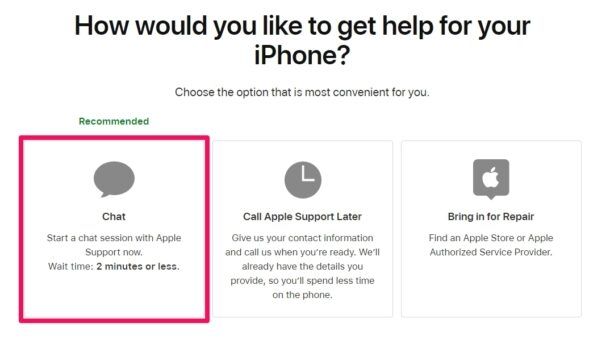

- Comuníquese con el soporte de Apple: Tan pronto como sospeches de un hack, ponte en contacto con el soporte técnico de Apple. Poseen la experiencia para guiarlo a través del proceso de recuperación y pueden brindarle asesoramiento específico según su situación.

- Proporcione la información necesaria: Cuando se comunique con el soporte, esté preparado para brindar detalles como la naturaleza de la actividad sospechosa, cualquier mensaje inusual recibido y los pasos que ha tomado hasta el momento. Esta información ayuda a una resolución más eficiente.

- Siga las instrucciones de soporte: El soporte técnico de Apple puede recomendar pasos adicionales para proteger su cuenta y evitar futuros ataques. Es fundamental seguir sus instrucciones con diligencia para garantizar una recuperación integral.

Utilizar la asistencia del soporte técnico de Apple es vital para sortear las complejidades de un posible hackeo. Su intervención oportuna puede mitigar la magnitud del daño y ayudarlo a recuperar el control de su cuenta de mensajería comprometida.

En esencia, la combinación de acciones inmediatas y la comunicación con el soporte técnico de Apple forma una estrategia sólida para responder a un hackeo de SMS de iPhone. El tiempo es esencial y, al proteger su cuenta de inmediato y buscar asistencia profesional, puede minimizar el impacto de la infracción y recuperar el control sobre sus mensajes privados.

Parte 6. Cómo proteger los mensajes de texto del iPhone

En el panorama digital actual, proteger los mensajes de texto de su iPhone no se trata sólo de identificar vulnerabilidades, sino de tomar medidas activas para fortalecer su dispositivo. Aquí hay dos medidas cruciales para garantizar la confidencialidad de sus mensajes:

6.1 Actualiza tu iOS

- La importancia de las actualizaciones periódicas

Mantener actualizado el sistema operativo (iOS) de su iPhone es más que una simple tarea de rutina; es un aspecto fundamental para mantener un dispositivo seguro. Apple lanza constantemente actualizaciones de iOS que incluyen parches de seguridad esenciales, correcciones de errores y mejoras. Al descuidar estas actualizaciones, expone su dispositivo a posibles vulnerabilidades que los piratas informáticos pueden aprovechar.

Cómo actualizar iOS

- Navega a "Configuración" en tu iPhone.

- Seleccione "General" y luego toque "Actualización de software".

- Si hay una actualización disponible, haga clic en "Descargar e instalar".

- Asegúrese de que su dispositivo esté conectado a Wi-Fi y tenga suficiente batería para completar la actualización.

Actualizaciones automáticas

Para mayor comodidad y seguridad, habilite las actualizaciones automáticas. Esto garantiza que su iPhone instale las últimas mejoras de software sin necesidad de intervención manual.

6.2 Habilitar la autenticación de dos factores

- Comprender la autenticación de dos factores (2FA)

La autenticación de dos factores agrega una capa adicional de seguridad al requerir que los usuarios proporcionen dos formas de identificación antes de acceder a sus cuentas o información confidencial. Para los usuarios de iPhone, habilitar 2FA es una forma sencilla pero muy eficaz de reforzar la seguridad de sus mensajes de texto.

Cómo habilitar la autenticación de dos factores

- Ve a "Configuración" en tu iPhone.

- Seleccione su nombre en la parte superior y elija "Contraseña y seguridad".

- Toca "Activar autenticación de dos factores".

- Siga las instrucciones que aparecen en pantalla para completar la configuración.

Beneficios de la autenticación de dos factores

- Seguridad mejorada: 2FA garantiza que incluso si su contraseña se ve comprometida, se necesita un paso de verificación adicional para acceder.

- Códigos de verificación seguros: Con 2FA habilitado, recibe códigos de verificación en dispositivos confiables, lo que garantiza que solo los usuarios autorizados puedan acceder a sus mensajes.

6.3 Consejos adicionales para la seguridad de los mensajes

- Utilice contraseñas seguras: Una contraseña segura y única para su ID de Apple agrega una capa adicional de protección.

- Revisar los permisos de la aplicación: Revise y administre periódicamente los permisos de las aplicaciones, restringiendo el acceso innecesario a sus mensajes.

- Tenga cuidado con las aplicaciones de terceros: Evite descargar aplicaciones de terceros sospechosas o no verificadas que puedan comprometer la seguridad de sus mensajes.

Si sigue diligentemente estos pasos, no sólo protegerá los mensajes de texto de su iPhone, sino que también contribuirá a una experiencia digital más segura en general. Manténgase proactivo, manténgase seguro.

Parte 7. Resumen final

En resumen, garantizar la seguridad de los mensajes de su iPhone conlleva múltiples factores que exigen una mayor conciencia, vigilancia e iniciativas proactivas. Comprender las tácticas utilizadas por los piratas informáticos, identificar los primeros signos de una posible infracción y adoptar medidas de seguridad sólidas son fundamentales para proteger sus mensajes privados.

Con una comprensión integral de estos aspectos, usted fortalece sus defensas, asegurando que su comunicación permanezca confidencial y protegida contra el acceso no autorizado. Manténgase bien informado, atento y comprometido a implementar los protocolos de seguridad necesarios.

En este panorama digital en constante evolución, su enfoque proactivo sirve como defensa de primera línea contra posibles amenazas. Al ir un paso por delante, no sólo protege sus mensajes sino que también contribuye a un entorno digital más seguro para todos los usuarios. Manténgase conectado, manténgase seguro.

Parte 8. Preguntas frecuentes

¿Alguien puede hackear tu iPhone y ver todo lo que haces?

De hecho, algunos programas de vigilancia pueden piratear su iPhone. Al igual que SpyX, los usuarios pueden usarlo para monitorear de forma remota cada uno de sus movimientos en el teléfono y usted ni siquiera se dará cuenta.

¿Cómo ves los mensajes eliminados en iPhone?

Puede recuperar y ver los mensajes eliminados en su iPhone haciendo una copia de seguridad, utilizando una herramienta de terceros, comunicándose con su proveedor y más.

¿Es ilegal que alguien lea mis mensajes de texto sin mi permiso?

Las leyes y regulaciones varían de un país a otro y depende de la situación. Si usted es el tutor de un menor de edad, puede ver sus mensajes de texto sin su consentimiento. Pero esto puede dañar la confianza entre usted y su hijo. Por lo tanto, es recomendable consultar las leyes y regulaciones locales antes de realizar la verificación, y lo mejor es buscar el consentimiento de su hijo.

¿Alguien puede hackear tu número de teléfono?

Por supuesto. Si alguien piratea su teléfono, se podrían filtrar todos los datos que contiene, incluido su número de teléfono celular.

¿Alguien puede hackear mi teléfono enviándome mensajes de texto?

Los mensajes de texto normales no pueden hackear tu teléfono celular. Pero, por lo general, los piratas informáticos utilizan mensajes de texto de phishing con un enlace sospechoso adjunto y, una vez que haces clic en él, existe una alta probabilidad de que tu teléfono sea pirateado.

Más artículos como este

Deje de lado la preocupación

gracias a SpyX

Descargo de responsabilidad: En la mayoría de los casos, tenga en cuenta que la instalación de software de vigilancia, como el software SpyX, en un teléfono móvil u otro dispositivo sin ayuda se considera una violación de las leyes federales y/o estatales de los Estados Unidos.

Dirección registrada: South Bank Tower, 55 Upper Ground, Londres, Inglaterra, SE1 9EY

Nombre de Empresa: REINO UNIDO GBYTE TECHNOLOGY CO., LIMITED

Wisteria Trade Limited